.png”>

Si ha estado usando el sistema operativo Windows por un tiempo, es posible que esté muy familiarizado con el CMD o el símbolo del sistema. El símbolo del sistema es un intérprete de línea de comandos que a menudo se considera la herramienta más poderosa de Windows. Puede ejecutar CMD con privilegios administrativos para acceder a las funciones principales de Windows.

El símbolo del sistema es útil, pero los piratas informáticos a menudo lo usan para fines incorrectos. Los expertos en seguridad también usan el símbolo del sistema para encontrar posibles lagunas de seguridad. Entonces, si está dispuesto a convertirse en un hacker o un experto en seguridad, esta publicación podría ayudarlo.

Lea también: Cómo eliminar virus informáticos usando CMD

Lista de 10 Los mejores comandos CMD utilizados en piratería

En este artículo, compartiremos algunos de los mejores comandos CMD ampliamente utilizados para fines de piratería. Entonces, echemos un vistazo a la lista de los mejores comandos CMD para computadoras con Windows 10.

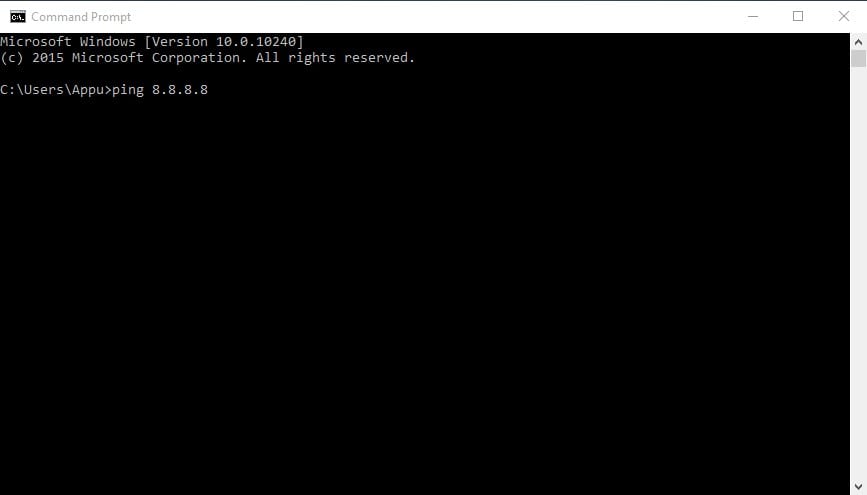

1. ping

Este comando utiliza su conexión a Internet para enviar algunos paquetes de datos a una dirección web específica y luego estos paquetes se envían de regreso a su PC. La prueba muestra el tiempo que tardó en llegar a la dirección específica. En pocas palabras, le ayuda a saber si el host al que está haciendo ping está activo.

Puede usar el comando Ping para verificar que la computadora host puede conectarse a la red TCP/IP y sus recursos.

Por ejemplo, puede escribir en el símbolo del sistema ping 8.8.8.8, que pertenece a Google.

Puede reemplazar”8.8.8.8″con”www. google.com” o cualquier otra cosa que desee hacer ping.

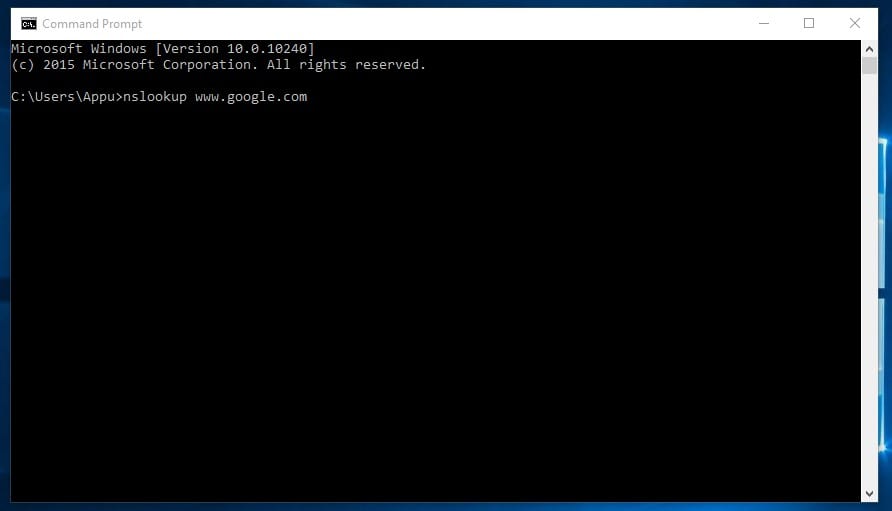

2. nslookup

Es una herramienta de línea de comandos de administración de red que lo ayuda a obtener el nombre de dominio o la asignación de direcciones IP para cualquier registro DNS específico. El nslookup se usa a menudo para obtener los registros del servidor.

Suponga que tiene la URL de un sitio web pero desea conocer su dirección IP. Puede escribir CMD nslookup www.google.com (Reemplace Google.com con la URL de su sitio web cuya dirección IP desea encontrar)

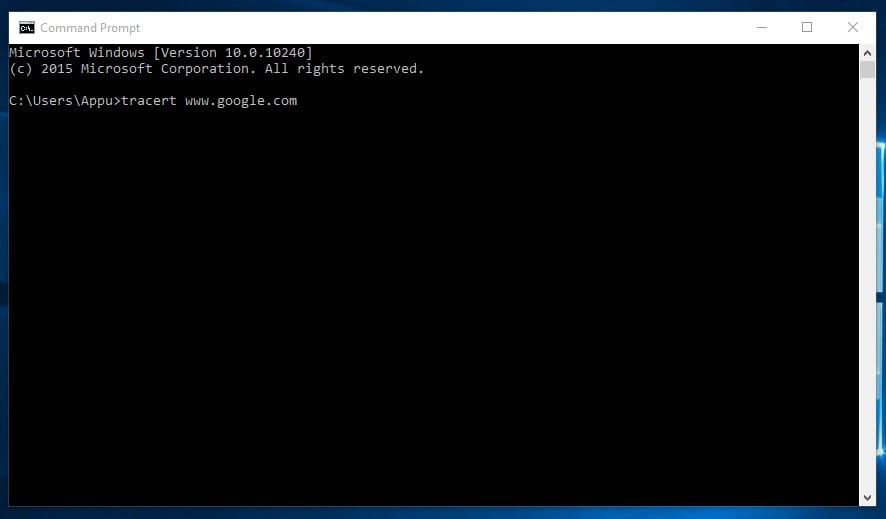

3. tracert

Puede decir Trazar ruta. Como su nombre, permite a los usuarios rastrear la ruta de una IP para llegar a un destino. El comando calcula y muestra el tiempo que tardó cada salto en llegar a un destino. Debe escribir

tracert x.x.x.x (si conoce la dirección IP) o puede escribir tracert www.google.com (si no conoce la dirección IP)

4. arp

Este comando le ayuda a modificar el caché ARP. Puede ejecutar un comando arp-a en cada computadora para ver si las computadoras tienen la dirección MAC correcta en la lista para hacer ping entre sí para tener éxito en la misma subred.

Este comando también ayuda a los usuarios a averiguar si alguien tiene hecho envenenamiento arp en su LAN.

Puede intentar escribir arp-a en el símbolo del sistema.

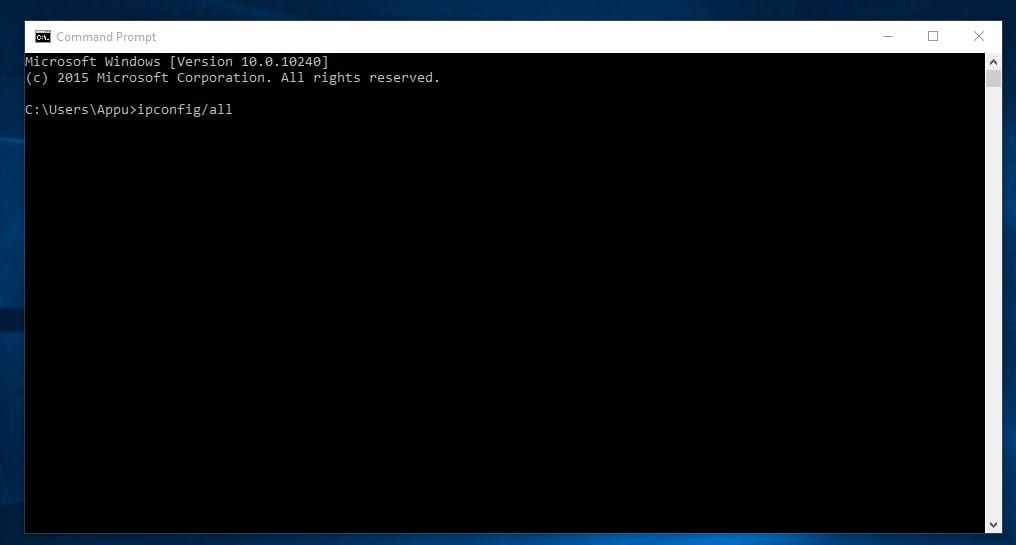

5. ipconfig

Este es el comando que muestra todo lo útil. Le mostrará la dirección IPv6, la dirección IPv6 temporal, la dirección IPv4, la máscara de subred, la puerta de enlace predeterminada y todas las demás cosas que desea saber sobre la configuración de su red.

Puede escribir el símbolo del sistema”ipconfig ” o”ipconfig/all“

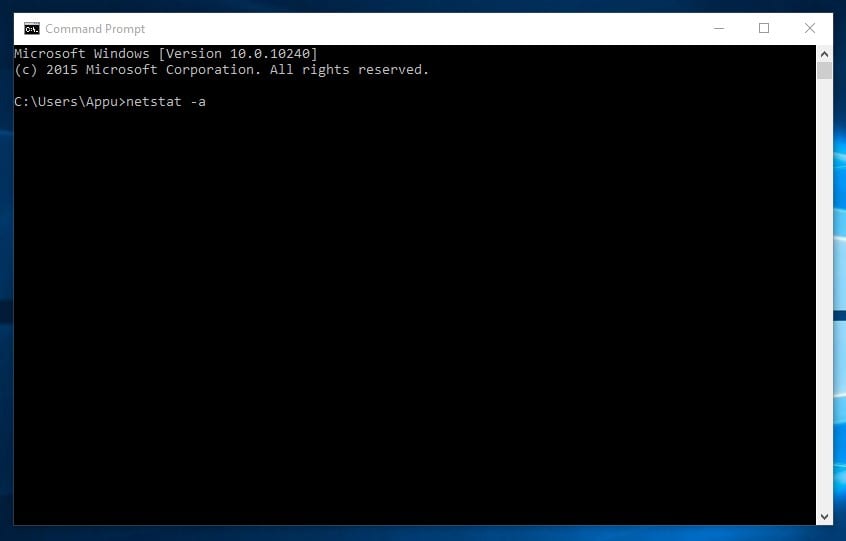

6. netstat

Si desea averiguar quién está estableciendo una conexión con su computadora, puede intentar escribir en el símbolo del sistema”netstat-a”. Mostrará todas las conexiones y conocerá las conexiones activas y los puertos de escucha.

Escriba el símbolo del sistema”netstat-a“

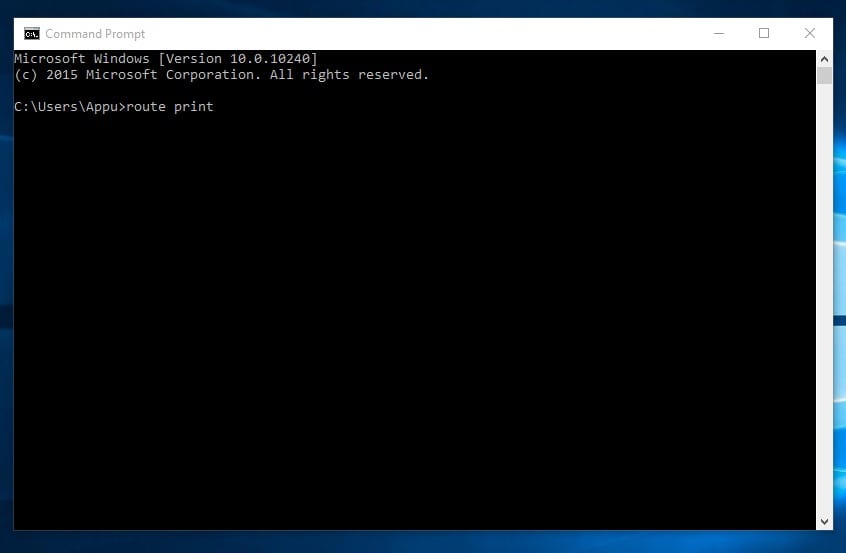

7. Ruta

Es un comando utilizado para ver y manipular la tabla de enrutamiento IP en el sistema operativo Microsoft Windows. Este comando le mostrará la tabla de enrutamiento, la métrica y la interfaz.

Los piratas suelen usar el comando Ruta para distinguir entre rutas a hosts y rutas a la red. Puede escribir en el símbolo del sistema”impresión de ruta“

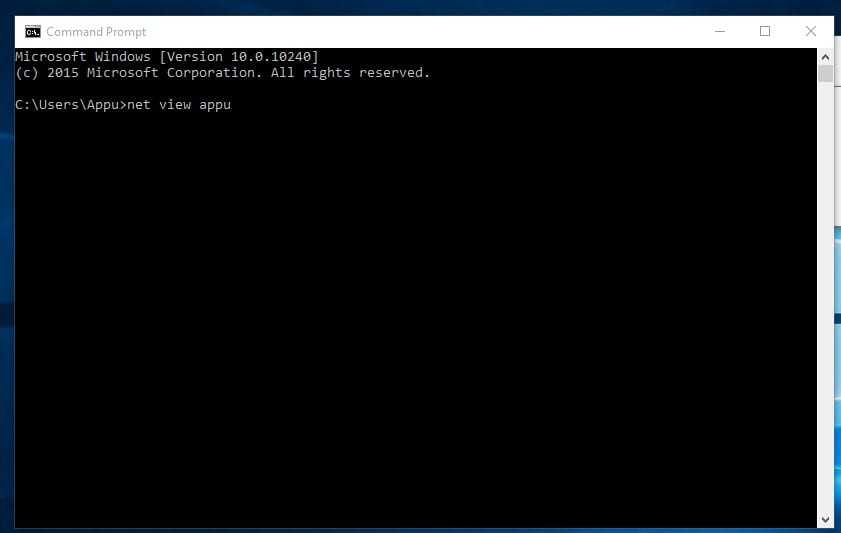

8. Vista de red

Este comando muestra la lista de recursos, computadoras o dominios compartidos por la computadora especificada.

En Windows, puede usar el comando Net View para buscar computadoras en su red cuyo descubrimiento de red sea activado.

Puede escribir en el símbolo del sistema”net view x.x.x.x or computername“

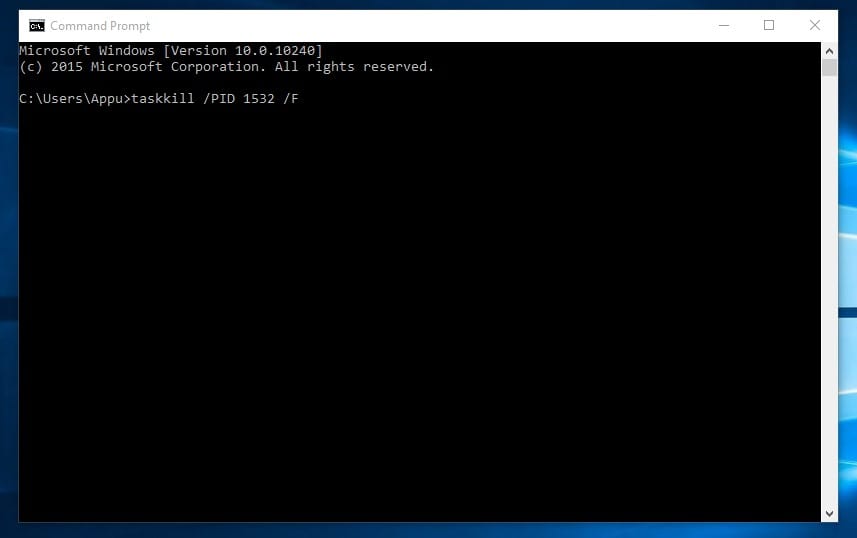

9. Lista de tareas

Este comando abre un administrador de tareas completo en el símbolo del sistema. Los usuarios deben ingresar a la lista de tareas en CMD y verán la lista de todos los procesos en ejecución. Puede descubrir todos los errores con estos comandos.

Además, también puede usar el comando para cerrar cualquier proceso a la fuerza. Por ejemplo, si desea eliminar el proceso PID 1532, puede ingresar el comando:

taskkill/PID 1532/F

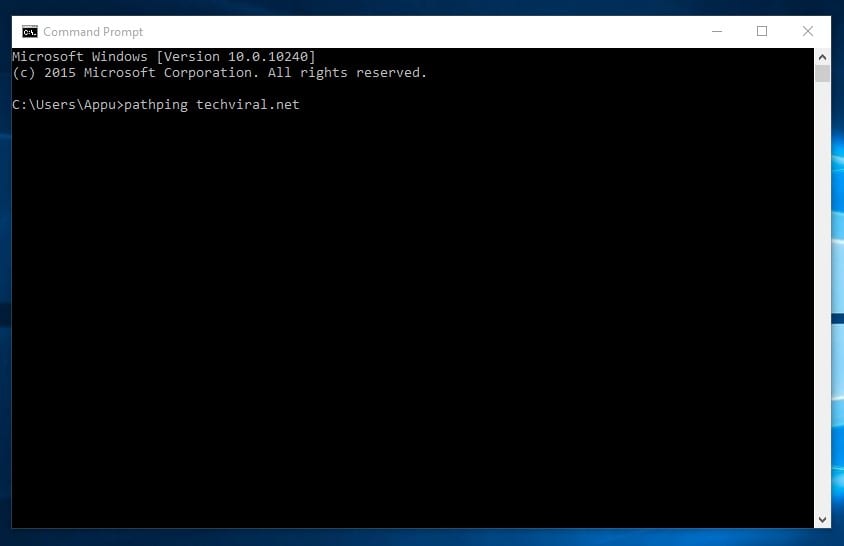

10. Ruta

Bueno, el comando pathping es similar al tracert, pero muestra información más detallada.

Los comandos tardan unos minutos en completarse, ya que analiza la ruta tomada y calcula la pérdida de paquetes. En el símbolo del sistema de Windows, escriba el siguiente comando

Por lo tanto, arriba se encuentran los mejores comandos CMD utilizados en la piratería. Puedes explorar más que esto; ¡Hemos enumerado los mejores comandos CMD en uno de nuestros artículos! ¡Espero que te guste la publicación! Por favor, compártelo con tus amigos también. Deje un comentario a continuación si desea agregar algún comando a la lista.