A estas alturas probablemente hayas oído hablar del error MacDirtyCow para iOS y iPadOS 16.0-16.1.2. Poco después de que el investigador de seguridad de Google Project Zero, Ian Beer, informara CVE-2022-46689 a Apple a fines del año pasado, el investigador de seguridad Zhowei Zhang creó un borrador de un error que los desarrolladores ahora explotan activamente para realizar modificaciones en el sistema operativo que normalmente no serían posibles sin jailbreaking.

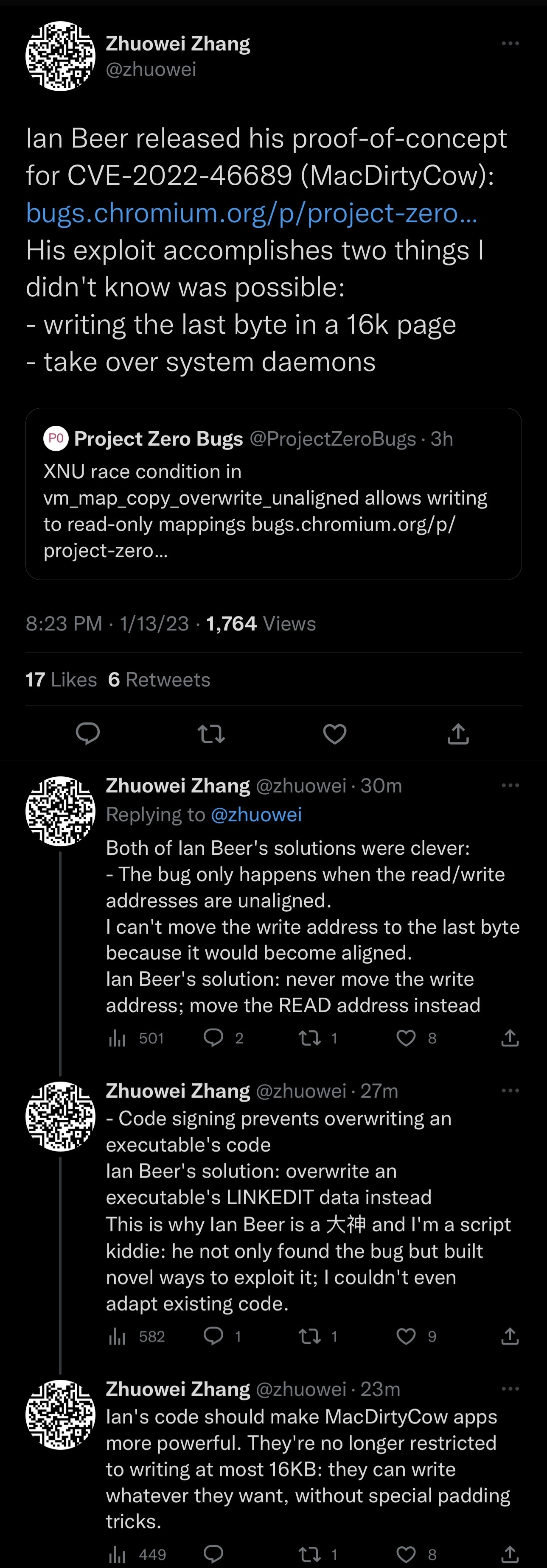

Pero como Zhang señala el viernes por la noche, Beer ha publicado oficialmente un artículo detallado con una prueba de concepto (PoC) sobre su error para que el mundo lo vea, y el artículo revela cómo el error parece más capaz de lo que se pensaba originalmente…

Según Zhang, el PoC de Beer logra al menos dos hazañas importantes que ni siquiera el PoC de Zhang logra. Por ejemplo, Beer puede escribir hasta el último byte en una página de 16k y controlar los demonios del sistema, entre otras cosas.

En los comentarios finales, Zhang agregó que la PoC de Beer probablemente haría que las aplicaciones basadas en MacDirtyCow y sus modificaciones fueran más poderosas. Dado que ya no están restringidas por el límite de 16 KB, esas aplicaciones podrían escribir esencialmente lo que quieran sin ningún tipo de trucos de relleno que se utilizan actualmente.

Una cosa que obviamente no cambia es que los complementos basados en MacDirtyCow aún se revierten después de reiniciar el dispositivo. Esto tiene que ver con el hecho de que se producen modificaciones en la memoria del dispositivo, que es volátil y pierde su contenido al apagarlo. Incluso la implementación de Beer no elude este hecho.

Si bien los complementos de MacDirtyCow están muy lejos de ser una experiencia completa o incluso desarraigada de jailbreak, vale la pena señalar que han ofrecido al menos algún refugio para los usuarios que disfrutan de la personalización mientras la corriente principal continúa esperando un jailbreak. Los desarrolladores de Jailbreak han reiterado en repetidas ocasiones lo difícil que es entrar en iOS y iPadOS después de las últimas mitigaciones de seguridad de Apple, que es la razón de la larga espera.

Esta no es la primera aparición de Beer en el ámbito de la piratería de iPhone. , y probablemente no será la última. Es una persona talentosa que ha demostrado sus capacidades una y otra vez. Muchos de estos exploits se han convertido en jailbreak para versiones de firmware anteriores, sin embargo, los exploits tfp0 no son suficientes para crear un jailbreak en estos días, ya que Apple ha agregado muchos obstáculos adicionales para que los desarrolladores de jailbreak los superen.

Aquellos interesados en ver lo que dijo Ian Beer sobre el error MacDirtyCow y ver el PoC pueden head a su entrada de blog.

¿Estás emocionado de ver qué pasa con los complementos basados en MacDirtyCow y sus capacidades siguiendo el artículo completo y exhaustivo de Ian Beer? Discuta en la sección de comentarios a continuación.