Tietoturvatutkija @_simo36 käänsi useita päitä twiitillä jaettu perjantaina, joka näyttää sisältävän proof of concept (PoC) WeightBufs-nimisen hyväksikäyttöketjun, joka saavuttaa ytimen muistin luku-ja kirjoitusominaisuuksia. iOS & iPadOS 15 ja macOS 12.

Twiitissä @_simo36 osoittaa GutHub-sivulle, joka sisältää paitsi kaiken tiedon hyväksikäytöstä, myös esityksen diat, jonka he pitivät osoitteessa POC2022.

Kuten näyttää siltä, itse hyväksikäyttö tukee s kaikki iOS-ja iPadOS 15-versiot Neural Engine-laitteissa (A11 ja uudemmat) iOS ja iPadOS 16; mutta iOS ja iPadOS 15.6 korjaavat hiekkalaatikon pakopaikan, mikä katkaisee WeightBufs-hakkerointiin käytetyn hyväksikäyttöketjun. Tätä silmällä pitäen koko hyödyntämisketju toimii tällä hetkellä vain iOS-ja iPadOS 15.0-15.5-ja macOS 12.0-12.4-järjestelmissä.

Yllä oleva ongelma korostaa yhtä keskeisistä ongelmista, jotka vaikuttavat nykyään jailbreakiin, eli miten tekniikat ovat tulleet tärkeämmiksi kuin ydin hyödyntää itseään. Mikään yksittäinen ytimen hyväksikäyttö ei aiheuta jailbreakia nykyaikaiseen iOS-tai iPadOS-laiteohjelmistoon, koska Apple jatkaa iPhonen ja iPadin suojauksen parantamista. Tästä johtuen jailbreak-kehittäjät tarvitsevat lisäresursseja, kuten ohituksia ja hiekkalaatikon pakenemista vain saavuttaakseen sellaisen. Kaikissa näissä mekanismeissa liikkumisen taustalla oleva logiikka muodostaa tekniikan.

@_simo36:n hyväksikäyttöketjussa käytetään ainakin neljää erilaista Applelle jo ilmoitettua haavoittuvuutta, mukaan lukien seuraavat:

CVE-2022-32845: aned allekirjoituksen tarkistuksen ohitus mallille model.hwx. CVE-2022-32948: DeCxt::FileIndexToWeight() OOB Lue, koska taulukkoindeksin vahvistus puuttuu. CVE-2022-42805: ZinComputeProgramUpdateMutables() mahdollinen mielivaltainen luku johtuen kokonaislukujen ylivuotoongelmasta CVE-2022-32899: DeCxt::RasterizeScaleBiasData() Puskurin alivuotoongelma, joka johtuu integeristä.

Tällä hetkellä @_simo36 kertoo testaneensa hyväksikäyttöketjuaan onnistuneesti seuraavilla laite-ja laiteohjelmistoyhdistelmillä:

iPhone 12 Pro (iPhone 13,3), jossa on iOS 15.5 iPad Pro (iPad 8,10) ja iPadOS 15.5 iPhone 11 Pro (iPhone 12,3), jossa on iOS 15.4.1 MacBook Air (10,1 M1-sirulla) ja macOS 12.4

Joten kiusaava kysymys, jonka tiedämme teidän kaikkien kysyvän, on”voidaanko tätä käyttää jailbreak?”Ja yksinkertainen vastaus tähän kysymykseen olisi ei, koska se on vain yksi pala suuremmasta palapelistä ja vaatisi paljon enemmän työtä jailbreakin rakentaminen ja sen saattaminen käyttöön loppukäyttäjien laitteilla.

Edelleen. , konseptin todiste on loistava esimerkki mestarillisesta hakkeroinnista, ja voimme vain toivoa, että se auttaa saamaan pulman valmiiksi nopeammin, sillä useat jailbreak-tiimit työskentelevät taustalla kehittääkseen jailbreakeja iOS:lle ja iPadOS 15:lle.

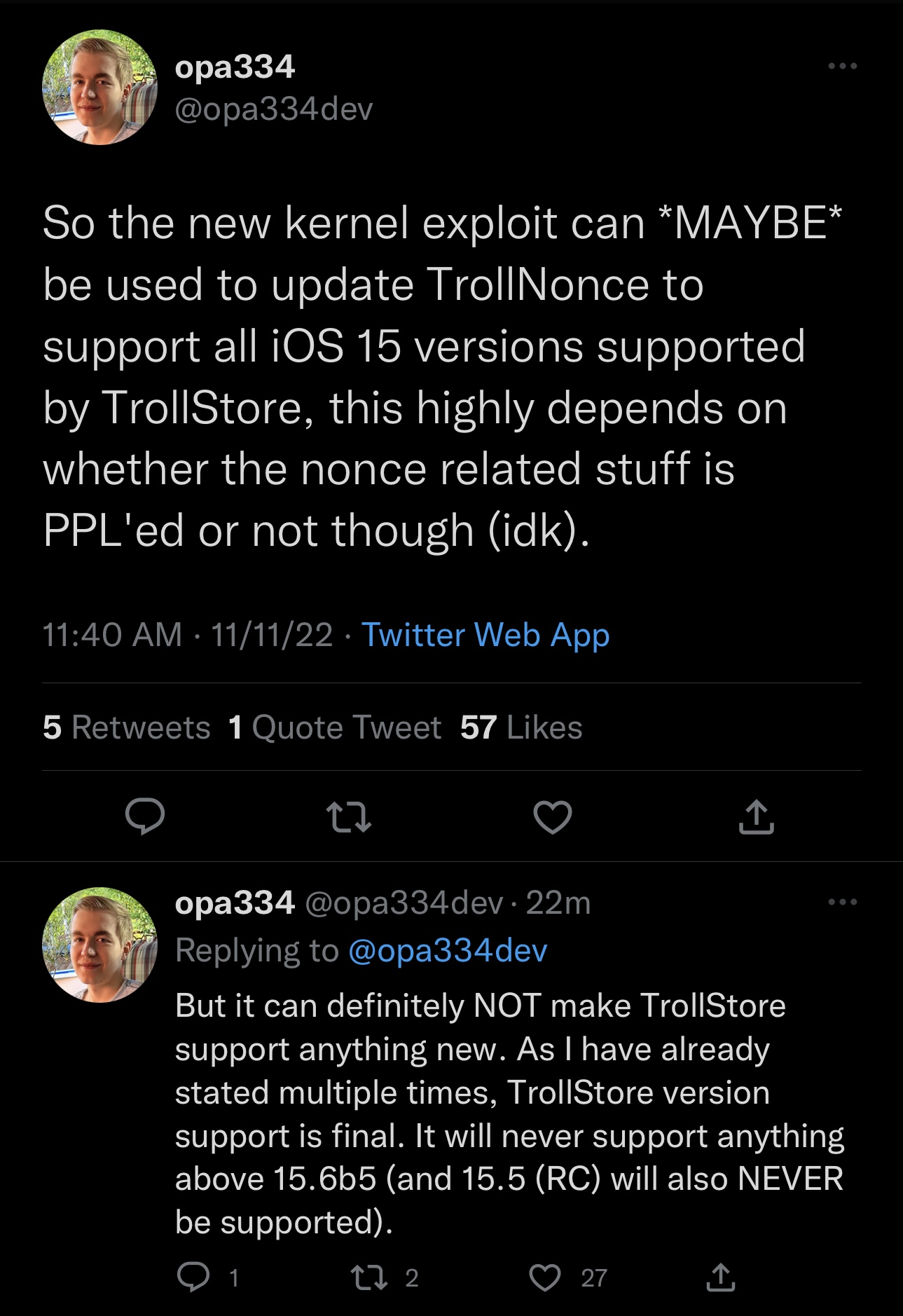

Itse asiassa jotkut kehittäjät etsivät jo tapoja, joilla se voitaisiin sisällyttää projekteihinsä, kuten TrollStore-kehittäjä @opa334, joka saattaa pystyä käyttämään sitä parantamaan TrollNoncea. Mutta on syytä huomata, että TrollStore ei koskaan tue mitään uudempaa kuin sen jo tukemaa laiteohjelmistoa:

Oletko innoissasi nähdessäsi, mitä uudesta hyväksikäyttöketjusta tulee? Kerro meille alla olevassa kommenttiosiossa.