La cultura del lavoro a distanza, sebbene conveniente ai tempi del COVID-19, ha portato a un’impennata del crimine informatico. Secondo i rapporti, oltre 38,48 milioni nuovo malware è stato introdotto solo nel primo trimestre del 2020. Questo fenomenale aumento delle attività di criminalità informatica, insieme a una transizione operativa imperfetta, ha innescato milioni di violazioni della sicurezza in tutto il mondo.

Poiché la maggior parte delle aziende non aveva idea della pandemia fino a quando non si è verificata, non ha avuto il tempo di creare un ambiente di lavoro remoto sicuro. Ciò ha funzionato a vantaggio dei criminali informatici in quanto potrebbero sfruttare le vulnerabilità esistenti e penetrare nelle reti aziendali private. Ora che la cultura del lavoro a distanza è qui per restare, il 2020 sarà ricordato solo per i “virus”? Il vaccino per il COVID-19 deve ancora arrivare, ma per i virus virtuali ci sono molte misure di sicurezza prontamente disponibili di cui parleremo ora.

Per i dipendenti

1. Stai lontano dalle email false

Durante il lavoro da remoto, devi essere più cauto che mai. In particolare, riguardo alle e-mail che ricevi perché oltre il 90% del malware viene trasmesso tramite e-mail. Inoltre, i criminali informatici non risparmiano sforzi quando si tratta di ingannare dipendenti ignari tramite e-mail false. Ad esempio, i malintenzionati ora inviano e-mail di phishing camuffate da convocazioni di riunione o comunicazioni ufficiali che richiedono al destinatario di scaricare allegati dannosi.

Per evitare ogni sospetto, fanno uso di un nome di dominio che assomiglia in modo ingannevole a quello del tuo datore di lavoro o di un’organizzazione rispettabile. Supponiamo che tu lavori per Amazon. In tal caso, l’attaccante lancia l’attacco utilizzando un’e-mail collegata a un nome di dominio come”Amozon”o”Amazan”che, sebbene diverso, potrebbe essere sufficiente per ingannare qualcuno che è occupato con molto lavoro.

2. Utilizza solo un sito Web HTTPS sicuro

Le aziende legittime non esitano mai a utilizzare un certificato SSL, che abilita il protocollo HTTPS. Puoi facilmente individuare tali siti cercando il lucchetto nella barra degli URL, appena prima dell’indirizzo del sito web. Il protocollo HTTPS è indicativo della trasmissione sicura dei dati tra il client e il server. Tuttavia, devi sapere che esistono diversi tipi di certificati SSL e convalide, nonché provider SSL. Ad esempio, il proprietario di un sito Web può cercare rivenditori affidabili per un prezzo economico e acquistare SSL da SSL2BUY, che conferma la proprietà del dominio.

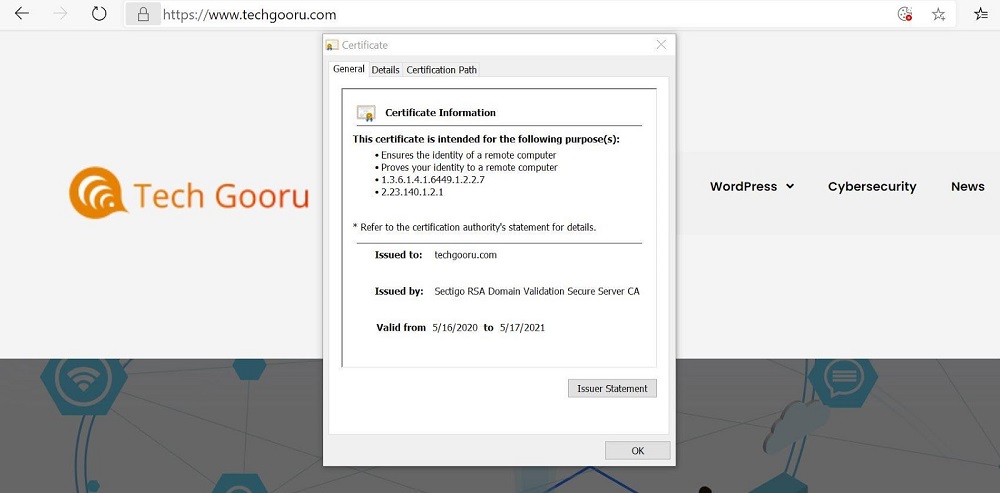

L’immagine sotto è quella di un certificato convalidato di dominio, che conferma solo la proprietà del dominio.

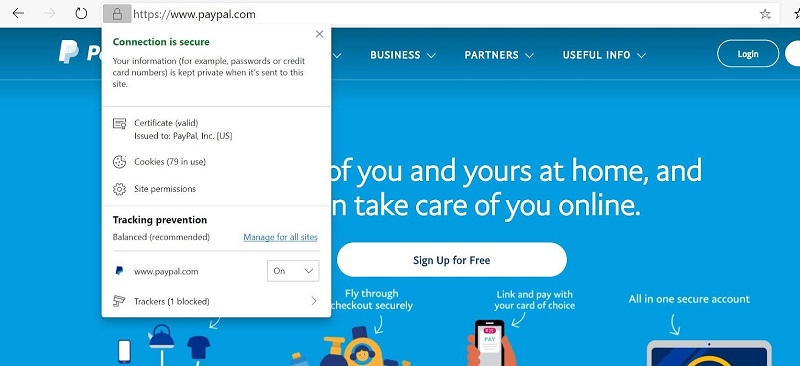

D’altra parte, se guardi siti web come PayPal, puoi vedere che il certificato convalida l’organizzazione. In altre parole, significa che il certificato viene rilasciato a PayPal Inc. e non solo al dominio PayPal.com.

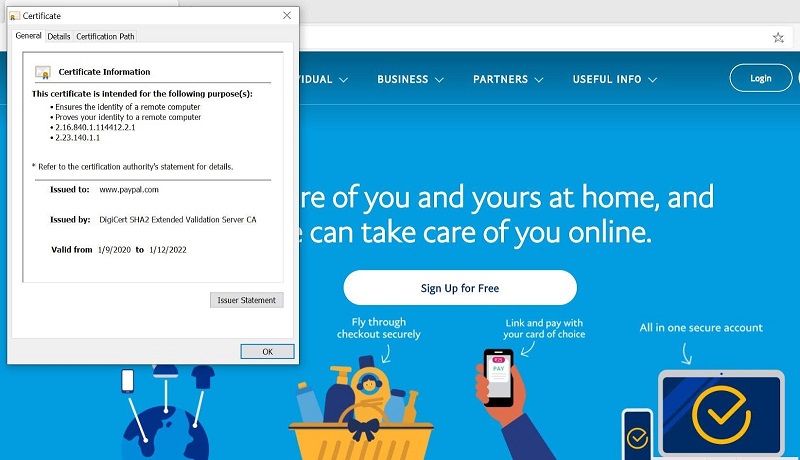

Con un solo clic su”Certificato”, potresti vedere che si tratta di un certificato SSL EV emesso da DigiCert, che esegue un processo di convalida più approfondito per confermare l’identità di un’organizzazione.

3. Phishing

I cybercriminali hanno sempre abusato del sentimento pubblico per costringere i loro obiettivi a rivelare dettagli personali e sensibili. La tendenza più recente è stata quella degli attacchi di phishing a tema COVID-19. Ciò include fingere di essere un funzionario che rappresenta l’OMS, il CDC o qualche altro istituto di ricerca leader e offrire un test o una cura COVID-19. Il mittente in genere richiede al destinatario di intraprendere un’azione o fornire informazioni personali. Ora, questo è qualcosa che devi evitare a tutti i costi.

Ricorda sempre che quando c’è una cura o uno sviluppo rivoluzionario nel vaccino COVID-19, il tuo governo diffonderebbe tali informazioni attraverso i media tradizionali. Né CDC, né l’OMS inviano email personali a nessuno, invece, pubblicano tutte le informazioni sui rispettivi siti ufficiali. Oltre a prendere di mira il pubblico, i criminali informatici hanno anche effettuato attacchi di spear phishing altamente mirati. Secondo un report, c’è stato un aumento del 667% del numero di attacchi di spear-phishing dalla fine di febbraio 2020.

4. Cambia il tuo comportamento informatico

Se hai sempre lavorato dal tuo ufficio in loco e solo di recente sei passato a lavorare da casa, informati sulle minacce alla sicurezza legate al lavoro a distanza. Inizia controllando se il tuo PC dispone di strumenti di sicurezza attivi e controlla se la tua connessione Wi-Fi è crittografata. Evita sempre di utilizzare il Wi-Fi pubblico e naviga solo attraverso siti Web sicuri con HTTPS. Infine, evita di accedere alle email personali o di installare applicazioni software casuali sul sistema che utilizzi per svolgere lavori ufficiali.

Per i datori di lavoro

1. Usa strumenti remoti sicuri

Durante la gestione dei dipendenti da remoto, è molto probabile che tu utilizzi la gestione dei progetti da remoto e gli strumenti di monitoraggio dei dipendenti. Tuttavia, assicurati di controllare le politiche di archiviazione e trasmissione dei dati del fornitore di servizi prima di scegliere uno di questi strumenti. Non vuoi che dati aziendali riservati come la registrazione di sequenze di tasti e schermate dai computer dei tuoi dipendenti finiscano nelle mani sbagliate.

2. Correggi le vulnerabilità esistenti

Se fornisci laptop ai tuoi dipendenti, devi prestare particolare attenzione alla sua manutenzione quando i dipendenti lavorano in remoto. Potresti aver trascurato gli aggiornamenti del sistema operativo fino ad ora, ma questo deve cambiare. Devi indicare ai tuoi professionisti dell’Helpdesk IT di aggiornare in remoto il sistema operativo, l’antivirus e il firewall per tutti i tuoi dipendenti. Uno studio indica che 60 % di tutte le violazioni della sicurezza si verificano nonostante il rilascio di patch di sicurezza, semplicemente perché il PC dell’utente non lo aveva installato.

3. Altre best practice per la sicurezza informatica

I tuoi dipendenti potrebbero non essere a conoscenza delle best practice per la sicurezza informatica, ad esempio non utilizzare i laptop dell’ufficio per uso personale e viceversa, quindi informali al riguardo. Inoltre, devi istruire i tuoi dipendenti su come l’utilizzo di reti Wi-Fi pubbliche, l’accesso a siti Web non protetti e il download di file dannosi possono portare a violazioni della sicurezza. Inoltre, se gestisci un’azienda o un’organizzazione e non hai un certificato SSL EV o OV installato sul server web, puoi acquistare un SSL da SSL2BUY. Ciò ti consente di aggiungere un ulteriore livello di sicurezza e di creare più credibilità con i tuoi dipendenti e clienti.

Conclusione

Il crimine informatico è al suo apice e i criminali utilizzano continuamente tecniche creative per irrompere nelle reti aziendali private e rubare dati riservati. I professionisti pensano che questa tendenza dovrebbe continuare. Tuttavia, seguendo le misure di sicurezza sopra menzionate, puoi ridurre considerevolmente la superficie di attacco.