Ενώ μερικά Οι λάτρεις του Linux προτείνουν ανυπόμονα στους χρήστες να εκκινήσουν τα συστήματά τους με την παράμετρο πυρήνα”mitigations=off”για την απενεργοποίηση του χρόνου εκτέλεσης διαφόρων σχετικών μετριασμούς ασφαλείας της CPU για Spectre, Meltdown, L1TF, TAA, Retbleed και φίλους, με το νέο AMD Ryzen 7000″Zen Επεξεργαστές 4″, ενώ εξακολουθούν να χρειάζονται κάποιες μετριασμούς λογισμικού, είναι εκπληκτικά ταχύτεροι ως επί το πλείστον αφήνοντας τις σχετικές μετριασμούς ενεργοποιημένες.

Ενώ μερικά Οι λάτρεις του Linux προτείνουν ανυπόμονα στους χρήστες να εκκινήσουν τα συστήματά τους με την παράμετρο πυρήνα”mitigations=off”για την απενεργοποίηση του χρόνου εκτέλεσης διαφόρων σχετικών μετριασμούς ασφαλείας της CPU για Spectre, Meltdown, L1TF, TAA, Retbleed και φίλους, με το νέο AMD Ryzen 7000″Zen Επεξεργαστές 4″, ενώ εξακολουθούν να χρειάζονται κάποιες μετριασμούς λογισμικού, είναι εκπληκτικά ταχύτεροι ως επί το πλείστον αφήνοντας τις σχετικές μετριασμούς ενεργοποιημένες.

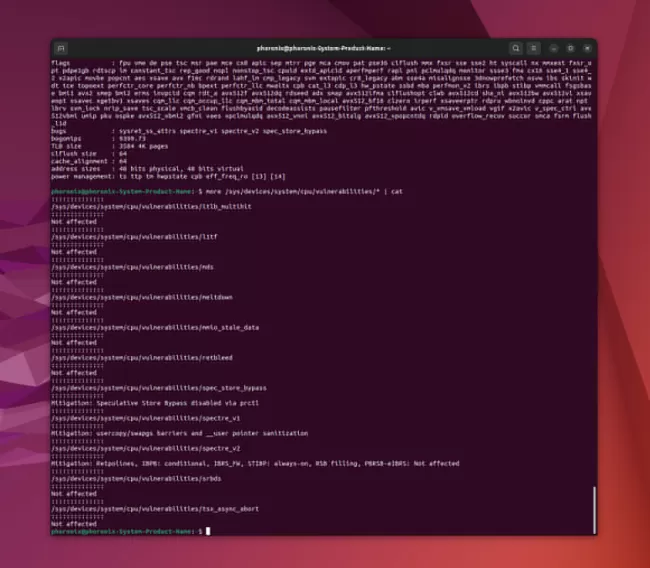

Με επεξεργαστές AMD Zen 4 και τις τρέχουσες αποκαλύψεις δημόσιας ασφάλειας, το Linux 6.0 στους επεξεργαστές της σειράς Ryzen 7000 έχει απενεργοποιημένη την Speculative Store Bypass μέσω prctl για τον μετριασμό SSBD/Spectre V4 και Spectre V1 μετριασμούς φραγμών αντιγραφής χρήστη/SWAPGS και εξυγίανση δείκτη __χρήστη. Στη συνέχεια, για το Spectre V2 υπάρχουν Retpolines, υπό όρους Indirect Branch Predictor Barriers (IBPB), υλικολογισμικό IBRS, πάντα σε λειτουργία Single Threaded Indirect Branch Predictors (STIBP) και πλήρωση στοίβας επιστροφής buffer (RSB). Αυτά είναι τα μόνα μέτρα μετριασμού της ασφάλειας λογισμικού που εμπλέκονται με το Zen 4 αυτή τη στιγμή, με τις νέες CPU να μην είναι ευάλωτες σε μια ποικιλία άλλων γνωστών τρωτών σημείων που επηρεάζουν διαφορετικές CPU.

Η κατάσταση μετριασμού Zen 4 στο Linux 6.0

Με το Zen 4 μπορείτε ακόμα να εκκινήσετε τον πυρήνα με mitigations=off για να απενεργοποιήσετε το Εφαρμόστηκαν μετριασμούς SSB, Spectre V1 και Spectre V2 ενώ το σύστημα αφήνεται σε”ευάλωτη”κατάσταση. Ενώ πολλοί οδηγούν στην προσέγγιση mitigations=off για να αποφευχθούν οι κυρώσεις απόδοσης που αποδίδονται στους διαφορετικούς μετριασμούς, στην περίπτωση του AMD Zen 4 στο Ryzen 9 7950X δεν είναι πραγματικά επωφελές.

Με μεγάλη έκπληξη, η προεπιλεγμένη/εκτός πλαισίου κατάσταση με τα χειριστήρια μετριασμού ήταν γενικά ταχύτερη από την εκκίνηση με mitigations=off. Ακολουθούν τα σημεία αναφοράς με μια μετρήσιμη διαφορά σε κάθε περίπτωση:

Η εκτέλεση με mitigations=off ήταν ταχύτερη για μερικά συνθετικά σημεία αναφοράς όπως το Stress-NG, το OSBench, το Sockperf και τα άλλα συνηθισμένα. Ωστόσο, η τήρηση της προεπιλεγμένης κατάστασης μετριασμού οδήγησε εκπληκτικά σε ένα αξιοσημείωτο όφελος για τα σημεία αναφοράς του προγράμματος περιήγησης ιστού, το Stargate DAW, διάφορους φόρτους εργασίας OpenJDK και άλλους φόρτους εργασίας που έχουν συνήθως επιπτώσεις στην απόδοση από τους διαφορετικούς μετριασμούς ασφαλείας των τελευταίων 4+ ετών.

Η διατήρηση της προεπιλεγμένης κατάστασης μετριασμού ήταν ταχύτερη για την πλειονότητα των σημείων αναφοράς που δοκιμάστηκαν.

Ή για το ευρύ φάσμα των 190 διαφορετικών σημείων αναφοράς που πραγματοποιήθηκαν, η τήρηση των προεπιλεγμένων μετριασμών ήταν περίπου 3% πιο γρήγορη συνολικά από την εκτέλεση με mitigations=off. Βασικά το αντίθετο από αυτό που βλέπουμε συνήθως με άλλους, παλαιότερους επεξεργαστές. Όσο για το γιατί η διατήρηση των προεπιλεγμένων μετριασμών οδηγεί στο Ryzen 9 7950X γρηγορότερο είναι μια καλή ερώτηση (κανονικά είναι το αντίθετο!), αλλά δεν είχα μπει στον κόπο να εμβαθύνω ακόμα με το προφίλ του συστήματος λόγω χρονικών περιορισμών και τελικά δεν ήταν πολύ σημαντικό, καθώς για τα συστήματα παραγωγής θα πρέπει πραγματικά να τηρείτε τις προεπιλεγμένες συστάσεις ασφαλείας.

Όσοι θέλουν να διερευνήσουν πλήρως και τα 190 σημεία αναφοράς μπορούν να βρουν όλα τα δεδομένα μου εδώ. Με λίγα λόγια, με το AMD Zen 4 δεν φαίνεται να αξίζει τον κόπο να εκκινήσετε με”mitigations=off”, αλλά στην πραγματικότητα μπορεί να επηρεάσει αρνητικά ορισμένους φόρτους εργασίας στον πραγματικό κόσμο.