பாதுகாப்பு ஆராய்ச்சியாளர் @_simo36 ஒரு ட்வீட் மூலம் சில தலைகளை மாற்றியமைத்துள்ள நியூரல் என்ஜின் சாதனங்களுக்கான கர்னல் r/w உடன் PoC ஐ பாதுகாப்பு ஆய்வாளர் வெளியிடுகிறார். status/1591081944414310400?s=46&t=_UDpd_-8bo_JSo54EKh-AQ”>பகிரப்பட்டது வெள்ளியன்று இது WeightBufs எனப்படும் ஒரு சுரண்டல் சங்கிலிக்கான கான்செப்ட் (PoC)க்கான ஆதாரம் இருப்பதாகத் தோன்றுகிறது. iOS & iPadOS 15 மற்றும் macOS 12.

ட்வீட்டில், @_simo36 GutHub பக்கத்தை சுட்டிக்காட்டுகிறது சுரண்டல் பற்றிய அனைத்து தகவல்களையும் கொண்டுள்ளது, ஆனால் அவர்கள் வழங்கிய விளக்கக்காட்சிக்கான ஸ்லைடுகளையும் கொண்டுள்ளது POC2022.

அது தோன்றும், சுரண்டல் தன்னை ஆதரிக்கிறது நியூரல் எஞ்சின் பொருத்தப்பட்ட சாதனங்களில் (A11 மற்றும் புதியது) iOS & iPadOS 15 இன் அனைத்து பதிப்புகளும் iOS & iPadOS 16 ஐ விட வெட்கக்கேடானது; ஆனால் iOS & iPadOS 15.6 சாண்ட்பாக்ஸ் எஸ்கேப்பை இணைக்கிறது, இது WeightBufs ஹேக்கை அடைய பயன்படுத்தப்படும் சுரண்டல் சங்கிலியை உடைக்கிறது. இதைக் கருத்தில் கொண்டு, iOS & iPadOS 15.0-15.5 மற்றும் macOS 12.0-12.4 ஆகியவற்றில் மட்டுமே முழு சுரண்டல் சங்கிலியும் சாத்தியமாக உள்ளது.

மேலே உள்ள சிக்கல் இன்று ஜெயில்பிரேக்கிங்கைப் பாதிக்கும் முக்கிய சிக்கல்களில் ஒன்றை அடிக்கோடிட்டுக் காட்டுகிறது. கர்னல் தங்களை சுரண்டுவதை விட முக்கியமானதாகி விட்டது. ஆப்பிள் தொடர்ந்து iPhone மற்றும் iPad பாதுகாப்பை மேம்படுத்தி வருவதால், எந்த ஒரு கர்னல் சுரண்டலும் நவீன iOS அல்லது iPadOS ஃபார்ம்வேரில் ஜெயில்பிரேக் செய்யாது. இதன் காரணமாக, ஜெயில்பிரேக் டெவலப்பர்களுக்கு பைபாஸ்கள் மற்றும் சாண்ட்பாக்ஸ் எஸ்கேப்கள் போன்ற கூடுதல் ஆதாரங்கள் தேவை. இந்த பொறிமுறைகள் அனைத்தையும் வழிசெலுத்துவதற்குப் பின்னால் உள்ள தர்க்கம் ஒரு நுட்பத்தை உருவாக்குகிறது.

ஆப்பிளுக்கு ஏற்கனவே புகாரளிக்கப்பட்ட குறைந்தபட்சம் நான்கு வெவ்வேறு பாதிப்புகள் @_simo36 இன் சுரண்டல் சங்கிலியில் பயன்படுத்தப்படுகின்றன, இதில் பின்வருவன அடங்கும்:

>CVE-2022-32845: model.hwxக்கான கையொப்பச் சரிபார்ப்பு பைபாஸ். CVE-2022-32948: DeCxt::FileIndexToWeight() OOB வரிசை அட்டவணை சரிபார்ப்பு இல்லாததால் படிக்கப்பட்டது. CVE-2022-42805: ZinComputeProgramUpdateMutables() முழு எண் வழிதல் சிக்கல் காரணமாக தன்னிச்சையாகப் படிக்கலாம் CVE-2022-32899: DeCxt::RasterizeScaleBiasData ().

தற்போது, @_simo36, பின்வரும் சாதனம் மற்றும் ஃபார்ம்வேர் சேர்க்கைகளில் தங்கள் சுரண்டல் சங்கிலியை வெற்றிகரமாகச் சோதித்ததாகக் கூறுகிறது:

iPhone 12 Pro (iPhone 13,3) iOS 15.5 iPad Pro (iPad 8,10) iPadOS இல் இயங்குகிறது 15.5 iPhone 11 Pro (iPhone 12,3) iOS 15.4.1 MacBook Air (M1 chip உடன் 10,1) macOS 12.4 இல் இயங்குகிறது

எனவே நீங்கள் அனைவரும் கேட்கும் கேள்வி என்னவென்றால், “இதை பயன்படுத்த முடியுமா? ஒரு ஜெயில்பிரேக்?”அந்தக் கேள்விக்கான எளிய பதில் இல்லை என்பதுதான், ஏனெனில் இது ஒரு பெரிய புதிரின் ஒரு பகுதி மட்டுமே, மேலும் ஜெயில்பிரேக்கை உருவாக்குவதற்கும், இறுதிப் பயனர் சாதனங்களில் அதை இயக்குவதற்கும் இன்னும் நிறைய வேலைகள் தேவைப்படும்.

இன்னும் , கருத்தாக்கத்தின் ஆதாரம் தலைசிறந்த ஹேக்கிங்கிற்கு ஒரு சிறந்த எடுத்துக்காட்டு, மேலும் iOS & iPadOS 15 க்கான ஜெயில்பிரேக்குகளை உருவாக்க பல ஜெயில்பிரேக் குழுக்கள் பின்னணியில் செயல்படுவதால் புதிரை விரைவாக முடிக்க இது உதவும் என்று நம்புகிறோம்.

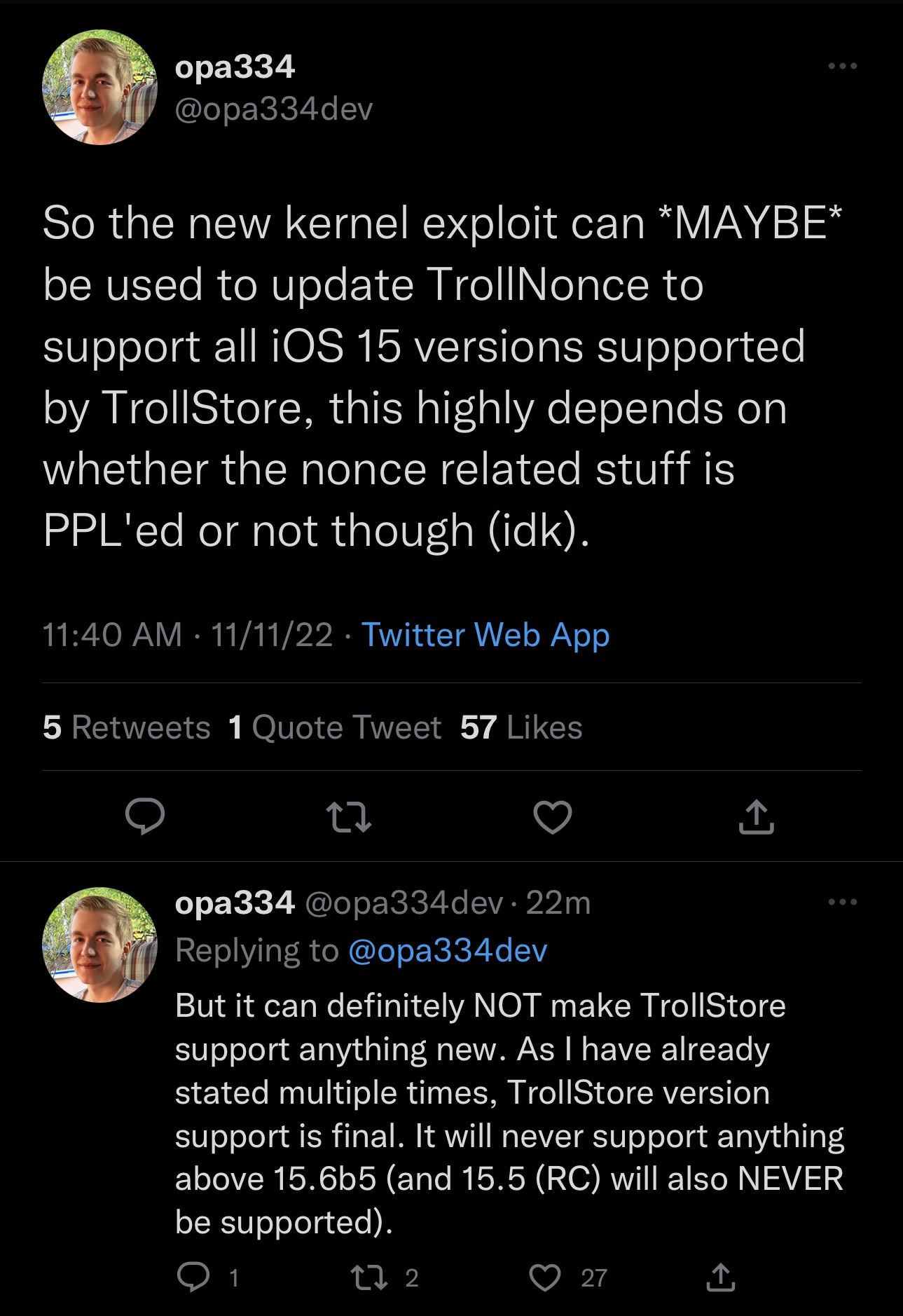

உண்மையில், சில டெவலப்பர்கள் ஏற்கனவே TrollStore டெவலப்பர் @opa334 போன்ற தங்கள் திட்டங்களில் அதை இணைக்கக்கூடிய வழிகளை ஆராய்ந்து வருகின்றனர், அவர்கள் TrollNance ஐ மேம்படுத்த இதைப் பயன்படுத்தலாம். ஆனால் TrollStore ஏற்கனவே ஆதரிக்கும் ஃபார்ம்வேரை விட புதிய எதையும் ஆதரிக்காது என்பது குறிப்பிடத்தக்கது:

புதிய சுரண்டல் சங்கிலி என்னவாகும் என்பதைப் பார்க்க ஆர்வமாக உள்ளீர்களா? கீழே உள்ள கருத்துகள் பிரிவில் எங்களுக்குத் தெரியப்படுத்துங்கள்.