Slachtoffers van een hack van klantgegevens in het bezit van bitcoin hardware wallet provider Ledger, wat bijna een jaar geleden gebeurde, wordt blijkbaar nog steeds het doelwit van oplichters. Meer dan 1 miljoen slachtoffers van de hack hadden hun gegevens bekendgemaakt, waaronder hun namen, telefoonnummers en e-mailadressen. En bij meer dan 200.000 mensen werd ook hun huisadres gehackt.

Sommige slachtoffers lijken nu valse hardware wallets te ontvangen via de post. En een recente Reddit-bericht geeft aan dat de nieuwe zwendelpoging behoorlijk geavanceerd is.

Reddit-gebruiker u/jjrand, die zichzelf identificeerde als een van de slachtoffers van de Ledger-gegevensinbreuk van vorig jaar, deelde mee dat ze een pakket hadden ontvangen dat van Ledger leek te zijn per post, hoewel ze heb er geen besteld. Hoewel het apparaat was verpakt in een ogenschijnlijk authentieke verpakking, kon de gebruiker enkele veelbetekenende tekens zien die erop duidden dat het nep was. Het pakket bevatte ook een brief, zogenaamd van Ledger CEO Pascal Gauthier, hoewel het slecht geschreven was en vol grammaticale en spelfouten zat.

“Zoals u weet, was Ledger het doelwit van een cyberaanval die leidde tot een datalek in juli 2020″, lees de valse brief.”Om deze reden hebben we u om veiligheidsredenen een nieuw apparaat gestuurd. U moet overschakelen naar een nieuw apparaat om veilig te blijven. Er zit een handleiding in uw nieuwe doos die u kunt lezen om te leren hoe u uw nieuwe apparaat instelt. Hiervoor Daarom hebben we onze apparaatstructuur gewijzigd. We garanderen nu dat dit soort inbreuk nooit meer zal gebeuren.”

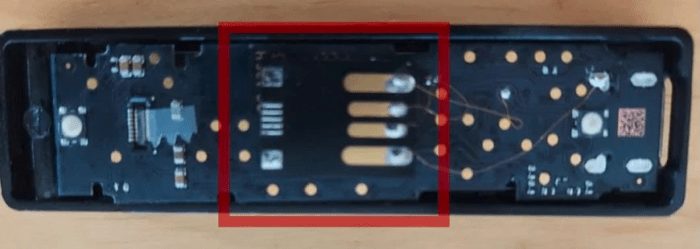

Ook in het pakket zat een Ledger Nano X-box dat schijnbaar een legitiem apparaat bevatte. De Reddit-gebruiker werd echter achterdochtig en opende het en deelde foto’s die aantoonden dat er waarschijnlijk met de machine was geknoeid.

Beveiligingsonderzoeker Mike Grover analyseerde de foto’s en legde uit aan BleepingComputer hoe de aanvallers hun acties waarschijnlijk hebben uitgevoerd.

“Dit lijkt een eenvoudige flashdrive te zijn die aan de Ledger is vastgemaakt met het doel was voor een soort van malware-levering,”vertelde Grover BleepingComputer in een chat over de foto’s.”Alle componenten bevinden zich aan de andere kant, dus ik kan niet bevestigen of het ALLEEN een opslagapparaat is, maar… afgaand op het zeer beginnende soldeerwerk, is het waarschijnlijk gewoon een kant-en-klare mini-flashdrive verwijderd uit de behuizing.”

Grove legde ook uit dat”die vier draden [gemarkeerd op de foto] dezelfde verbindingen voor de USB-poort van de Ledger meeliften.”

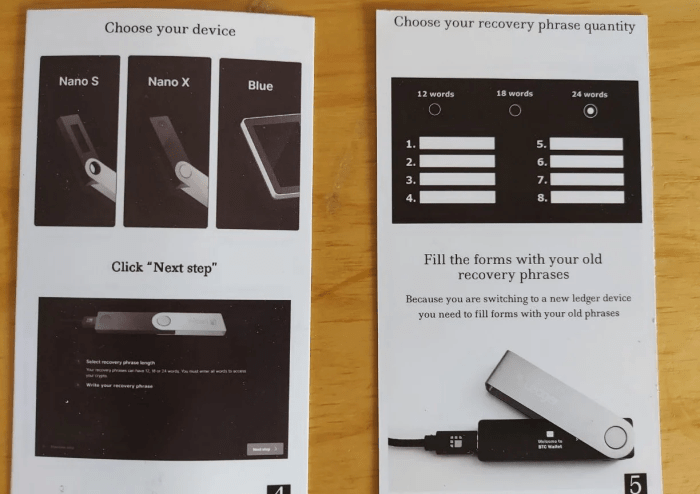

Voorheen hadden de aanvallers verzonden phishing-e-mails naar slachtoffers, hen vragen om hun herstelzaden in te typen-de 12 of 24 woorden die worden gebruikt om iemands privésleutels, waardoor iedereen die het bezit volledige controle heeft over het geld van het slachtoffer. Door met het apparaat te knoeien, hoopten de aanvallers waarschijnlijk hun doelwit ertoe te brengen hun herstelwoorden in de neptoepassing te typen, waardoor de kwaadwillenden de controle over het geld van het slachtoffer zouden kunnen krijgen.

Nep-instructies die laten zien hoe je geld kunt overboeken naar de nieuwe portemonnee. Bron: Reddit.

Daarom is deze aanval ernstig omdat het ertoe kan leiden dat een slachtoffer al zijn geld verliest. Ledger is al op de hoogte van deze zwendel en waarschuwde gebruikers in een bericht in mei.

“De valse gebruikershandleiding in de doos van de Nano vraagt de gebruiker om het apparaat op een computer aan te sluiten,’stond in het bericht.”Om het apparaat te initialiseren, wordt de gebruiker vervolgens gevraagd om zijn 24 woorden in te voeren in een nep Ledger Live-toepassing. Dit is oplichterij. Sluit het apparaat niet aan op uw computer en deel nooit uw 24 woorden. Ledger zal u nooit vragen om te delen uw herstelzin van 24 woorden.”

Het is onduidelijk of Ledger actief werk heeft gedaan om zijn klanten voor te lichten die hun gegevens vorig jaar hebben gezien met speciale e-mails of waarschuwingen, afgezien van de passieve blogposts.

Het is onnodig om te zeggen dat u in geen geval uw bitcoin-portemonnee seed-zin op een toetsenbord moet typen, er foto’s van mag maken of laat een apparaat met internetverbinding hiervan op de hoogte. De enige veilige plek om een seed-zin op te slaan, te schrijven en te herstellen, is de hardware-portemonnee zelf.

Meer over Bitcoin Seed-zinnen en privésleutels

Een zaadzin is een verzameling van 12 of 24 door mensen leesbare woorden die worden gebruikt om privésleutels voor bitcoins voor een portemonnee te genereren. De seed-zin, ook bekend als de herstelzin of back-upzin, bevat alle informatie die nodig is om toegang te krijgen tot bitcoin-fondsen, deze uit te geven en terug te vorderen. Om deze reden moet de zaadzin veilig worden bewaard; anders kan iedereen die het ontdekt de bitcoin stelen.

De privésleutel, die wordt gegenereerd door de seed-zin, is niet leesbaar voor mensen. Het is een geheim 256-bits getal, meestal in hexadecimaal formaat — 64 tekens of 32 bytes in het bereik van nul tot negen of A tot F.

Moderne portemonnees maken gebruik van zowel seed-frases als privésleutels om Hiërarchisch Deterministische (HD) Wallets te gebruiken, met behulp van BIP32 zaden. Met HD Wallets kan de portemonnee een enkele seed-frase gebruiken om een hele reeks sleutels te genereren, waardoor de hele portemonnee vanuit die seed kan worden hersteld.