Cyberprzestępcy są coraz bardziej agresywne i sprytne w dzisiejszych czasach, nawet duże firmy technologiczne wpadają w swoje pułapki. Dwie firmy, które doświadczyły takiego przestępstwa, to Apple i Meta, jak powiedziały trzy dobrze poinformowane osoby, które Bloomberg rozmawiał. Według nich firmy technologiczne dostarczyły pewne dane cyberprzestępcom, którzy sfałszowali wnioski prawne w 2021 r.

Adres, numer telefonu i adres IP klienta to niektóre z danych udostępnionych przez firmy po otrzymaniu fałszywe żądania danych alarmowych. Zazwyczaj są one proszone przez funkcjonariuszy organów ścigania o wykorzystanie ich do rozwiązywania spraw, którymi się zajmują. Podczas przedstawiania wniosku towarzyszy mu nakaz przeszukania lub wezwanie do sądu, ale w przypadku „wniosków o dane awaryjne” takie wymagania nie są potrzebne, ponieważ wniosek może dotyczyć pilnej sprawy, takiej jak przypadki zagrożenia życia.

„W sytuacjach awaryjnych organy ścigania mogą składać wnioski bez procesu prawnego” — mówi Meta na swojej stronie internetowej. „W zależności od okoliczności możemy dobrowolnie ujawnić informacje organom ścigania, jeśli mamy w dobrej wierze powody, by sądzić, że sprawa wiąże się z bezpośrednim ryzykiem poważnych obrażeń ciała lub śmierci”.

W związku z tym źródła podają. że Apple i Meta udostępniły dane, aby spełnić żądanie awaryjne. Meta poinformowała, że od stycznia do czerwca 2021 roku na całym świecie otrzymała łącznie 21 700 zgłoszeń alarmowych, na które odpowiedziała na 77% z nich. Tymczasem Apple powiedział, że skontaktowało się z nim 29 krajów, łącznie 1162 żądania alarmowe, z których 93% wniosków zostało przyjętych. Snap Inc. również otrzymał prośbę, choć nie jest jasne, czy odpowiedział na nią. Z drugiej strony Discord potwierdził, że otrzymał również żądanie danych alarmowych, na które później zezwolił.

„Weryfikujemy te żądania, sprawdzając, czy pochodzą z prawdziwego źródła, i zrobiliśmy to w tym przypadku, – powiedział Discord. „Chociaż nasz proces weryfikacji potwierdził, że samo konto organów ścigania jest legalne, później dowiedzieliśmy się, że zostało naruszone przez złośliwego gracza. Od tego czasu przeprowadziliśmy dochodzenie w sprawie tej nielegalnej działalności i powiadomiliśmy organy ścigania o zhakowanym koncie e-mail”.

Z drugiej strony Apple ma jasne wytyczne dotyczące przetwarzania wniosku. Brzmi on:

„Jeśli rząd lub organ ścigania poszukuje danych klienta w odpowiedzi na wniosek o udzielenie informacji w nagłych wypadkach dla organów państwowych i organów ścigania, przełożony rządu lub funkcjonariusza organów ścigania, który przesłał Nagły wniosek o udzielenie informacji przez organy rządowe i organy ścigania Można się skontaktować z prośbą o informacje i poprosić o potwierdzenie Apple, że żądanie awaryjne było uzasadnione”.

Nie wspomniano, czy przestrzegano wytycznych podczas przestrzegania sfałszowanych wniosków awaryjnych.

p>Oświadczenie Meta odzwierciedla tę samą ideę:

„Sprawdzamy każdy wniosek o dane pod kątem zgodności z prawem i używamy zaawansowanych systemów i procesów do weryfikacji wniosków organów ścigania i wykrywania nadużyć” – powiedział Andy Stone, rzecznik Meta. „Blokujemy znane przejęte konta przed składaniem wniosków i współpracujemy z organami ścigania, aby reagować na incydenty związane z podejrzeniem fałszywych wniosków, tak jak zrobiliśmy w tym przypadku”.

Według osób, które szczegółowo opisały sprawę Bloombergowi, osoby stojące za tą sprawą mogą być prawdopodobnie nastolatkami z USA i Wielkiej Brytanii, przy czym jeden z nich jest podejrzany o bycie mózgiem grupy cyberprzestępczej Lapsus$. Jednak ogólnie mówi się, że źli aktorzy odpowiedzialni za przestępstwo są spokrewnieni z grupą „Recursion Team”, która już nie działa, chociaż jej członkowie nadal popełniają przestępstwa pod różnymi nazwami.

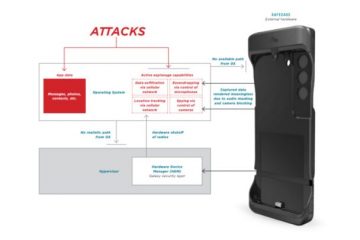

Fabuła zbrodni zaczyna się od penetracji domen e-mail organów ścigania na całym świecie. Stamtąd przestępcy znajdą wzór wniosku prawnego, z którego będą korzystać później. Używając znalezionego formatu, źli aktorzy fałszują podpisy, a nawet tworzą nazwy, aby list wyglądał wiarygodnie. Jednak osoby, które ujawniły te informacje, zgłosiły szczegół, który wydaje się bardziej niepokojący niż rozwiązywany problem: dane logowania do tych domen są sprzedawane w podziemnych sklepach typu dark web wraz ze wszystkimi niezbędnymi plikami cookie i metadanymi.