Uwierzytelnianie dwuskładnikowe wymaga użycia urządzenia osobistego innego niż urządzenie używane do logowania w celu zwiększenia bezpieczeństwa. Oto najlepsze dla iOS 16.

Biorąc pod uwagę szeroki zakres zagrożeń i naruszeń bezpieczeństwa w Internecie, ochrona kont i danych online jest ważniejsza niż kiedykolwiek.

Uwierzytelnianie dwuskładnikowe (2FA) to sposób na zapewnienie, że tylko Ty mieć dostęp do swoich kont za pomocą drugiego sposobu weryfikacji, kim jesteś podczas logowania.

W 2FA zwykle logujesz się za pomocą hasła, jak zwykle, ale wtedy system online, do którego się logujesz, kontaktuje się z Tobą, prosząc o weryfikację. Zwykle odbywa się to za pośrednictwem wiadomości e-mail lub specjalnego kodu jednorazowego (OTC), który jest wysyłany do Ciebie e-mailem, SMS-em lub telefonicznie.

Gdy już masz w ręku OTC, używasz go zasadniczo do potwierdzenia w systemie, że jesteś tym, za kogo się podajesz. Po wprowadzeniu kodu, który został do Ciebie przesłany, autoryzacja jest zakończona i jesteś upoważniony do korzystania z systemu.

Większość banków i usług płatniczych online, takich jak PayPal, a także serwisów aukcyjnych, takich jak eBay i inne, używa teraz 2FA podczas logowania.

Jednym z powodów, dla których 2FA jest bezpieczniejsze niż zwykłe hasła czy musisz mieć urządzenie, na które wysłany jest tajny kod, aby dokończyć logowanie: jeśli ktoś inny spróbuje się zalogować, podając się za ciebie, zostanie odrzucony przez system, ponieważ nie ma twojego telefonu, tabletu lub dostęp do Twojego konta e-mail.

2FA zwiększa bezpieczeństwo logowania, wymagając dodatkowego kroku w procesie logowania, wysyłanego w czasie rzeczywistym przez system, do którego się logujesz. To nie jest niezawodne, ale jest znacznie bezpieczniejsze niż tylko jedno hasło.

Aplikacje do uwierzytelniania dwuskładnikowego i kody QR

Aby pójść o krok dalej z ideą 2FA, dostępnych jest teraz wiele aplikacji, które możesz zainstalować na swoim osobiste urządzenie, z którego każde odbiera i przechowuje tajny kod dla każdego systemu, do którego chcesz się zalogować w przyszłości. Kody zwykle szybko wygasają, więc nie mogą zostać skradzione i wykorzystane przez innych.

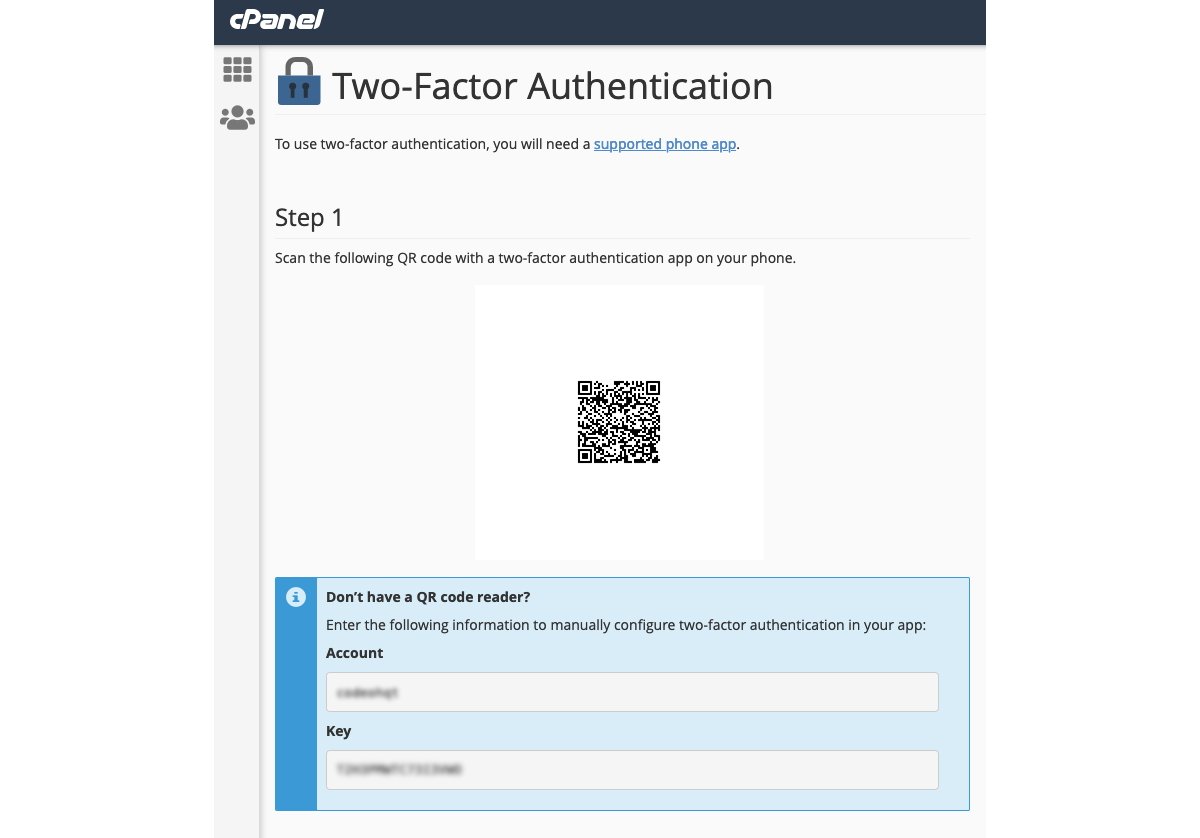

Przy pierwszym logowaniu do każdego systemu online może poprosić Cię o zeskanowanie na urządzeniu mobilnym kodu QR, który prezentuje na Twoim komputerze, lub może wysłać Ci kod 2FA do wykorzystania w przyszłości. Każdy kod zostaje zapisany w aplikacji do późniejszego wykorzystania.

Aplikacja 2FA wie, które kody należą do poszczególnych systemów, więc nie musisz ich zapamiętywać. Większość konfiguracji jest automatyczna na zapleczu.

Idea aplikacji 2FA polega na tym, że aplikacja działa jak magazyn wszystkich tajnych kodów. Gdy następnym razem będziesz chciał zalogować się do danego systemu, wystarczy wyszukać kod na urządzeniu mobilnym i wprowadzić go do komputera lub użyć go do zeskanowania nowego kodu QR prezentowanego w systemie podczas logowania.

Infrastruktura zaplecza aplikacji powiadamia następnie system, że próbujesz się zalogować i że jesteś tym, za kogo się podajesz.

Aplikacje 2FA działają jak swego rodzaju broker — uwierzytelnianie zawsze odbywa się w systemie innej firmy, nigdy w systemie, do którego próbujesz się zalogować. Jest to uważane za dobrą praktykę bezpieczeństwa.

W większości przypadków zaangażowane systemy zaplecza przekazują token autoryzacji między każdym inne dla sesji logowania. Jeśli token przekroczy limit czasu, prawdopodobnie zostaniesz poproszony o ponowne zalogowanie. Wszystko to dzieje się niewidocznie na zapleczu.

Gdy zweryfikujesz swój tajny kod za pomocą aplikacji 2FA, jej zaplecze poinformuje system, do którego chcesz się zalogować, że wszystko jest w porządku i możesz kontynuować. Jest to rodzaj tokenizowanego procesu logowania, który ma miejsce, na przykład, gdy kupujesz coś w serwisie eBay, a następnie płacisz za to za pomocą PayPal online.

Aplikacje 2FA po prostu rozszerzają podobny projekt systemu o krok dalej, przechowując Twoje tajne dane potrzebne do zalogowania.

Która aplikacja do uwierzytelniania dwuskładnikowego jest najlepsza?

Na rynku dostępne są dziesiątki aplikacji 2FA. Niektóre są bezpłatne, inne wymagają uiszczenia opłaty za usługę.

Główni gracze internetowi, tacy jak Google i Microsoft mają aplikacje uwierzytelniające 2FA, podobnie jak Oracle, 2Stable i inne. Niektóre aplikacje 2FA, takie jak Authy i inne wymagają rejestracji najpierw na swojej stronie internetowej i podaj dane osobowe, w tym numer telefonu. Inni nie.

2Stable udostępnia również aplikację uwierzytelniającą Apple Watch.

Google Authenticator jest prosty, ale nie zapewnia żadnego wbudowanego sposobu tworzenia kopii zapasowych danych 2FA ani tajemnic.

W iOS niektóre aplikacje 2FA obsługują również FaceID i TouchID, inne nie.

Duo Mobile, która została przejęta przez Cisco Systems, jest przeznaczony bardziej do użytku korporacyjnego.

Pamiętaj, że LastPass ma zarówno aplikację 2FA, jak i aplikację do zarządzania hasłami. Oba są różne. Menedżer haseł służy do przechowywania haseł, aplikacja 2FA służy do przechowywania tajemnic używanych tylko w 2FA.

Zdecydowanie najpopularniejszą z bezpłatnych aplikacji 2FA jest 2FAS.

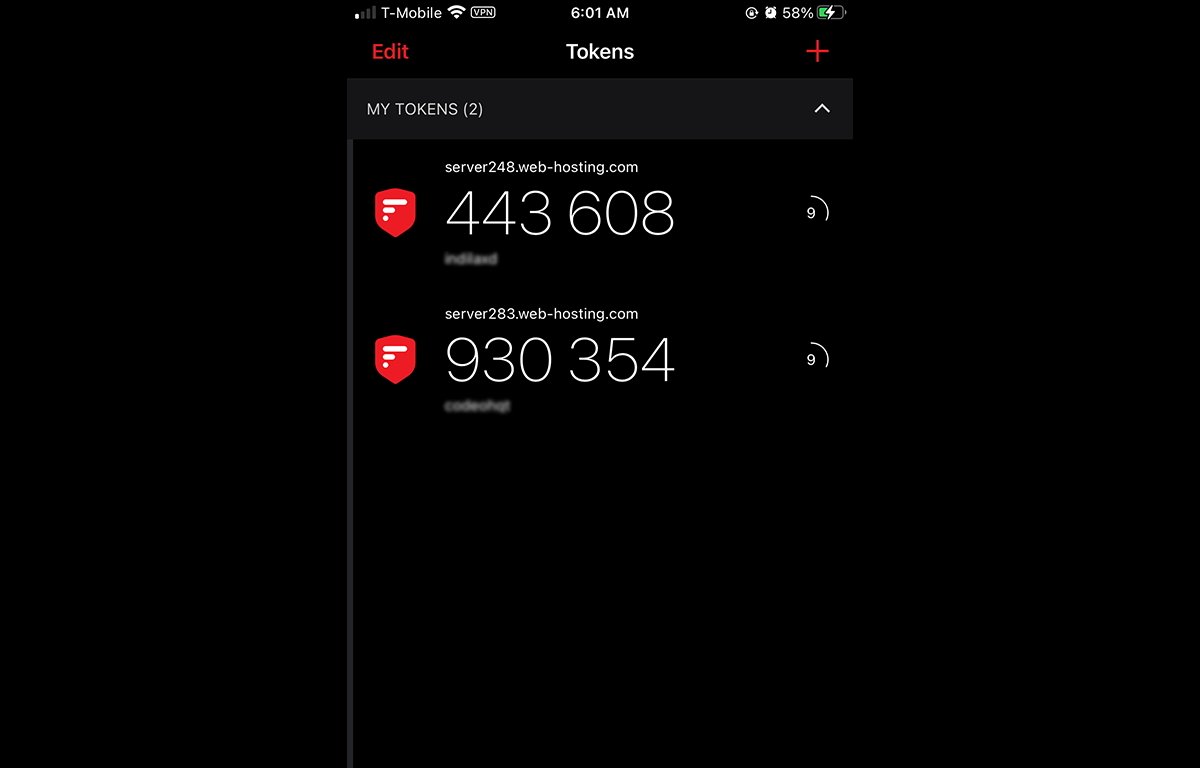

2FAS jest łatwy w konfiguracji i obsłudze, zapewnia prostą przewijaną listę tajnych danych czasowych, a dodawanie nowych usług lub stron internetowych to pestka. Na przykład wiele firm hostingowych obsługuje teraz 2FAS do uwierzytelniania logowania, które wystarczy skonfigurować tylko raz.

Zazwyczaj polega to na zeskanowaniu automatycznego kodu QR podczas włączania 2FA w panelu sterowania hostingu, który następnie skanujesz telefonem za pomocą aparatu. 2FAS rozpoznaje kod QR i generuje unikalny sześciocyfrowy OTC co 30 sekund dla każdej usługi podczas przeglądania aplikacji na urządzeniu mobilnym.

Od tej pory nikt nie może zalogować się na Twoje konto hostingowe, chyba że mają zarówno twoje hasło logowania, jak i twoje urządzenie mobilne. 2FAS oferuje również wersję na Androida.

Większość innych witryn obsługujących 2FA działa w podobny sposób.

Większość tajnych kodów przechowywanych w aplikacjach 2FA traci ważność bardzo szybko-w ciągu mniej więcej trzydziestu sekund, a następnie automatycznie zresetują się w aplikacji. Dzięki temu wszelkie kody, które mogły zostać naruszone, zachowują ważność przez bardzo długi czas.

Zasadniczo masz mniej niż minutę na użycie wyświetlonych kodów, w przeciwnym razie staną się one nieważne. Uniemożliwia to również innym osobom zapisywanie kodów i używanie ich później.

Aplikacje Apple Watch

Niektóre aplikacje 2FA oferują aplikację Apple Watch: w chwili pisania tego tekstu Authy i Microsoft Authenticator oferują wersję swoich aplikacji 2FA na Apple Watch , Google i LastPass nie.

Szyfrowanie

Większość aplikacji 2FA obsługuje szyfrowanie podczas synchronizacji i tworzenia kopii zapasowych, ale, co zaskakujące, w chwili pisania tego tekstu ani Microsoft Authenticator, ani Google Authenticator tego nie robią. Niektóre aplikacje 2FA, takie jak TOTP Authenticator, ale tylko podczas tworzenia kopii zapasowej.

Uwierzytelnianie dwuskładnikowe na Macu

Na marginesie, możesz również używać 2FA na Macu-używając systemu logowania Apple, Face ID, lub Touch ID, który jest teraz standardem w większości urządzeń Apple, w tym w większości obecnych klawiatur Mac. Logowanie do większości internetowych systemów Apple, takich jak Apple ID, spowoduje wygenerowanie jednorazowego kodu 2FA (OTC), którego musi wejść na innym urządzeniu Apple, aby się zalogować.

Jeśli posiadasz tylko jedno urządzenie Apple, Apple wyśle OTC na to samo urządzenie, co mija się z celem, jeśli Twoje urządzenie wpadnie w niewłaściwy ręce. Face ID i Touch ID oczywiście eliminują tę wadę.

Zewnętrzni producenci sprzętu, tacy jak Yubico, sprzedają urządzenia USB typu plug-in, które użyj odcisku palca, aby Cię uwierzytelnić, podobnie jak Touch ID firmy Apple.

Google sprzedaje podobne klucze biometryczne USB o nazwie Titan Security Key , które zasadniczo działają tak samo jak Yubikey.

Sprzętowe uwierzytelnianie biometryczne jest zawsze bezpieczniejsze niż zwykłe uwierzytelnianie programowe, ponieważ do uwierzytelnienia konieczne jest posiadanie fizycznego urządzenia oraz odcisku palca lub twarzy. Biometria dodaje dodatkową warstwę bezpieczeństwa do 2FA, czyniąc ją 3FA: jesteś trzecim kluczem.

Wybierz mądrze

Większość aplikacji 2FA jest na równi ze sobą, poza drobnymi problemami wymienionymi powyżej. Większość z nich nie ma żadnych poważnych problemów – gdyby tak się stało, zostałyby uznane za zagrożenie bezpieczeństwa i zostałyby szybko wycofane ze sklepów z aplikacjami Apple i Google.

Zdecydowanie najbardziej popularnymi i odnoszącymi sukcesy aplikacjami 2FA innych firm są 2FAS i Authy z wyraźną przewagą, a Duo Mobile jest liderem do użytku korporacyjnego.

2FAS i Authy są proste i łatwe w konfiguracji, 2FAS nie wymaga Twojego numeru telefonu ani nawet adresu e-mail do skonfigurowania, a żadna aplikacja nie sprawia kłopotów. Oba są proste.

Aplikacja 2FA naprawdę nie może się nie udać. Jeśli Twoja aplikacja nie korzysta z kodów działających w czasie rzeczywistym, pamiętaj o utworzeniu kopii zapasowej swoich sekretów w sposób, który umożliwi Ci dostęp do nich później, jeśli zajdzie taka potrzeba – jeśli utracisz dostęp do swoich sekretów, prawdopodobnie zostaniesz zablokowany z kont z włączoną funkcją 2FA.