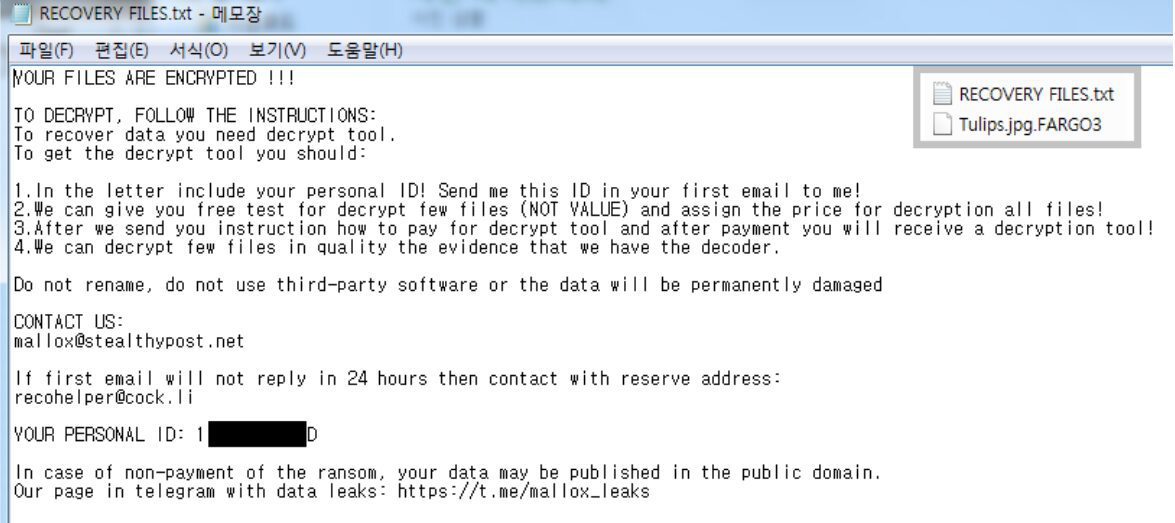

FARGO Ransomware Note (เครดิตรูปภาพ: ASEC)

FARGO Ransomware Note (เครดิตรูปภาพ: ASEC)

รายงานล่าสุดจากทีมวิเคราะห์ความปลอดภัยของ AhnLab Security Emergency Response Center (ASEC) เปิดเผยกิจกรรมใหม่ของอาชญากรไซเบอร์ที่แจกจ่ายแรนซัมแวร์ FARGO ที่กำหนดเป้าหมายไปยังเซิร์ฟเวอร์ Microsoft SQL ที่มีช่องโหว่

“ร่วมกับ GlobeImposter แล้ว FARGO เป็นหนึ่งในแรนซัมแวร์ที่โดดเด่นซึ่งกำหนดเป้าหมายไปยังเซิร์ฟเวอร์ MS-SQL ที่มีช่องโหว่”ASEC กล่าว “เมื่อก่อนเรียกอีกอย่างว่า Mallox เพราะใช้นามสกุลไฟล์.mallox”

เซิร์ฟเวอร์ MS-SQL หมายถึงระบบจัดการฐานข้อมูลเชิงสัมพันธ์ของ Microsoft สำหรับจัดเก็บและเรียกข้อมูลสำหรับแอปพลิเคชันซอฟต์แวร์อื่นๆ และบริการอินเทอร์เน็ต ด้วยเหตุนี้ การก่อปัญหาจึงอาจหมายถึงปัญหาใหญ่สำหรับธุรกิจ

ตาม ASEC การติดไวรัสเกิดขึ้นเมื่อกระบวนการ MS-SQL ดาวน์โหลดไฟล์.NET ผ่าน cmd.exe และ powershell.exe จากนั้นไฟล์นี้จะดาวน์โหลดและโหลดมัลแวร์เพิ่มเติม ส่งผลให้มีการสร้างและดำเนินการไฟล์ BAT ที่สิ้นสุดกระบวนการและบริการเฉพาะ

“พฤติกรรมของแรนซัมแวร์เริ่มต้นจากการถูกฉีดเข้าไปใน AppLaunch.exe ซึ่งเป็นโปรแกรม Windows ปกติ ” ASEC อธิบาย “มันพยายามลบรีจิสตรีคีย์ในบางเส้นทาง และรันคำสั่งการปิดใช้งานการกู้คืน และปิดกระบวนการบางอย่าง”

นักวิจัยกล่าวว่าแรนซัมแวร์เข้ารหัสไฟล์ แต่ไม่รวมบางไฟล์ รวมถึงพาธและส่วนขยาย เพื่อทำให้ระบบสามารถเข้าถึงได้บางส่วน “ลักษณะเฉพาะคือมันไม่ติดไฟล์ที่มีนามสกุลไฟล์ที่เกี่ยวข้องกับ Globeimposter และรายการยกเว้นนี้ไม่เพียงแต่รวมนามสกุลประเภทเดียวกันของ.FARGO.FARGO2 และ.FARGO3 แต่ยังรวมถึง.FARGO4 ซึ่งคิดว่าเป็น แรนซัมแวร์เวอร์ชันอนาคต” ASEC กล่าวเพิ่มเติม

หลังจากนี้ อาชญากรไซเบอร์จะเปลี่ยนชื่อไฟล์ที่เข้ารหัสโดยใช้นามสกุล.Fargo3 (เช่น OriginalFileName.FileExtension.Fargo3) ในขณะที่บันทึกค่าไถ่ที่สร้างโดย มัลแวร์จะปรากฏขึ้นโดยใช้ชื่อไฟล์ “RECOVERY FILES.txt” ในข้อความ ผู้ที่ตกเป็นเหยื่อจะเห็นการคุกคามของการลบไฟล์ระบบอย่างถาวร หากพวกเขาใช้ซอฟต์แวร์บุคคลที่สามเพื่อแก้ไขปัญหาด้วยตนเอง นอกจากนี้ อาชญากรไซเบอร์กล่าวว่าพวกเขาจะเผยแพร่ข้อมูลในสาธารณสมบัติหากเหยื่อปฏิเสธที่จะจ่ายค่าไถ่

นอกเหนือจากช่องโหว่ที่ไม่ได้รับการแก้ไข ASEC อธิบายว่าเซิร์ฟเวอร์ฐานข้อมูลเช่นเซิร์ฟเวอร์ MS-SQL และ MySQL มักเป็นเป้าหมาย ของการโจมตีด้วยกำลังเดรัจฉานและการโจมตีจากพจนานุกรมเนื่องจากข้อมูลประจำตัวบัญชีที่อ่อนแอ ด้วยเหตุนี้ ทีมวิเคราะห์จึงกล่าวว่าสามารถป้องกันได้โดยการระบุปัญหาและใช้ความระมัดระวังเป็นพิเศษในการปกป้องรหัสผ่าน “ผู้ดูแลระบบของเซิร์ฟเวอร์ MS-SQL ควรใช้รหัสผ่านที่คาดเดาได้ยากสำหรับบัญชีของตน และเปลี่ยนเป็นระยะๆ เพื่อปกป้องเซิร์ฟเวอร์ฐานข้อมูลจากการโจมตีแบบเดรัจฉานและการโจมตีจากพจนานุกรม และอัปเดตเป็นแพตช์ล่าสุดเพื่อป้องกันการโจมตีจากช่องโหว่” ASEC กล่าว