Git 2.40.1 ist heute erhältlich, da drei neue Sicherheitslücken offengelegt wurden. Aufgrund dieser Sicherheitsfixes gibt es auch Git-Updates für frühere stabile Serien mit v2.39.3, v2.38.5, v2.37.7, v2.36.6, v2.35.8, v2.34.8, v2.33.8, v2.32.7, v2.31.8 und v2.30.9.

Die drei heute veröffentlichten Git-Sicherheitslücken sind CVE-2023-25652, CVE-2023-25815 und CVE-2023-29007. Diese Schwachstellen könnten dazu führen, dass ein Pfad außerhalb des Git-Arbeitsbaums möglicherweise mit teilweise kontrollierten Inhalten überschrieben wird, die Möglichkeit der böswilligen Platzierung von manipulierten Nachrichten, wenn Git ohne übersetzte Nachrichten erstellt wird, und die dritte Schwachstelle betrifft die willkürliche Konfigurationsinjektion.

* CVE-2023-25652:

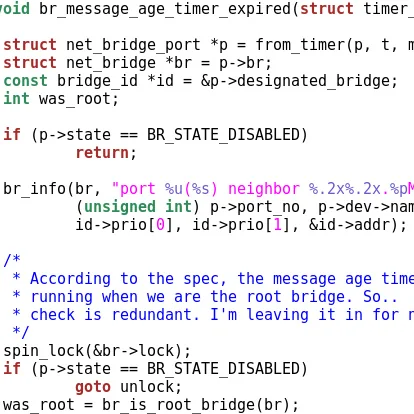

Durch das Zuführen speziell gestalteter Eingaben zu `git apply–reject` kann ein Pfad außerhalb des Arbeitsbaums mit teilweise kontrollierten Inhalten überschrieben werden (entsprechend die zurückgewiesenen Hunks aus dem gegebenen Patch).

* CVE-2023-25815:

Wenn Git mit Runtime-Präfix-Unterstützung kompiliert wurde und ohne übersetzte Nachrichten ausgeführt wird, verwendete es immer noch die Gettext-Maschinerie, um Nachrichten anzuzeigen, die anschließend möglicherweise an unerwarteten Stellen nach übersetzten Nachrichten suchten. Dies ermöglichte die böswillige Platzierung von manipulierten Nachrichten.

* CVE-2023-29007:

Beim Umbenennen oder Löschen eines Abschnitts aus einer Konfigurationsdatei können bestimmte schädliche Konfigurationswerte fälschlicherweise als Beginn eines neuen Konfigurationsabschnitts interpretiert werden, was zu willkürliche Konfigurationsinjektion.

Downloads und weitere Details zu den heutigen großen Git-Updates über die Veröffentlichungsankündigung.