Während Apples Macs weniger Ziel von Malware sind als Windows-PCs, taucht regelmäßig Mac-Malware auf. Diese Woche gibt es neue Mac-Malware in freier Wildbahn, die Mac-Benutzer kennen sollten.

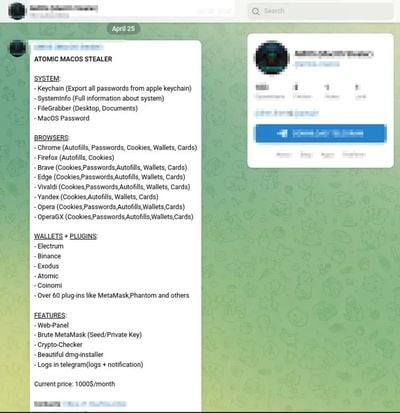

Die Malware mit dem Namen Atomic macOS Stealer (AMOS) wurde auf Telegram gefunden von Cyble Research. Ein Telegram-Benutzer verkaufte Zugriff auf die Malware, die darauf ausgelegt ist, vertrauliche Informationen wie Benutzernamen und Passwörter zu stehlen.

Wer auch immer den Atomic macOS Stealer entwickelt hat, arbeitet hinter den Kulissen daran, ihn zu verbessern und neue Funktionen hinzuzufügen, um ihn zu erstellen effektiver. In seiner aktuellen Version kann AMOS auf Schlüsselbund-Passwörter, Systeminformationen, Dateien vom Desktop und Dokumentenordner sowie auf das Passwort des Mac zugreifen.

Es kann Browser-Apps wie Chrome infiltrieren und Firefox und extrahiert Autofill-Informationen, Passwörter, Cookies, Brieftaschen und Kreditkarteninformationen. Kryptowallets wie Electrum, Binance und Atomic sind spezifische Ziele.

AMOS kann mit einem Web-Panel erworben werden, das die Verwaltung von Malware-Zielen vereinfacht, zusammen mit Tools zum Brute-Forcing privater Schlüssel. Die Malware und die begleitenden Dienste, die den Einsatz gegen Opfer erleichtern sollen, können bei Telegram für 1.000 US-Dollar pro Monat erworben werden.

Eine.dmg-Datei wird verwendet, um die Malware auf den Computer eines Opfers zu bringen, und sobald sie installiert ist, beginnt sie sofort, auf vertrauliche Informationen zuzugreifen und sie an einen Remote-Server zu senden. Eine gefälschte Systemeingabeaufforderung wird angezeigt, um Zugriff auf das Systemkennwort zu erhalten, und es fragt nach Zugriff auf Dateien in den Dokumenten-und Desktop-Ordnern.

Da dies erfordert, dass ein Benutzer auf eine.dmg-Datei zur Installation klickt, Mac-Benutzer können die Malware vermeiden, indem sie keine nicht vertrauenswürdige Software aus einer nicht verifizierten Quelle installieren. Cyble Research empfiehlt die Installation von Software aus dem Mac App Store, die Verwendung starker Passwörter und Multi-Faktor-Authentifizierung sowie die Verwendung biometrischer Authentifizierung, wo immer möglich.

Benutzer sollten auch vermeiden, Links in E-Mails zu öffnen, und Vorsicht walten lassen, wenn eine App dazu auffordert Berechtigungen und halte Geräte, Betriebssysteme und Apps auf dem neuesten Stand.