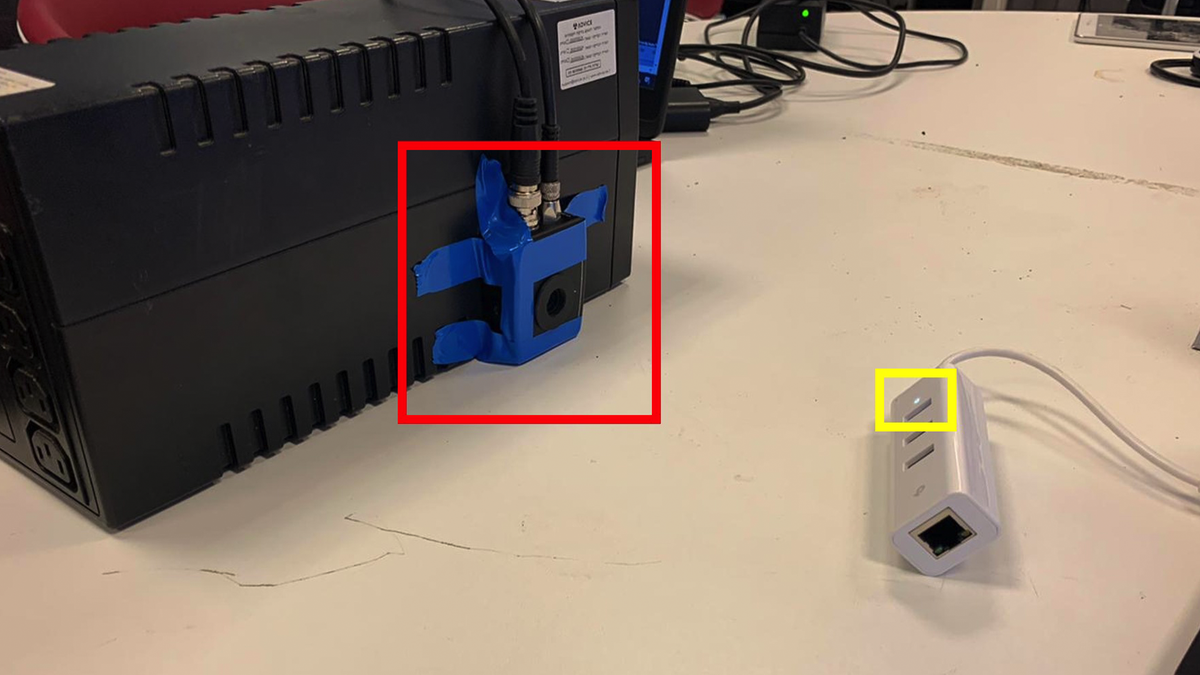

Ein elektro-optischer Sensor (rot), der auf die Betriebsanzeige (gelb) eines USB-Hubs gerichtet ist. Cyber@BGU

Ein elektro-optischer Sensor (rot), der auf die Betriebsanzeige (gelb) eines USB-Hubs gerichtet ist. Cyber@BGU

Wenn Sie ein Spion wären, was wäre Ihre bevorzugte Methode, um Gespräche abzuhören? Ein Mikrofon ist einfach zu einfach, also probieren Sie vielleicht etwas High-Techeres aus, wie einen Glowworm-Angriff. Der Glowworm-Angriff wurde von Forschern der Ben-Gurion-Universität entdeckt und ermöglicht es Spionen, Audio aufzunehmen, indem sie eine spezielle Kamera auf die Betriebsanzeige-LED eines Lautsprechers oder USB-Hubs richten.

Optisches Abhören ist eine seltsame Technik, die dank immer praktikabler wird an KI, die sich selbst beibringen kann, Daten zu interpretieren. Aber im Gegensatz zu den meisten optischen Abhörmethoden, die beobachten, wie Objekte vibrieren, wenn sie von Schallwellen beeinflusst, übersetzt der Glowworm Attack das unmerkliche Flackern der Betriebsanzeige-LED eines Geräts in echten Klang.

Die meisten Power-LEDs sind direkt mit der Hauptstromleitung ihres Geräts verbunden. Als solche werden sie leicht durch Spannungsänderungen beeinflusst. Forscher der Ben-Gurion-Universität fanden heraus, dass sie durch die Aufzeichnung der Power-LED eines Desktop-Lautsprechers mit einem elektro-optischen Sensor die nicht wahrnehmbaren Änderungen der Lumineszenz messen und diese Änderungen in das Audio übersetzen konnten, das die Lautsprecher abspielten.

Mit Hilfe eines Teleskops funktionieren Glühwürmchenangriffe auf eine Entfernung von über 30 Metern. Sie können sogar einen Glühwürmchen-Angriff durch Glas durchführen oder Audio von Geräten wiederherstellen, die keine Lautsprecher sind, wie z. Nicht nur, weil traditionelle Abhörmethoden einfacher sind, sondern weil die Glowworm-Methode nur Audio von Lautsprechern und anderer Elektronik wiederherstellt. Allerdings sollten große Unternehmen und Regierungen Glühwürmchen-Angriffe nicht ignorieren, da sie verwendet werden könnten, um den Inhalt einer streng geheimen Videokonferenz oder eines Telefongesprächs zu erfassen.

Quelle: Cyber Security Labs an der Ben Gurion University über Ars Technica