Google-insinöörit ovat valmistaneet joukon Linux-ytimen korjaustiedostoja, jotka mahdollistavat AMD Secure Encrypted Virtualization (SEV)/SEV-ES-salatun tilan, jotta näiden salattujen virtuaalikoneiden paikallista siirtotukea voidaan käyttää samassa isännässä.

Virtuaalikoneiden paikallinen siirto sallii vieraan siirtämisen uuteen käyttäjätilan virtuaalikoneeseen samassa isännässä, esimerkiksi päivitettäessä/muutettaessa resursseja tai muita muutoksia virtuaalikoneeseen, mutta etäyhteys toiseen isäntään on vähäistä.

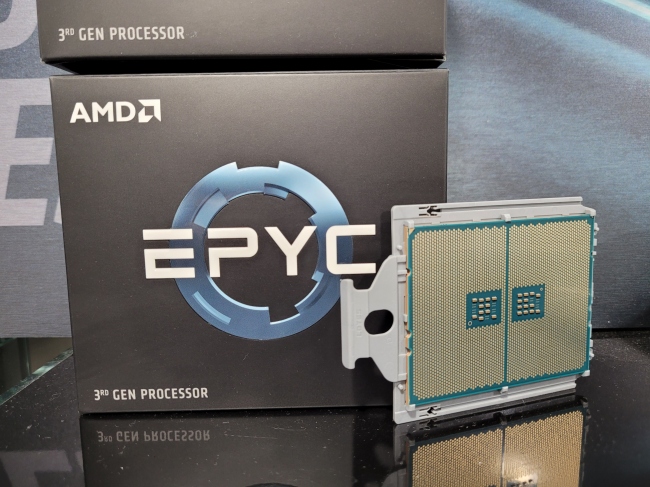

Turvallisen salatun virtualisoinnin avulla EPYC-prosessoreissa, jotka eristävät virtuaalikoneet hypervisorista salatulla muistilla ja SEV-ES suojaavat myös suorittimen rekisteritilaa, virtuaalikoneiden siirtotuki vaatii erityiskäsittelyä. Erityisesti SEV-metatietojen oikea ja turvallinen välittäminen vanhasta VMM: ään.

tämän Googlen lähettämän ytimen korjaussarjan kanssa, vajaat 500 riviä uuden koodin avulla SEV/SEV-ES-tuki voidaan siirtää paikallisesti Kernel-pohjaisen virtuaalikoneen (KVM) avulla. Sillä välin uusimmalla SEV-etupuolellaan EPYC 7003-sarjan prosessoreilla SEV-SNP upstreaming on edelleen käynnissä , mutta toivottavasti myös tämä ratkaistaan pian.

Tämä ei ole ensimmäinen kerta, kun Google-insinöörit lähettävät korjaustiedostoja Linux-ytimeen AMD EPYC-palvelimen CPU-ominaisuuksia varten. He ovat aiemmin työskennelleet muiden ominaisuuksien, kuten EPYC: n RAPL-tuen, parissa./a> ja enemmän. Joillekin näistä ei-kriittisistä ominaisuuksista he ovat olleet ajoittain hieman viivästyneitä saapuakseen päälinjaan, kunnes Googlen tykkääjät ovat ratkaisseet ne, mutta AMD jatkaa uusien Linux-insinöörien palkkaamista . Näyttää siltä, että he pyrkivät tarjoamaan paljon vankempaa tukea eteenpäin.