Viime vuosien aikana iOS-ja Android-haittaohjelmahyökkäykset ovat yleistyneet, ja uhkien toimijat ovat löytäneet jatkuvasti uusia tapoja tunkeutua järjestelmiimme. Nyt Check Point Researchin (CPR) raportin mukaan ), uhkatekijät käyttävät uutta FluHorse-nimistä haittaohjelmakantaa kohdistaakseen Android-käyttäjiin ja varastaakseen arkaluontoisia tietoja, kuten luottokorttitietoja, salasanoja ja kaksivaiheisia todennuskoodeja.

Haittaohjelma, joka kohdistuu ensisijaisesti käyttäjille Itä-Aasiassa, lähettää sähköposteja korkean profiilin henkilöille, jotka kehottavat heitä ratkaisemaan maksuongelman. Sähköposti sisältää kuitenkin linkin, joka ohjaa käyttäjät laillisten sovellusten väärennetyille verkkosivustoille, joissa uhkatekijät rohkaisevat heitä asentamaan väärennetyn sovelluksen APK:n.

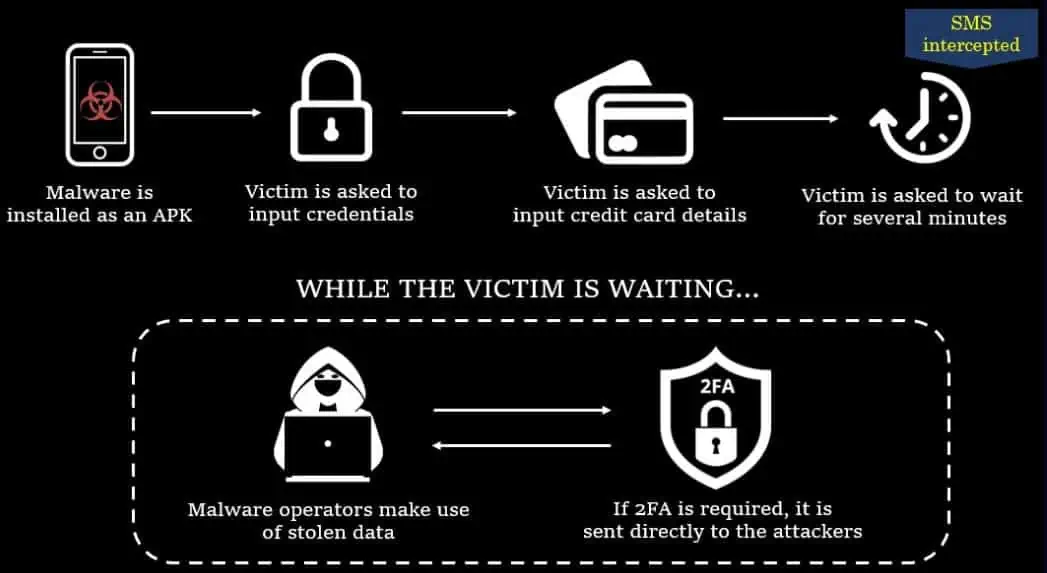

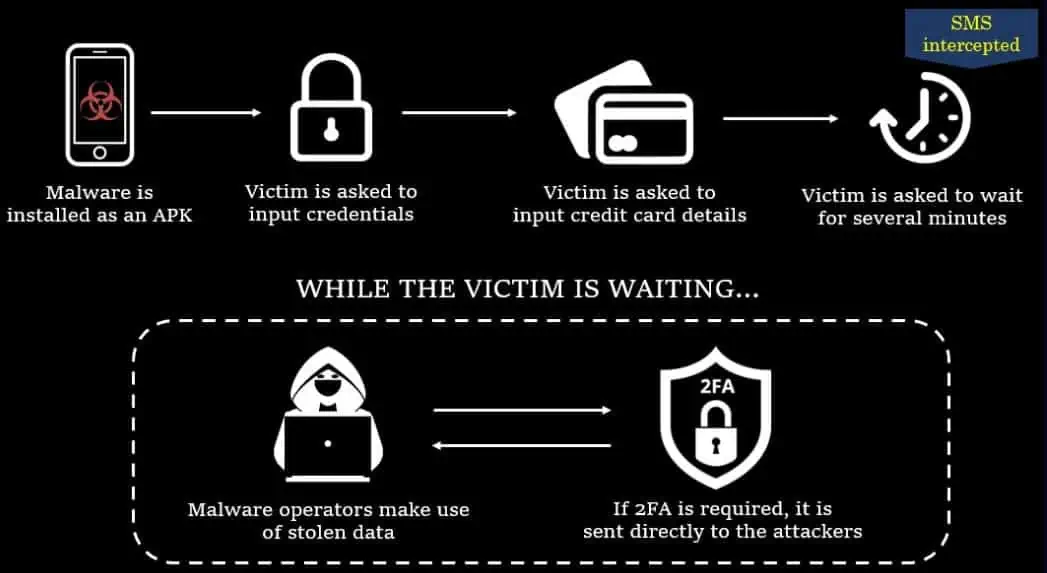

Asennuksen jälkeen sovellus pyytää tekstiviestin käyttöä siepatakseen saapuvan 2FA:n. koodit ja kehottaa käyttäjiä antamaan kirjautumistietonsa ja luottokorttitietonsa maksuongelman ratkaisemiseksi. Sovellus näyttää sitten”järjestelmä on varattu”-viestin 10 minuutin ajan, jonka aikana se kerää arkaluontoisia tietoja ja välittää ne hyökkääjille. Koska sovellukset jäljittelevät läheisesti laillisten sovellusten ulkonäköä, monet käyttäjät eivät huomaa rajoitettua toimivuutta ja haitallista toimintaa.

Haittaohjelmakampanja, joka on ollut aktiivinen viime vuodesta, on kohdistettu sovelluksiin, kuten ETC, Taiwanissa käytetty tiemaksusovellus, VPBank Neo, pankkisovellus Vietnamissa ja nimeämätön kuljetussovellus.

Varoitus Android-käyttäjille

Vaikka uhkatekijät kohdistuvat tällä hetkellä käyttäjiin Itä-Aasiassa, CheckPointin tutkijat ovat varoittaneet, että kampanja voisi levitä myös länsimaihin. Ja koska uhkatoimijat kehittävät jatkuvasti uusia FluHorse-tartunnan saaneita sovelluksia, Android-käyttäjien tulee olla varovaisia vastaanottaessaan sähköposteja, joissa heitä kehotetaan ryhtymään välittömiin toimiin, koska nämä sähköpostit voivat sisältää haittaohjelmia.

Lisäksi varmistaaksemme parhaat käytännöt. , käyttäjien ei tule koskaan ladata sovelluksia tai tiedostoja kolmansien osapuolien verkkosivustoilta tai sähköpostiviesteissä olevista linkeistä, päivittää laitteitaan säännöllisesti uusimpaan tietoturvakorjaukseen, ottaa käyttöön 2FA ja asentaa luotettava virustorjuntaohjelmisto.