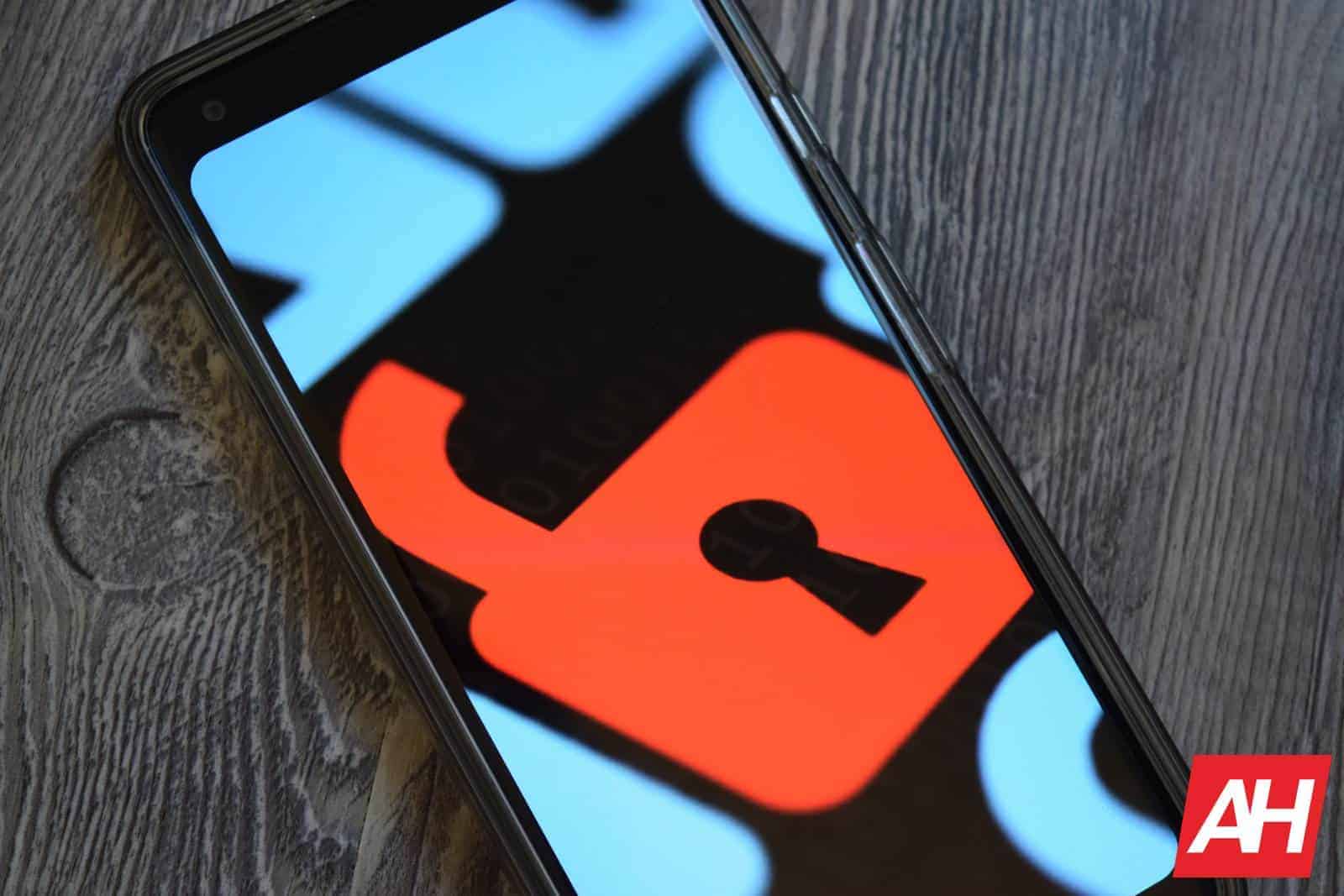

Nie jest tajemnicą, że w ciągu ostatnich kilku lat hakerzy nasilili wysiłki w celu uzyskania nieautoryzowanego dostępu i wyłudzenia od osób fizycznych i firm ich ciężko zarobionych pieniędzy. Teraz, w ramach niedawnego rozwoju, badacz bezpieczeństwa Pol Thill zidentyfikował meksykańskiego hakera o pseudonimie Neo_Net, który stoi za szeroko zakrojoną kampanią mobilnego złośliwego oprogramowania na Androida.

Działający od czerwca 2021 do kwietnia 2023 roku, ten meksykański haker atakował głównie znane banki w Hiszpanii i Chile, w tym Santander, BBVA i CaixaBank. Pomimo zastosowania podstawowych sztuczek Neo_Net zdołał ukraść ponad 350 000 EUR (382 153 USD) z kont bankowych ofiar i narazić na szwank dane osobowe tysięcy osób.

„Sukces ich kampanii można przypisać wysoce ukierunkowany charakter ich operacji, często koncentrując się na jednym banku i kopiując ich komunikację, aby podszyć się pod agentów bankowych”, czytamy w raporcie SentinelOne.

Jak działała kampania hakerska?

Kampania hakerska opierała się na kombinacji phishingu SMS-owego i trojanów dla Androida. Dzieje się tak dlatego, że haker najpierw wysłał oszukańcze wiadomości SMS, które bardzo przypominały oficjalne, nakłaniając niczego niepodejrzewające ofiary do ujawnienia poufnych danych uwierzytelniających i zapewnienia dostępu do informacji bankowych.

Ponadto Neo_Net opracował i rozprowadził różne systemy Android trojany udające aplikacje zabezpieczające, które po zainstalowaniu żądały uprawnień SMS-owych do przechwytywania kodów uwierzytelniania dwuskładnikowego (2FA) wysyłanych przez banki za pośrednictwem wiadomości SMS. Pozwoliło to hakerowi ominąć dodatkową warstwę zabezpieczeń i uzyskać nieautoryzowany dostęp do kont ofiar.

Jednak to, co wyróżnia tę kampanię, to wykorzystanie platformy Smishing-as-a-Service o nazwie Ankarex, co pozwoliło hakerowi zasadniczo wynająć swoją infrastrukturę wielu podmiotom stowarzyszonym, znacznie zwiększając zasięg i liczbę udanych ataków w różnych krajach.

Te odkrycia po raz kolejny podkreślają rosnące znaczenie wdrażania solidnych środków bezpieczeństwa. Obejmuje to dokładne sprawdzanie e-maili i SMS-ów, które proszą o podjęcie działań, unikanie pobierania aplikacji z niezaufanych źródeł i włączanie 2FA.