Digamos que um estranho se aproxime e lhe ofereça um pirulito de aparência deliciosa.

Você pega e enfia na boca?

Provavelmente não.

A maioria das pessoas sabe que não deve aceitar coisas de estranhos. Mas quando se trata da internet, nosso senso de autopreservação muitas vezes voa pela janela. Não pensamos duas vezes quando completos estranhos se aproximam de nós no mundo digital, mostram-nos um plugin novinho em folha e nos pedem para instalá-lo no WordPress. Mesmo assim, os plug-ins vulneráveis representam mais de 30% de todos os sites WordPress hackeados.

Hoje, você aprenderá como verificar as vulnerabilidades do plug-in WordPress que podem comprometer seu site-e o que fazer se você instalou um plug-in vulnerável involuntariamente.

Não são apenas os proprietários de sites WordPress que confiam muito em estranhos on-line. Toneladas de pessoas transferem suas senhas, informações pessoais e outros dados confidenciais para completar estranhos online sem pensar duas vezes. Mesmo as pessoas mais proeminentes são induzidas a revelar seus informações pessoais online . Não muito tempo atrás, um hacker do Reino Unido enganou funcionários da Casa Branca para que revelassem informações confidenciais. O fato de a equipe afetada da Casa Branca fazer parte da força-tarefa de segurança cibernética dos EUA mostra que é fácil confiar demais. Você precisa ser proativo aqui.

Então, vamos ao que interessa. Como você verifica as vulnerabilidades nos plug-ins do WordPress? Bem, antes de começar a verificar, você precisa saber o que é vulnerabilidade e o que não é.

O que é uma vulnerabilidade do WordPress?

Uma vulnerabilidade é uma fraqueza. Em linguagem de computador, é uma fraqueza em um software de computador, que pode ser explorado. Uma pessoa nefasta pode usá-lo para obter acesso não autorizado a um sistema de computador. Se você instalar um plug-in do WordPress com uma vulnerabilidade, os invasores podem usar a vulnerabilidade para acessar seu painel, despejar dados de sua lista de e-mails e, se você administrar uma loja de comércio eletrônico, obter o máximo possível de dados de seus clientes.

Instalar um plug-in WordPress vulnerável parece muito sério, não é?

É como ingerir um parasita voluntariamente. Apenas este parasita em particular vem equipado com recursos de comunicação em rede. E usa essas habilidades para convidar outros parasitas para roubar seu site WordPress.

Como verificar o WordPress para vulnerabilidades de plug-in

Fortificar a instalação do WordPress requer que você pare todas as tentativas de um hacker de se firmar. Como o núcleo do WordPress é um dos mais seguros no ecossistema do Sistema de gerenciamento de conteúdo, você só precisa parar e fazer algumas verificações antes de instalar o próximo plugin. Então, como você faz isso?

1. Verifique se o plug-in está listado em bancos de dados de vulnerabilidade teOnline

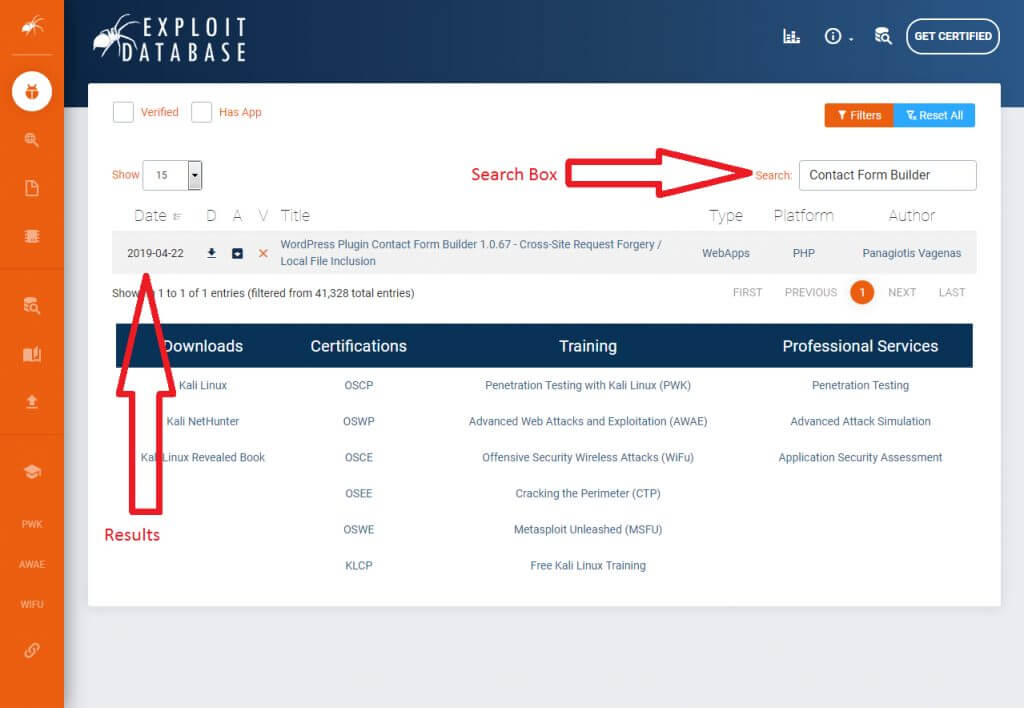

Antes de instalar um plugin em um site WordPress, a primeira coisa que você deseja fazer é verificar os bancos de dados de vulnerabilidade relevantes. O WPScan Vulnerability Database, o National Vulnerability Database e o Exploit-DB são bons lugares para começar.

Vá para esses sites, digite o nome do plug-in, clique em pesquisar e você obterá uma lista de vulnerabilidades como a abaixo:

O banco de dados de exploração mostra o Plugin Contact Form Builder do WordPress versão 1.0.67 com falsificação de solicitação entre sites e vulnerabilidades de inclusão de arquivo local. Estas são duas das vulnerabilidades mais graves de acordo com o Open Web Application Security Project (OWASP).

Se o seu plugin aparecer nesses bancos de dados, verifique sua página inicial para ver se os desenvolvedores atualizaram ou corrigiram a vulnerabilidade. Em seguida, se tiver, certifique-se de baixar a versão atualizada do plugin antes de instalá-lo em seu site WordPress. Caso contrário, desative o plug-in imediatamente se ele já estiver instalado.

2. Verificar vulnerabilidades de plug-ins instalados

Se você já instalou alguns plug-ins sem verificar se eles estão vulneráveis , você precisa para voltar e digitalizá-los usando um scanner de segurança WordPress .

Os scanners de segurança de software funcionam de maneira muito semelhante aos scanners que você encontra nos aeroportos. Se eles detectarem algo com um plugin, eles notificam você. Eles usam um banco de dados existente de todas as vulnerabilidades conhecidas para verificar o código do seu site para esses scripts.

Existem muitos scanners de segurança do WordPress, mas talvez o mais popular seja o plug-in WPScan.

WPScan não é um plug-in WordPress típico. Ao instalá-lo, o WPScan começa verificando se outros plug-ins do site são vulneráveis a ataques conhecidos. Ele também verifica se os usuários no site têm senhas fracas, se as senhas podem ser brute force e outros itens diversos, como diretórios WP, temas, diretórios personalizados e definições de configuração . Ele faz tudo isso sem precisar de permissões estendidas. Isso significa que mesmo que um hacker de alguma forma se infiltre em sua instalação WPScan, não há nada que ele possa fazer porque é quase impossível escalar de WPScan para exploração de site completo .

3. Não instale plug-ins descontinuados ou quebrados

Nunca baixe plug-ins anulados/descontinuados ou versões quebradas de plug-ins premium.

Versões quebradas de plug-ins premium têm seu código modificado para remover os requisitos de licenciamento dos autores sem pagar. Não é exagero pensar que o hacker que fez a modificação adicionou algo extra para permitir o acesso a qualquer site WordPress usando o plug-in quebrado.

Use uma ferramenta como o RIPS para verificar se os arquivos do plugin que você acabou de baixar fazem parte de uma versão crackeada do plugin. Se ele encontrar arquivos semelhantes, o plug-in provavelmente tem problemas de segurança.

4. Sempre baixe plug-ins de sites confiáveis

Isso é mais uma precaução do que uma contramedida, mas é sua melhor chance de evitar plug-ins vulneráveis do WordPress. Vá para o repositório oficial do WordPress sempre que quiser baixar um plugin. A equipe por trás deste site examina cada plug-in antes de ser lançado ao público. Baixar um plugin WP vulnerável do repositório oficial é extremamente improvável.

Esta é uma pesquisa por um plug-in Contact Form Builder.

Veja as guias Detalhes, Revisão, Instalação, Suporte e Desenvolvimento logo abaixo do nome dos desenvolvedores? Você vai querer verificar cada guia. Isso deve informar se outros usuários tiveram problemas com o plug-in e se ele está sujeito a ataques maliciosos.

Se você não consegue saber se um plugin é vulnerável ou não no site oficial do repositório WP, vá até a página oficial do plugin e tente procurar por bandeiras vermelhas. Além disso, verifique se o desenvolvedor do plug-in é confiável e dê uma olhada em seus Termos de Serviço e Política de Privacidade. Se tudo estiver correto e o plugin for atualizado recentemente e tiver suporte ativo, vá em frente. Se tudo sobre o plug-in estiver desatualizado , comece a procurar uma alternativa.

Em conclusão

Seguindo essas etapas simples, você nunca terá que se preocupar em instalar plug-ins vulneráveis. Você não precisa ter medo de que estranhos tenham acesso aos dados do seu site e os vendam sabe-se lá onde na dark web.

Seguindo em frente, se você acabou de descobrir que um de seus plug-ins é vulnerável, desativá-lo e removê-lo do seu site é o primeiro passo, mas se o seu site já estiver infectado, isso pode não resolver o problema. O plug-in pode já ter permitido a entrada de vários malwares em seu site. Entre em contato conosco e trabalharemos para desfazer qualquer dano causado por um plug-in desonesto ou malware de site!

A postagem 4 maneiras de verificar as vulnerabilidades do plug-in no WordPress hoje apareceu primeiro em Hog The Web .