Por exemplo O Chrome exibirá um aviso se detectar que a página tem campos de entrada que eles considerem confidenciais. Por exemplo, um formulário de login com um campo de senha.

O FireFox tem uma política semelhante .

O Edge não exibirá o cadeado se a página tiver conteúdo misto. Isso ocorre quando a página é veiculada usando HTTPS, mas faz uma solicitação de recurso usando HTTP.

Isso acontece quando você atualiza um site e não audita totalmente seu conteúdo e atualiza seus links e referências a scripts, imagens, folhas de estilo, etc.

Não se esqueça de fazer referência apenas a novos recursos via HTTP ou você pode perder o cadeado do seu site.

O que é o cadeado

O cadeado, normalmente verde, indica que a página é segura. É uma fila visual simples para o usuário final, que pode enviar informações confidenciais ao seu servidor. Isso ocorre porque o site usa HTTPS, que requer um certificado de segurança, permitindo a criptografia. Os certificados são emitidos assim que a identidade do proprietário do site é validada.

Um cadeado verde indica:

- Você está definitivamente conectado ao site cujo endereço é mostrado na barra de endereços; a conexão não foi interceptada.

- A conexão entre o navegador e o site é criptografada para evitar interceptação.

O que não indica é o quão seguro os dados está no servidor. Os sites podem não armazenar dados, como senhas com segurança. Eles também podem usar servidores comprometidos ou com manutenção insuficiente, facilitando o ataque de hackers.

O Transport Layer Security (TLS), mais conhecido como SSL, é um extra camada para o protocolo HTTP. O’S’em HTTPS significa seguro.

Os pedidos servidos via HTTPS são’encapsulados’pela camada segura fornecida por um certificado TLS. Ele realmente localiza entre o HTTP e a camada TCP no diagrama OSI, mas vamos manter isso simples hoje.

Portanto, HTTPS tem a ver com o canal de comunicação entre o cliente e o servidor, não o próprio servidor. A maioria dos navegadores se tornou inteligente o suficiente para detectar e rastrear sites com malware ou usados para golpes de phishing. Eles fornecem grandes páginas de aviso em vermelho.

Todos os navegadores indicam visualmente se um site usa HTTPS com algum tipo de ícone de cadeado no lado esquerdo da barra de endereço.

Funcionários, amigos e familiares devem ser treinados para procurar esse símbolo em qualquer site. Se eles não virem o símbolo e se houver dados sendo enviados ao site, diga-lhes para pararem!

No passado, você olhava para a URL para ver se https era usado. Mas a pessoa média não sabe o que isso significa. Provavelmente, eles não digitaram a parte do protocolo do URL, pois a maioria é clicada ou apenas enviada sem o protocolo. O navegador assume o HTTP e o servidor redireciona para HTTPS antes de fornecer o conteúdo.

Atualmente, há não é um padrão oficial sobre como os navegadores devem indicar o estado de segurança de uma página da web para o usuário final. Cada navegador principal está quase fazendo experiências com o que funciona melhor.

O Chrome e o FireFox estão’testando as águas’para veja o que funciona melhor. Por exemplo, a partir deste verão, qualquer site não servido via HTTPS terá um

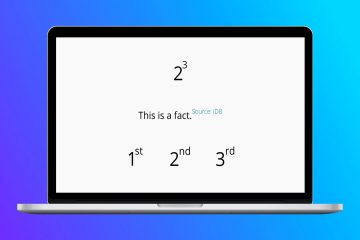

Existem diferentes tipos de’cadeados’disponíveis porque há três classificações de certificados TLS diferentes disponíveis.

- Domínio : mais básico, valida a propriedade do domínio

- Organização : requer documentação adicional para provar a identidade, além da propriedade do domínio

- Estendido : prova mais rígida necessária, normalmente prova legal

O nível de escrutínio aumenta com cada tipo. Isso significa que a confiança na identidade aumenta.

Em outras palavras, quando você visita o PayPal , você sabe que é o verdadeiro PayPal porque você vê o cadeado verde, geralmente com o nome da empresa exibido porque eles usam um certificado estendido.

A maioria dos sites não tem um certificado estendido ou de organização porque custa mais dinheiro e exige mais trabalho para ser recebido. Os certificados validados por domínio são os certificados mais comuns porque normalmente são gratuitos e levam menos de um minuto para instalar.

Love2Dev.com usa um certificado validado por domínio e não há nada de errado em fazer isso. A criptografia e a proteção oferecidas são as mesmas dos certificados validados estendidos. A diferença é a’confiança’na identidade do proprietário, uma vez que é necessário um maior escrutínio para o certificado estendido.

Há muitas conversas sobre os diferentes tipos de certificados e vale a pena gastar o dinheiro e o tempo extras para obter o certificado estendido.

Pessoalmente, tenho sentimentos confusos. É fácil obter um certificado validado por domínio, o que significa que bandidos podem obtê-lo e causar danos antes que sejam invalidados. Não acho que o site comum deva se preocupar com VEs, mas as instituições financeiras, médicos e alguns provedores de e-commerce mais populares devem.

Se sua marca for grande o suficiente para atrair”bandidos”em potencial que tentam clientes de phishing, então você deve obter o certificado estendido.

Depois de fazer isso, o navegador exibirá seu nome corporativo com o cadeado. Esta é uma lista adicional de que a página é realmente sua página.

Em última análise, para mim, seu cliente, sei que posso confiar em minha interação com o seu site.

Benefícios HTTPS

Os principais benefícios do HTTPS são:

- Prova de identidade

- Dados de confiança transferidos entre a integridade do cliente e do servidor

- Prevenção de ataques comuns como o homem no meio

É claro que esses são os benefícios de segurança. Eu compartilhei Como o HTTPS funciona em um artigo anterior.

Quem emite certificados?

Os certificados TLS são emitidos por uma autoridade de certificação (CA). Existem muitas autoridades oferecendo certificados. Let’s Encrypt se tornou a fonte mais popular porque oferece certificados gratuitos.

Eu uso o Gerenciador de certificados da Amazon porque hospedo meus aplicativos da web progressivos na AWS. O Gerenciador de certificados leva cerca de 30 segundos para gerar um certificado após eu enviar a solicitação. Eles até validam a propriedade por meio do serviço DNS Route53.

Depois de emitido, eu aplico o certificado à origem do CloudFront que atende o site.

Originalmente, a Network Solutions era a única autoridade de certificação, no início dos anos 90. No final dos anos 90, havia um punhado de concorrentes. Eu costumava usar o Thawte porque eles eram baseados em Raleigh na época.

Desde então, a Network Solutions comprou muitos desses CAs, mas mais surgiram. A maioria é ótima, mas outros nem tanto.

A Symantec recentemente teve problemas com muitos dos certificados. Isso causou problemas para muitas empresas que usam firewalls e roteadores usando certificados emitidos pela Symantec.

Mas isso é mais um problema técnico, relegado às responsabilidades de sua equipe de DevOps.

Certificado as autoridades devem passar por um rigoroso processo de validação antes de se tornarem uma AC oficial. Eles devem ter seus certificados confiáveis no nível raiz.

Quando eles emitem um certificado, suas credenciais, referenciando seu certificado CA, são incluídas.

Todo o processo de certificação depende da confiança de sua identidade. Se eles emitirem um certificado’ruim’, isso afetará sua reputação e, possivelmente, a integridade de todos os certificados que emitem.

É semelhante a ter um amigo garantindo que você participe de um evento exclusivo.

Considerações finais

O cadeado é importante para todos os sites. Isso não significa apenas que o conteúdo que você oferece é seguro, mas também que veio do seu servidor e você é quem diz ser.

Os certificados TLS são gratuitos e facilmente obtidos por qualquer proprietário de site. Você deve ser capaz de instalá-los facilmente no primeiro mundo da nuvem de hoje. Se você não consegue descobrir como instalar um certificado com seu host e não usa um CDN, você está com sorte.

Crie uma conta com AWS ou Azure. Provisione um serviço CDN (CloudFront no AWS) e defina a origem do URL do host para o seu site, não o seu domínio real. Você pode então alterar seu DNS para apontar para o CDN e usar seus serviços de certificado TLS gratuitos para tornar seu site seguro. Você também se beneficiará com a distribuição de seu conteúdo em todo o mundo com um CDN.