O hack é de dois tipos-ético e antiético. O hacking ético envolve a descoberta de falhas de segurança em software, servidores, etc., ao passo que o hacking antiético é feito para fins ilegais. No hackeamento antiético, a vítima permanece inconsciente até que seja hackeada. Muitas vezes é feito para invadir uma conta, rede, sistema para roubar informações confidenciais ou dinheiro.

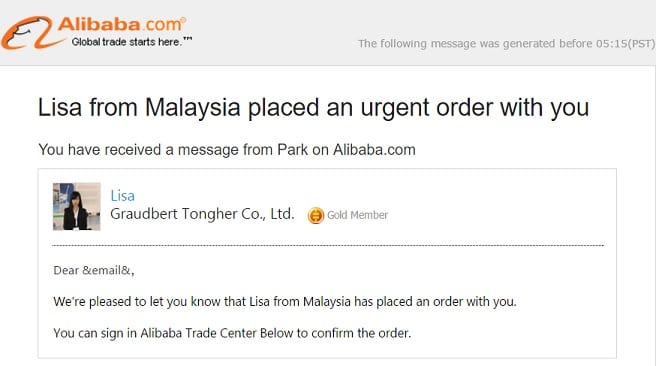

Phishing é uma das técnicas populares de hacking antiéticas usadas por hackers. Phishing é um tipo de hacking no qual um invasor envia um link/e-mail para a vítima. O link/e-mail parece legítimo para o destinatário, fazendo-o acreditar que o link ou e-mail é algo que ele deseja ou precisa. O e-mail de phishing geralmente se assemelha a uma solicitação de banco, um recado de alguém da empresa pedindo ajuda monetária etc.

Proteja-se contra ataques de phishing Hacking

Neste artigo, decidimos compartilhar alguns dos melhores métodos para se proteger contra tentativas de hacking de phishing. O objetivo final é alertar nossos leitores sobre as várias tentativas de hacking, e desta vez é-Phishing Attack.

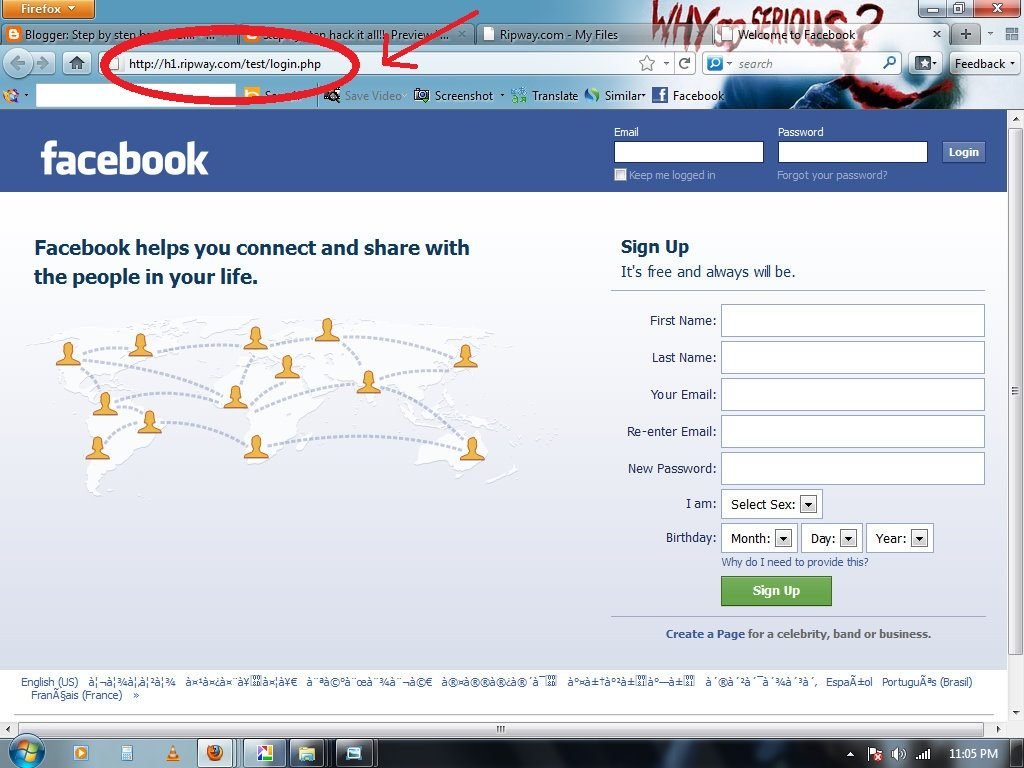

Sempre navegue com segurança com HTTPS

Se você deseja permanecer seguro, sempre use um site seguro para navegar. Agora, a principal questão é saber se um site é seguro ou não? Você precisa olhar a barra de URL e uma indicação”HTTPS”. Se o site tiver um ícone de”cadeado”de segurança na barra de endereço do navegador e começar com HTTPS, provavelmente é seguro.

O navegador da web moderno agora bloqueia sites que não são protegidos por HTTPS. Mesmo se você visitar um site sem HTTPS, nunca insira detalhes pessoais como número de telefone, credencial bancária, números de cartão de crédito e tudo.

Identificar e-mails de phishing

Os hackers costumam usar e-mails para prender inocentes. Portanto, antes de abrir ou responder a um determinado e-mail, observe com atenção. Esse e-mail parece suspeito? Os cibercriminosos costumam cometer erros bobos ao compor e-mails de phishing. Abaixo, compartilhamos alguns pontos que podem ajudá-lo a identificar um e-mail de phishing.

- Copie o nome de uma empresa ou um funcionário real da empresa.

- Inclua sites que sejam visualmente semelhantes a uma empresa real.

- Promova presentes ou a perda de uma conta existente.

Verificar erros de tipo

Bem, se parece errado, provavelmente é falso. Erros de digitação podem ser um sinal de que um e-mail é duvidoso. Portanto, antes de tomar qualquer decisão final, certifique-se de observar os erros de digitação. Geralmente, as campanhas de phishing deixam rastros de erros de tipo. Verifique as letras maiúsculas no assunto do e-mail e alguns pontos de exclamação a mais.

Cuidado com ameaças e urgência.

Às vezes, os cibercriminosos também podem pedir que você altere suas senhas rapidamente. No entanto, você deve estar ciente de tais ações. Eles forneceriam uma página da Web que requer que você insira a senha antiga para criar uma nova. Assim que você inserir a senha antiga, você será hackeado. Portanto, tome cuidado com as ameaças e a urgência. Para estar no lado seguro, você deve sempre verificar se o evento que desencadeou a sensação de urgência é real ou não. Você pode verificar o site de notícias de tecnologia para confirmar esses eventos.

Compartilhe seus detalhes apenas por telefone ou sites confiáveis

Se você precisa compartilhar seus dados com alguém com urgência e não possui nenhum meio de comunicação confiável, pode contar com as ligações. As chamadas telefônicas eram mais seguras do que os sites de redes sociais que você usa hoje. Até mesmo sites de redes sociais registram sua atividade para aprimorar sua experiência. No passado, vimos muitos sites populares de redes sociais e aplicativos de mensagens instantâneas sendo hackeados, como Twitter, Linkedin e até mesmo Telegram em 2016.

Use antivírus com segurança na Internet

Muitos antivírus verificam o seu computador, mas não o protegem contra ameaças de rede. Portanto, ao comprar um pacote de segurança, certifique-se de comprar aquele que fornece proteção em tempo real, proteção de Internet e proteção de rede. Você pode usar o Avast Free Antivirus ou a nuvem Kaspersky Security para proteger o seu computador. Ambos eram gratuitos para download e oferecem proteção em tempo real contra todos os tipos de ameaças à segurança.

Evite os links desconhecidos

Hoje, muitos invasores enviarão a você um link de phishing que servirá apenas para o ataque de phishing, e você será invadido por meio de um link de abertura no seu dispositivo. Portanto, antes de clicar em qualquer link, verifique novamente a estrutura do link. Procure coisas suspeitas, como um erro de grafia, frase errada e muito mais.

Procure por clones

Criar clones para cada site é muito fácil. Portanto, às vezes o link em que você clicou pode ser um truque de fraudadores para invadir sua conta. Antes de inserir a credencial da sua conta, verifique novamente a URL para a qual foi redirecionado. Se houver algum erro ou parecer duvidoso, é melhor evitá-lo.

Verifique suas configurações de spam

Alguns dos provedores de e-mail permitem que os usuários atualizem as configurações de spam. Normalmente, serviços de e-mail populares como o Gmail reconhecem automaticamente os e-mails de spam e os enviam para a pasta Spam. No entanto, nem todo provedor de serviço de e-mail é tão inteligente quanto o Gmail, e você precisa verificar as configurações de spam. Alguns dos provedores de serviços de e-mail populares permitem que os usuários selecionem o nível de detecção de spam.

Verifique as permissões do aplicativo

Agora que todos nós estamos conectados a sites de redes sociais como Facebook, Twitter, Instagram, etc. Torna-se essencial verificar as permissões do aplicativo regularmente. Os aplicativos do Facebook podem ser úteis e divertidos, mas também têm permissão para gerenciar seus dados. Portanto, certifique-se de revogar as permissões do aplicativo do Facebook se você parou de usá-lo.

Não faça login em Serviços enquanto estiver usando Wi-Fi público

Quando você se conecta a uma rede WiFi aberta ao público, seu dispositivo conectado, seja seu smartphone ou laptop, torna-se um alvo fácil para os cibercriminosos. Se não for phishing, as conexões WiFi públicas podem levar você a outros problemas, como monopolização de dados. Os hackers podem ver quais sites você está visitando, o que você está digitando e muito mais. Os cibercriminosos podem redirecioná-lo para uma página que parece legítima, mas é uma armadilha. Você pode acabar inserindo seus dados e se tornando um alvo fácil para hackers. É melhor usar uma conexão móvel, mesmo se houver Wi-Fi público disponível.

Baixar software de fontes confiáveis

Bem, os ataques de phishing são vistos principalmente em computadores, mas isso não torna os usuários de smartphones seguros. Os hackers farão o melhor que puderem para obter seus detalhes confidenciais. Alguns sites pedem aos usuários que se inscrevam e digitem os detalhes do cartão de crédito/débito antes de baixar o software; é melhor evitar esses sites.

Contanto que você baixe aplicativos de fontes confiáveis, você estará seguro, mas inserir informações confidenciais em fontes não confiáveis é apenas um convite aberto aos hackers para obterem seus dados. Portanto, certifique-se de baixar software e aplicativos Android de fontes confiáveis para reduzir o risco de ataques de phishing.

Verifique as críticas

Verificar as avaliações dos usuários antes de inserir detalhes confidenciais, como dados bancários etc., é outra melhor coisa que você pode fazer para evitar um ataque de phishing. Avaliações de usuários são sempre a melhor opção para saber sobre qualquer site ou software específico. Portanto, leia as resenhas ou comentários, e temos certeza que você receberá algumas pistas definitivas. Se você descobrir que muitos usuários estão reclamando de tentativas de hacking ou ataques de phishing, é melhor deixar esse serviço ou aplicativo.

Familiarize-se com a Política de Privacidade do site

A maioria dos sites comerciais possui uma política de privacidade que geralmente pode ser acessada no rodapé ou no cabeçalho da página. Você precisa verificar se o site vende a lista de mala direta? A maioria dos usuários recebe spam em suas caixas de entrada porque vende listas de e-mail para outras empresas. Algumas empresas podem usar indevidamente a lista de e-mails para enviar e-mails de phishing potencialmente perigosos.

Altere as senhas de suas contas periodicamente

Alterar as senhas de suas redes sociais, mensagens instantâneas e contas bancárias mais usadas é uma boa prática de segurança. Todos devem criar o hábito de alterar as senhas em intervalos regulares. No entanto, certifique-se de não usar as mesmas senhas em todos os lugares. Para configurar uma senha super forte, verifique o artigo- Como criar uma senha super segura para derrotar hackers

Este artigo é sobre como se proteger contra ataques de phishing. Espero que este artigo tenha ajudado você! Compartilhe com seus amigos também.