Uma humilde porta de carregamento USB pode ser o caminho para comprometer seu iPhone.

Inserir um iPhone ou iPad desprotegido em uma nova porta pode causar infecções indesejadas.”Juice jacking”e”trustjacking”são duas maneiras de pegar doenças digitais, mas existem maneiras de se proteger.

Você pode não ter pensado anteriormente em segurança cibernética ao carregar seu iPhone em trânsito, mas esse cabo Lightning pode transportar dados e também energia. Aqui estão as vulnerabilidades envolvidas e como minimizar os riscos.

O que é”juice jacking?”

Smartphones e tablets usam a mesma porta para carregamento e transferência de dados.”Juice jacking”explora a possibilidade de um proprietário conectar seu dispositivo a uma porta de carregamento maliciosa ou comprometida, que pode ser usada para roubar dados do dispositivo.

Anteriormente, os dispositivos iOS eram mais vulneráveis ao juice jacking, pois conectar um dispositivo iOS a um PC não exigia autorização. No entanto, quando o iOS 7 foi lançado em 2013, esse não era mais o caso.

Como evitar juice jacking

Ao conectar seu dispositivo iOS a um computador, o iOS 7 avisa:”Confiar neste computador? Suas configurações e os dados estarão acessíveis a partir deste computador quando conectado via USB ou Wi-Fi.”Você pode então selecionar”Confiar”ou”Não confiar”.

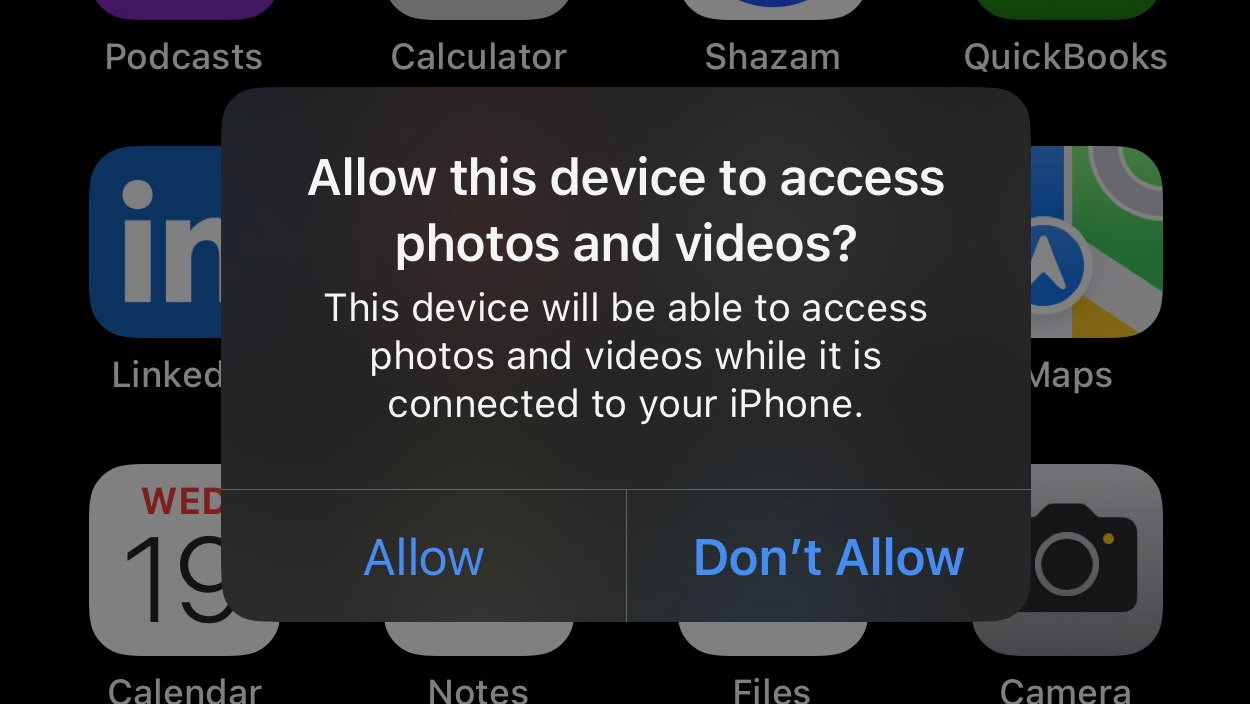

O texto foi posteriormente alterado para”Permitir que este dispositivo acesse fotos e vídeos? Este dispositivo poderá acessar fotos e vídeos enquanto estiver conectado ao seu iPhone.”Você pode escolher”Permitir”ou”Não permitir”.

Sempre escolha”Não permitir”a menos que você possua o computador.

Desde que você escolha Não permitir, o juice jacking não pode ocorrer. Se você vir este prompt ao conectar seu dispositivo a uma porta que deveria apenas fornecer carregamento, é provável que seja uma tentativa maliciosa de transferir dados ou instalar malware.

Embora esse prompt-se recusado-impeça efetivamente o juice jacking em dispositivos iOS, uma vulnerabilidade relacionada foi descoberta em 2017, chamada”trustjacking”.

O que é”trustjacking?”

A Symantec, empresa de software de segurança cibernética, descobriu uma maneira pela qual outro usuário pode controlar o dispositivo iOS do proprietário via Wi-Fi, mesmo quando não está mais conectado a um soquete malicioso por um cabo.

Ele funciona explorando um recurso chamado iTunes Wi-Fi Sync, que (como o nome sugere) permite que um dispositivo iOS seja sincronizado com o software iTunes de um computador via Wi-Fi quando eles não estão conectados fisicamente..

Escolher Permitir ao conectar o dispositivo iOS com um cabo permite que o computador se comunique com ele usando as APIs do iTunes. Embora esse método ainda dependa do proprietário optar por confiar no computador conectado, ele fornece uma maneira de o invasor controlar persistentemente o dispositivo em um alto nível assim que a conexão física é interrompida.

Trustjacking permite que um invasor faça backups do iTunes e instale aplicativos-tudo sem aviso ou consentimento do proprietário. Os backups puxados podem incluir bate-papos do iMessage e SMS, bem como dados de aplicativos. Além disso, os aplicativos instalados no dispositivo podem ser sub-repticiamente substituídos por aplicativos maliciosos que podem coletar informações e dados confidenciais sobre a atividade do usuário.

Embora o uso do iTunes Wi-Fi Sync seja limitado a quando o computador e o dispositivo iOS estiverem conectados à mesma rede Wi-Fi, o trustjacking pode ser potencialmente combinado com um ataque de perfil malicioso e usar uma VPN para manter o acesso permanente. No entanto, o risco de encontrar essa situação é baixo e só se aplica a dispositivos inscritos no programa MDM de uma organização.

Resposta da Apple ao trustjacking

Para mitigar o problema do trustjacking, a Apple introduziu uma etapa extra com o lançamento do iOS 11 em 2017. Isso adicionou o requisito para insira a senha do dispositivo quando a opção Permitir estiver selecionada, para garantir que apenas o proprietário do dispositivo iOS possa autorizar a conexão de dados.

No entanto, fornecer autorização ocorre, isso ainda não impede que um dispositivo iOS seja controlado pela sincronização Wi-Fi do iTunes uma vez que o cabo foi desconectado, ou avisa o usuário sobre essa possibilidade, portanto, apenas parcialmente abordou a vulnerabilidade.

Como reduzir o risco de trustjacking

Até onde sabemos, o trustjacking ainda é um risco para todos os dispositivos iOS e iPadOS. Felizmente, existem algumas maneiras de minimizar esse risco como proprietário de um dispositivo.

Em primeiro lugar, se você suspeitar que há um computador indesejado com acesso ao seu dispositivo, você pode revogar o acesso a todos os computadores confiáveis. Depois de fazer isso, você precisará reautorizar todos os computadores aos quais deseja conectar seu dispositivo.

Vá para Configurações Toque em Transferir ou Redefinir iPhone/iPad Toque em Redefinir Selecione Redefinir Localização e Privacidade Em seguida digite a senha do dispositivo para confirmar.

Você também pode criptografar backups do iTunes para que possíveis invasores não possam ler as informações. Para fazer isso, conecte seu dispositivo a um computador confiável.

Como criptografar backups locais do seu iPhone

Para Macs, abra o Finder ou, para PCs com Windows, abra o iTunes . Na guia Geral ou Resumo, vá para a seção Backups. Marque Criptografar backup local.

Finalmente, lembre-se de que uma conexão de dados não é necessária se você quiser apenas carregar seu iPhone ou iPad, então sempre escolha a opção Não permitir, a menos que esteja transferindo dados. E se você não for o proprietário do computador que está sendo usado, provavelmente é uma prática recomendada revogar o acesso assim que terminar.