Si bien las Mac de Apple son menos atacadas por malware que las PC con Windows, el malware relacionado con Mac aparece regularmente. Esta semana, hay un nuevo malware para Mac que los usuarios de Mac deben conocer.

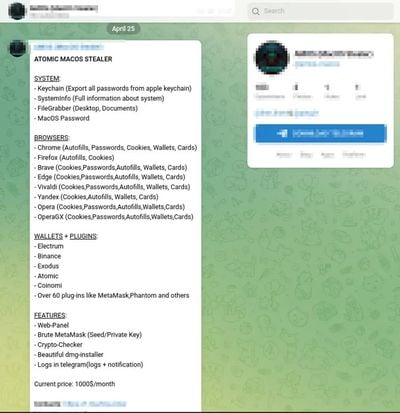

Denominado Atomic macOS Stealer (AMOS), el malware se encontró en Telegram por Cyble Research. Un usuario de Telegram estaba vendiendo acceso al malware, que está diseñado para robar información confidencial como nombres de usuario y contraseñas.

Quien haya diseñado Atomic macOS Stealer está trabajando entre bastidores para mejorarlo y agregar nuevas funciones para hacerlo más efectivo. En su encarnación actual, AMOS puede acceder a las contraseñas del llavero, la información del sistema, los archivos del escritorio y la carpeta de documentos, y la contraseña de la Mac.

Puede infiltrarse en aplicaciones de navegador como Chrome y Firefox, extrayendo información de autocompletado, contraseñas, cookies, billeteras e información de tarjetas de crédito. Las criptobilleteras como Electrum, Binance y Atomic son objetivos específicos.

AMOS se puede comprar con un panel web que facilita la administración de objetivos de malware, junto con herramientas para la fuerza bruta de claves privadas. El malware y los servicios que lo acompañan para facilitar su uso contra las víctimas se pueden comprar en Telegram por $ 1,000 por mes.

Se usa un archivo.dmg para obtener el malware en la máquina de la víctima y, una vez instalado, inmediatamente comienza a acceder a información confidencial y la envía a un servidor remoto. Se presenta un aviso falso del sistema para obtener acceso a la contraseña del sistema y solicita acceso a los archivos en los documentos y carpetas del escritorio.

Debido a que esto requiere que el usuario haga clic en un archivo.dmg para instalarlo, Los usuarios de Mac pueden evitar el malware al no instalar ningún tipo de software no confiable de una fuente no verificada. Cyble Research recomienda instalar software de Mac App Store, usar contraseñas seguras y autenticación de múltiples factores, y usar autenticación biométrica cuando sea posible.

Los usuarios también deben evitar abrir enlaces en correos electrónicos, teniendo cuidado cuando una aplicación solicite permisos y mantener actualizados los dispositivos, los sistemas operativos y las aplicaciones.