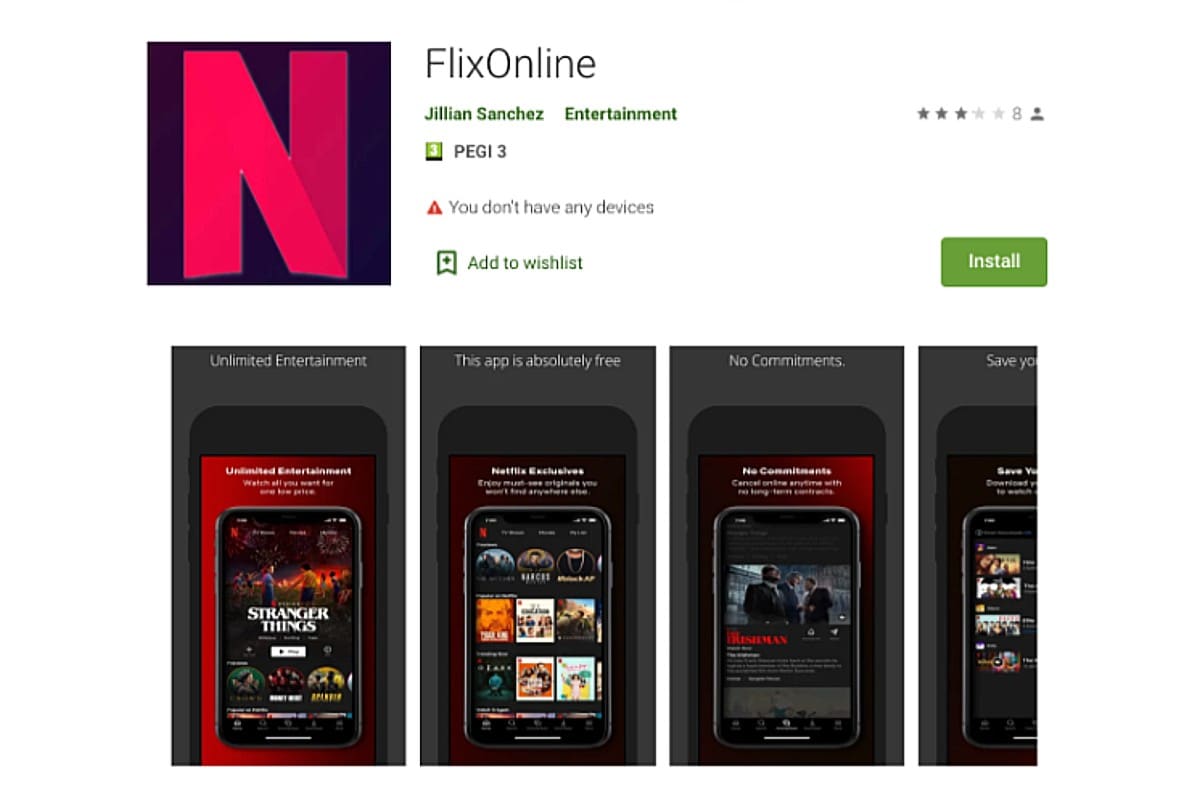

Un nouveau malware Android a été repéré sur le Google Play Store, qui pourrait voler accès à l’intégralité du smartphone d’un utilisateur. De manière alarmante, l’une des principales caractéristiques du malware était de gagner accéder aux discussions WhatsApp d’un utilisateur et se propager en répondant automatiquement aux messages WhatsApp entrants avec d’autres charges utiles de logiciels malveillants. L’outil était diffusé à l’aide d’une version arnaque de Netflix, qui prétendait offrir gratuitement deux mois d’accès «premium» à Netflix. Après avoir été informé de l’existence de cet outil, Google a supprimé l’application frauduleuse’FlixOnline’du Play Store-à ce moment-là, elle a déjà été téléchargée plus de 500 fois.

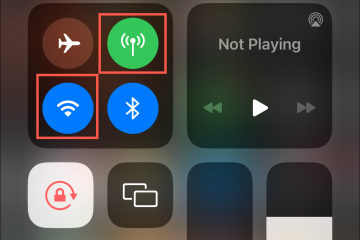

Pendant que le le chiffre de 500 téléchargements ne serait pas grand-chose à sa propre échelle, ce qui est essentiel à noter, c’est que le malware Android vermifuge pourrait se propager de manière exponentielle sur les appareils. Une fois que l’application FlixOnline a été téléchargée sur un appareil, elle a demandé aux utilisateurs de lui permettre de se superposer ou de se dessiner sur d’autres applications et notifications. Cela lui permettait de charger des écrans de connexion frauduleux, qui volaient ensuite les informations de connexion sensibles de l’appareil d’un utilisateur. Il a également demandé aux utilisateurs d’autoriser l’application à ignorer les optimisations de la batterie, ce qui a permis à l’application de s’empêcher d’être fermée par le service d’optimisation de la batterie et de la mémoire d’Android.

Enfin, l’application a pris la possibilité de lire les notifications, à l’aide de laquelle elle pouvait ensuite répondre à n’importe quel service de messagerie, et répondre automatiquement aux messages afin de se propager aux autres’dispositifs. Tout cela a permis au malware Android de prendre essentiellement en charge des appareils entiers et de communiquer avec un serveur via sa porte dérobée installée pour exécuter diverses tâches, comme le jugent les attaquants. Cela inclut le vol de messages personnels sensibles pour retenir la rançon des utilisateurs, le vol des informations de connexion des services bancaires et d’autres données critiques.

Comme la recherche blog de Check Point a déclaré:”Cette méthode unique aurait pu permettre aux acteurs de la menace de diffuser des attaques de phishing, de diffuser de fausses informations ou de voler les informations d’identification et les données des comptes WhatsApp des utilisateurs, etc.”L’application par laquelle la charge utile du logiciel malveillant se propageait a maintenant été interdite, mais il reste à voir si l’outil reviendra via un autre véhicule, à un moment donné dans le futur.

Lisez toutes les dernières actualités et Dernières nouvelles ici