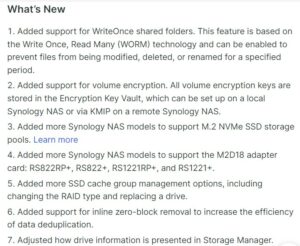

Synology a récemment publié la mise à jour v7.2 DSM (DiskStation Manager) qui ajoute la prise en charge des pools de stockage SSD M.2 NVMe, de la carte adaptateur M2D18, de la gestion des groupes de cache SSD et bien plus encore.

Il a également corrigé des problèmes avec le pool de stockage JBOD et corrigé certaines des vulnérabilités de sécurité connues dans Libksba, SQLite, Certifi, Node.js et autres. Cependant, malgré la mise à jour, certains rencontrent des problèmes.

Source(Cliquez/appuyez pour afficher)

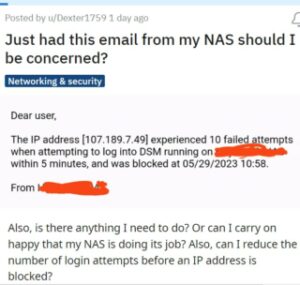

Synology NAS’attaques système’ou’tentatives de connexion infructueuses’troublent les utilisateurs

Selon les rapports (1,2, 3,4,5,6,7,8, 9,10), plusieurs propriétaires de Synology NAS sont témoins d’attaques système ou d’échecs de tentatives de connexion sur leurs systèmes de stockage.

Même si les adresses IP incriminées sont bloquées à maintes reprises, le nombre d’attaques effectuées a considérablement augmenté. Cela rend difficile pour les utilisateurs d’effectuer leurs activités quotidiennes.

Et cela est dû au fait que des attaques répétitives ou des échecs de connexion bloquent l’accès au réseau pendant quelques minutes sur le NAS lui-même. Naturellement, c’est une mauvaise nouvelle pour tous ceux qui sont confrontés à de tels problèmes à chaque fois qu’ils démarrent leur PC.

Un utilisateur déclare que malgré des règles de pare-feu strictes, son système a été attaqué par 15 adresses IP différentes en l’espace de 20 à 30 minutes. Les personnes concernées se sont tournées vers les forums Web pour rechercher une solution à ce problème.

J’ai récemment eu beaucoup d’attaques sur mon système. J’ai une règle de pare-feu stricte si un mot de passe échoue, il bloque l’IP, il y a probablement eu 15 attaques en 20-30 min de différents IP/pays.

Source

Au cours des derniers jours, j’ai reçu plusieurs tentatives de connexion infructueuses à l’administrateur compte sur mon NAS.

Source

Certains allèguent même (1, 2) que de telles attaques sont devenues plus fréquentes après l’installation de la mise à jour v7.2. Et il est tout à fait possible que des pirates aient découvert une nouvelle vulnérabilité dans le récent patch.

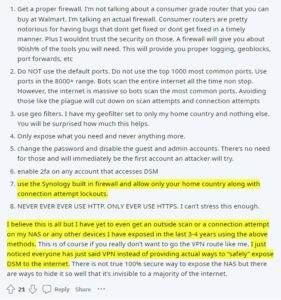

Solutions de contournement potentielles

Heureusement, nous avons trouvé des solutions de contournement potentielles qui pourraient vous aider. Il est recommandé d’acheter et de configurer un pare-feu matériel pour une meilleure protection contre les attaques simultanées.

Même si votre routeur peut être équipé d’un pare-feu intégré, il a généralement sa propre part de bogues qui peuvent ou non être corrigés en temps opportun.

Parallèlement à cela, vous devez vous abstenir d’utiliser les ports par défaut ou les plus couramment utilisés et configurer des filtres géographiques pour renforcer la sécurité.

Source (Cliquez/appuyez pour afficher)

Source (Cliquez/appuyez pour afficher)

Une autre chose à noter est que vous devez modifier les mots de passe par défaut, désactiver les comptes invités et utiliser l’authentification à deux facteurs (2FA). Enfin, utilisez la version sécurisée de HTTP (HTTPS).

Cela dit, nous continuerons à surveiller le problème où les propriétaires de Synology NAS assistent à une augmentation significative des”attaques du système”ou des”tentatives de connexion infructueuses”et nous vous tiendrons au courant.

Remarque : Nous avons d’autres histoires de ce type dans notre section Actualités, alors assurez-vous de les consulter également.

Source de l’image en vedette : NAS Synology.