Nous connaissons tous le jailbreaking, l’équivalent iOS du rooting sur Android. Cela permet aux utilisateurs d’accéder à des parties restreintes d’iOS, permettant ainsi divers changements et ajustements au niveau du système.

Inutile de dire que de nombreux équipementiers désapprouvent le root et il en va de même pour le jailbreak, car c’est l’un des moyens sûrs de perdre votre garantie.

Mais pourquoi cela? Eh bien, de tels ajustements au niveau du système comportent un certain niveau de risque, qu’il s’agisse de modifier la mauvaise chose et de briser votre appareil, ou d’utiliser des modules qui n’ont pas été correctement vérifiés.

Il y a quelques mois, il y a eu un scandale autour de l’un des tweakers’le dépôt de jailbreak le plus populaire sur les interwebs, MainRepo.

Ceci, après avoir découvert que le référentiel populaire injectait sournoisement des logiciels malveillants sur des appareils jailbreakés.

Selon un développeur de tweak populaire, Opa334 , MainRepo a partagé le numéro de série des appareils infectés numéro, adresse Mac et ECID avec ses serveurs et qui leur permet ensuite d’exécuter toutes les commandes sur lesdits appareils.

Le malware mainrepo (“MobileSafeMode.dylib”) envoie votre UUID à un serveur, le serveur a alors la possibilité de renvoyer toute commande qui doit être exécutée sur votre appareil. C’est essentiellement une porte dérobée qui s’exécute dans SpringBoard et Cydia. pic.twitter.com/QcY4rFnRDg

-opa334 (@ opa334dev) 23 mars 2021

Le malware mainrepo («MobileSafeMode.dylib») envoie votre UUID à un serveur, le serveur a alors la possibilité de renvoyer toute commande qui devrait être exécutée sur votre appareil. Il s’agit essentiellement d’une porte dérobée qui s’exécute dans SpringBoard et Cydia.

Les révélations accablantes ont également confirmé que MainRepo était allé cacher sournoisement les logiciels malveillants contenus dans leur produit en les renommant en des noms moins suspects tout en restant les mêmes. (Même taille de fichier et SHA256.)

-MobileSafeMode.dylib

-RocketBootstrapUI.dylib

-SnowBoardSB.dylib

-MainRepoEGG.dylib

Source

Ces rapports accablants ont été ultérieurement corroborés par ESET Research , donnant un compte rendu plus détaillé du fonctionnement interne des logiciels malveillants de MainRepo.

C’était une nouvelle troublante pour la communauté de jailbreak, car l’une des plus grandes craintes de l’idée de jailbreak était devenue réalité, un grand joueur profitant de ses utilisateurs.

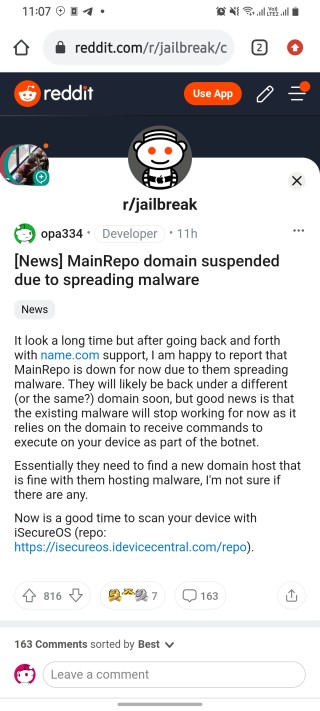

Eh bien, jusqu’à maintenant. Dans ce qui pourrait être considéré comme une victoire majeure pour les défenseurs de la confidentialité des utilisateurs et du jailbreak éthique, le domaine de MainRepo a été suspendu.

Cela semble long, mais après avoir fait des allers-retours avec le support de name.com, je suis heureux d’annoncer que MainRepo est en panne pour le moment à cause de la propagation de logiciels malveillants. Ils seront probablement de retour sous un domaine différent (ou le même?) Bientôt, mais la bonne nouvelle est que le malware existant cessera de fonctionner pour l’instant car il dépend du domaine pour recevoir des commandes à exécuter sur votre appareil dans le cadre du botnet.

Essentiellement, ils ont besoin de trouver un nouvel hôte de domaine qui leur convient pour héberger des logiciels malveillants, je ne sais pas s’il y en a. Le moment est venu de scanner votre appareil avec iSecureOS.

Dans un message publié sur Reddit par le même développeur de lanceurs d’alerte , la nouvelle de la suspension du domaine MainRepo a été annoncée et la clarification du fait que les appareils infectés n’ont plus de base sur laquelle rendre compte.

Cela ne fait que réitérer la rhétorique courante sur les risques inhérents à une telle entreprise et grâce à des dénonciateurs comme Opa334, nos appareils sont un peu plus sûrs… pour le moment.

Quelqu’un, s’il te plaît, donne une bière à cet homme!

REMARQUE : Nous avons ces histoires et bien d’autres histoires de jailbreak dans notre section iOS dédiée , alors restez à l’écoute.

PiunikaWeb a commencé comme un simple site Web de journalisme d’investigation axé principalement sur les nouvelles «de rupture» ou «exclusives». En un rien de temps, nos histoires ont été reprises par Forbes, Foxnews, Gizmodo, TechCrunch, Engadget, The Verge, Macrumors et bien d’autres. Tu veux en savoir plus sur nous? Responsable ici .