Ang Git 2.40.1 ay lumabas ngayon dahil sa tatlong bagong kahinaan sa seguridad na ibinunyag. Dahil sa mga pag-aayos sa seguridad ay mayroon ding mga update sa Git para sa naunang stable na serye na may v2.39.3, v2.38.5, v2.37.7, v2.36.6, v2.35.8, v2.34.8, v2.33.8, v2.32.7, v2.31.8 , at v2.30.9.

Ang tatlong mga kahinaan sa seguridad ng Git na ginawang pampubliko ngayon ay ang CVE-2023-25652, CVE-2023-25815, at CVE-2023-29007. Ang mga kahinaang ito ay maaaring humantong sa isang landas sa labas ng gumaganang puno ng Git na posibleng ma-overwrite ng mga nilalamang bahagyang kinokontrol, ang posibilidad ng malisyosong paglalagay ng mga ginawang mensahe kapag ang Git ay binuo nang walang mga isinaling mensahe, at ang ikatlong kahinaan ay sa paligid ng arbitrary na pag-injection ng configuration.

* CVE-2023-25652:

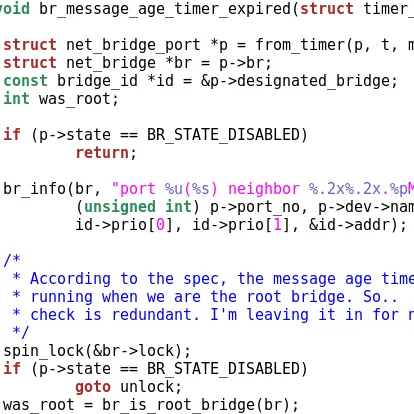

Sa pamamagitan ng pagpapakain ng espesyal na ginawang input sa `git apply–reject`, maaaring ma-overwrite ang isang path sa labas ng working tree ng mga nilalamang bahagyang kinokontrol (naaayon sa ang tinanggihang hunk(s) mula sa ibinigay na patch).

* CVE-2023-25815:

Kapag pinagsama-sama ang Git na may suporta sa runtime prefix at tumatakbo nang walang isinalin na mga mensahe, ginamit pa rin nito ang makinarya ng gettext upang magpakita ng mga mensahe, na sa dakong huli ay potensyal na naghahanap ng mga isinaling mensahe sa mga hindi inaasahang lugar. Pinayagan nito ang malisyosong paglalagay ng mga ginawang mensahe.

* CVE-2023-29007:

Kapag pinapalitan ang pangalan o tinatanggal ang isang seksyon mula sa isang configuration file, ang ilang mga nakakahamak na halaga ng configuration ay maaaring maling kahulugan bilang simula ng isang bagong seksyon ng configuration, na humahantong sa di-makatwirang pag-iniksyon ng pagsasaayos.

Mga pag-download at higit pang detalye sa malaking hanay ng mga update sa Git ngayon sa pamamagitan ng ang anunsyo ng release.