Como parceiro do Cloudflare, recomendamos que o Cloudflare seja usado como DNS, Firewall e CDN para os sites que hospedamos no WPOven. Este guia é uma pequena referência sobre as configurações do WordPress Cloudflare Plugin Perfeitamente e questões comuns em torno dele. Ele cobre especialmente como usar o Cloudflare no WordPress e como utilizar sua funcionalidade gratuita para ajudar seu site a melhorar a velocidade e a segurança. Este guia não exige que seu site seja hospedado no WPOven, então ele se aplica a todos os que usam WordPress e estão interessados em usar o Cloudflare.

Usando Cloudflare no WordPress

Configurar o Cloudflare para WordPress é bastante simples e não requer nada mais do que um e-mail e acesso às configurações do registrador de domínio para alterar o servidor de nomes, então o Cloudflare é usado como o servidor de nomes de domínio padrão. Presumimos que você já tenha um site WordPress instalado e funcionando no momento, se não, siga este guia sobre como começar a usar o Cloudflare para WordPress.

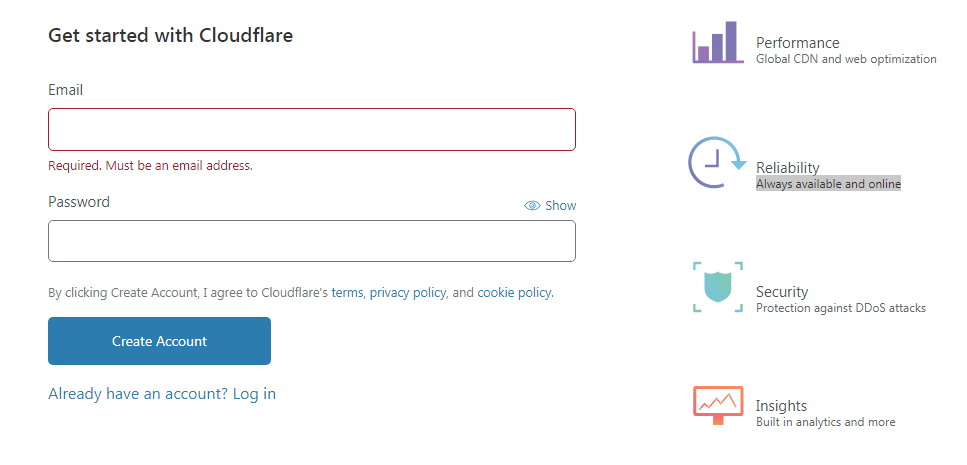

- Etapa 1: Inscreva-se no Cloudflare, visite a página de inscrição e use seu e-mail para inscreva-se, verifique-o e, em seguida, faça login no Cloudflare para que possamos começar a mover nosso DNS para o Cloudflare para que possamos começar a usá-lo com nosso site.

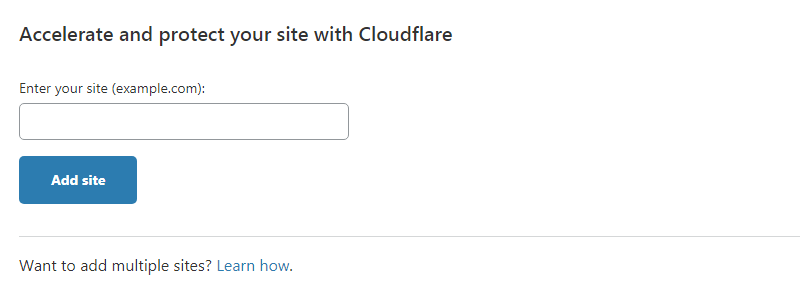

- Etapa 2: Depois de se inscrever, você verá um formulário para adicionar site, aqui adicionaremos nosso site, digamos que seja weblisty.com. Clique em Adicionar local e isso o levará para a seleção do plano-

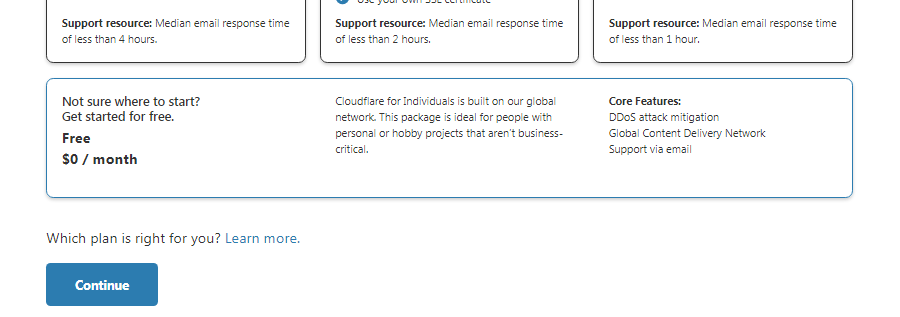

Selecione Plano gratuito por enquanto, que abordaremos neste Guia em detalhes. Isso também é suficiente para muitos dos tipos comuns de sites que vemos os usuários executarem.

O Cloudflare levará algum tempo para importar as entradas existentes do servidor de nomes, esse processo às vezes pode demorar um um pouco de tempo, então tenha paciência.

Quando terminar, espere ver uma lista de entradas do servidor de nomes. Você pode alterá-los conforme exigido por sua configuração, mas vamos deixá-los como estão, pois estão bem por enquanto.

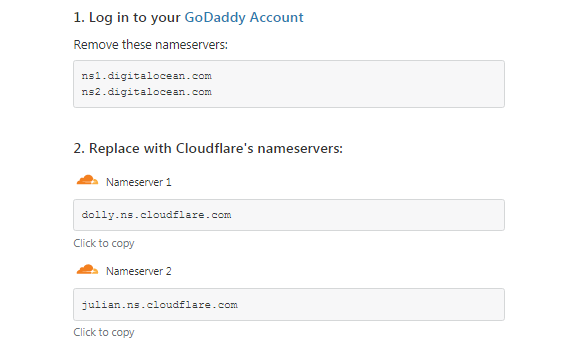

Cloudflare solicitará que você altere os registros do servidor de nomes em seu registrador de domínio para que assumir a funcionalidade de um servidor DNS e começar a atuar como front-end para o seu site.

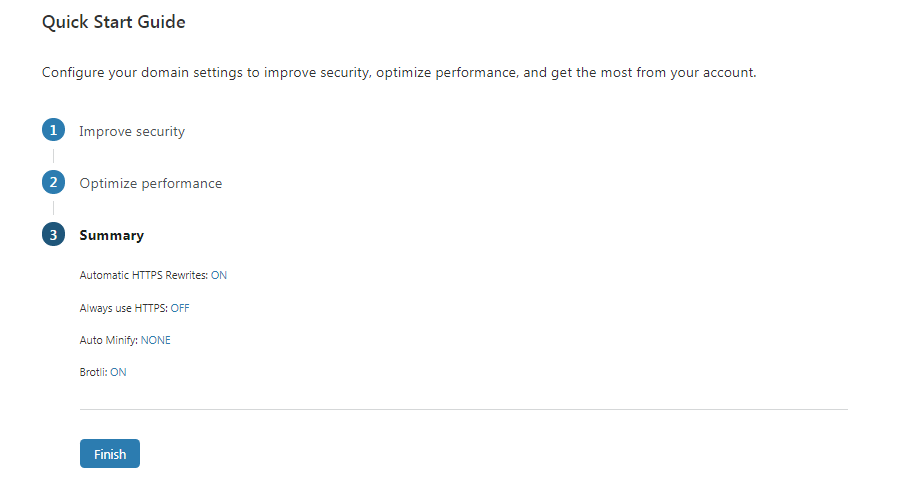

- Etapa 3: a etapa final é alterar o servidor de nomes padrão e usar os servidores de nomes fornecidos pelo Cloudflare. Isso será diferente para cada registrador de domínio. A seguir, o Cloudflare irá guiá-lo através de um pequeno Guia de início rápido, e nós iremos analisar os padrões, pois eles são suficientes e terminar a configuração.

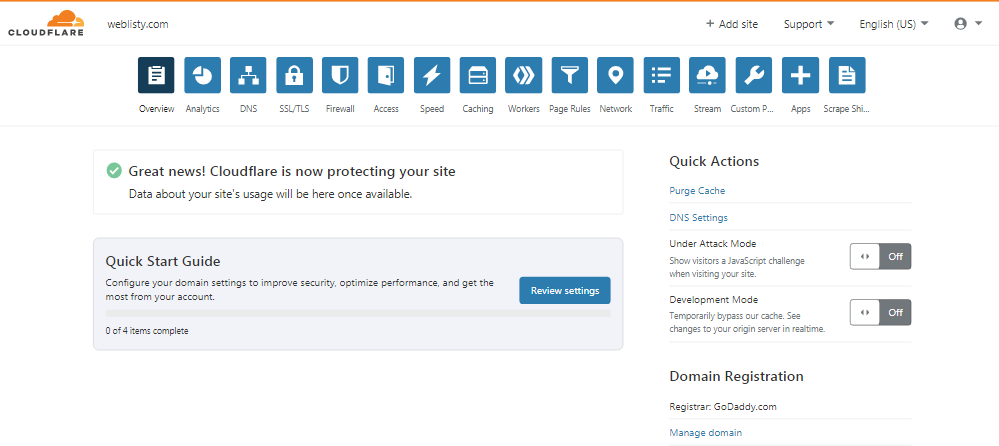

- Etapa 4: se tudo correr bem, você chegará a uma tela semelhante à mostrada abaixo e podemos começar a otimizar o Cloudflare para nosso site WordPress.

Plug-in Cloudflare WordPress

Como você usará o Cloudflare para armazenar em cache seus ativos estáticos ou mesmo aqueles gerados dinamicamente, é melhor instalar o plugin WordPress fornecido pela Cloudflare. Isso permite que você limpe o cache do Cloudflare facilmente no caso de você alterar e fazer alguma atualização no seu site. Também é necessário se você estiver usando o recurso de otimização automática da plataforma (APO) fornecido.

Para começar a instalar é bastante fácil, visite a seção Adicionar novo plugin do WordPress e pesquise Cloudflare, assim que o plugin for encontrado, basta clicar em instalar e ativar o plugin, a única configuração necessária para o plugin é conecte-o ao Cloudflare para que nosso site possa notificá-lo sobre as mudanças.

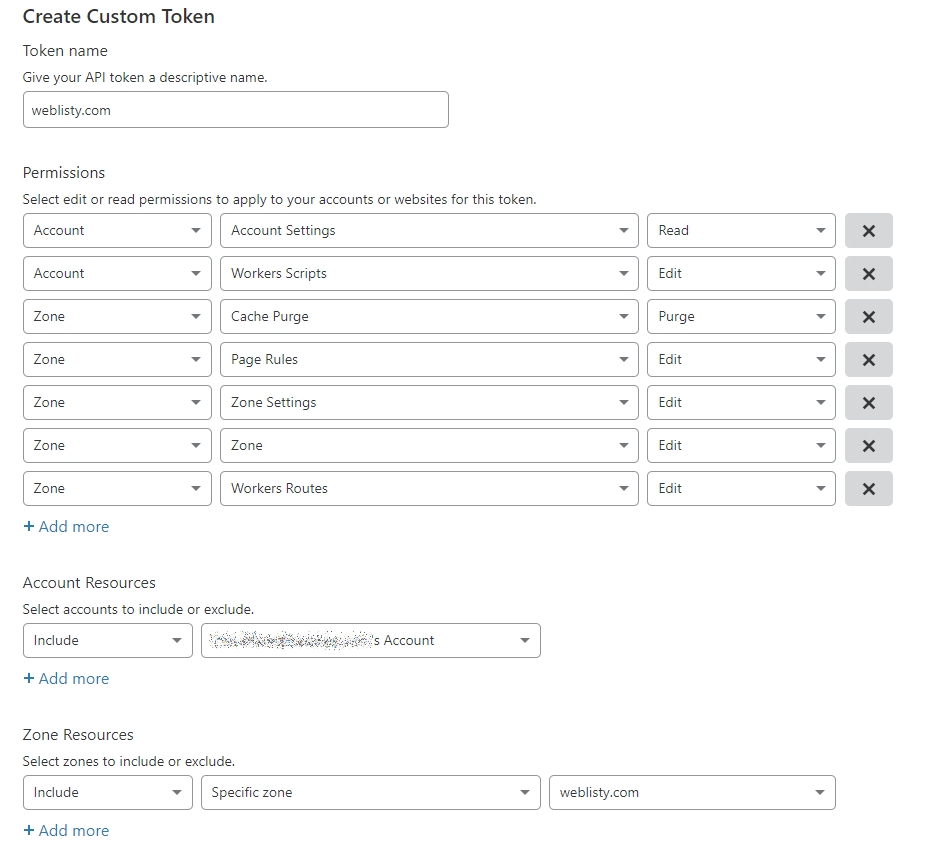

Para conectar o site ao nosso plugin Cloudflare, usaremos o método Token, pois não desejamos compartilhar a API global, portanto, use as seguintes configurações para criar o token personalizado-

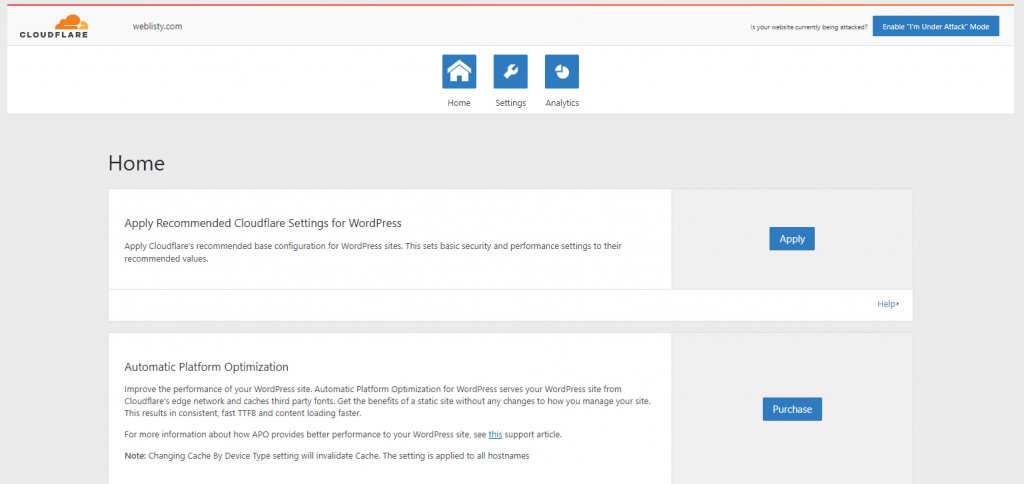

Depois que o token for criado, copie-o e ative o plug-in. Você verá a página a seguir-

A maioria das configurações já estará definida para o melhor uso.

Cloudflare Domain Name Server (DNS)

Este é o principal recurso das ofertas do Cloudflare, onde eles hospedarão seu DNS e, ao fazer isso, também habilitarão o proxy reverso em seu site (isso pode ser desabilitado se necessário ) e oferecem os vários serviços e acessórios. Se você configurou o Cloudflare como acima, ele importará seus registros NS existentes por padrão e você poderá adicionar mais facilmente, se necessário. O Cloudflare também é muito útil para hospedar DNS se seu registrador de domínio não fornecer opções para definir registros NS avançados ou fornecer funcionalidade limitada.

Os registros DNS são instruções fornecidas por servidores DNS que contêm informações sobre como processar um domínio ou nome de host. Existem vários tipos de registros DNS que são usados por diferentes serviços. Em nosso caso, estamos principalmente interessados no nome do endereço, comumente conhecido como nome A, e no nome canônico, comumente conhecido como nome C.

- Um nome : este registro informa como o nome de domínio mapeia para o endereço IP do servidor

- Nome C : informa como um domínio aponta para outro domínio.

Listados abaixo estão alguns registros de nomes de domínio comuns-

http://www.electricmonk.org.uk/wp-content/uploads/2013/06/dns_records.bmp (Converta em tabela)

Para nossos requisitos atuais, iremos apenas configurar o nome A e apontar o nome www C para o IP do nosso servidor-

Como a configuração padrão é suficiente para a maioria dos usuários, não cobriremos isso em detalhes, para obter mais informações, você pode visitar a seção de ajuda do Cloudflare .

Cloudflare Content Delivery Network (CDN)

Uma rede de distribuição de conteúdo (CDN) se refere a um grupo de servidores distribuídos geograficamente que trabalham juntos para fornecer acesso ao seu site com base na localização do usuário. O Cloudflare CDN é fornecido como um serviço gratuito para sites cujo DNS está hospedado no Cloudflare. Por padrão, todos os ativos estáticos são armazenados em cache, e isso ajuda a melhorar o tempo de carregamento do seu site por meio da página principal que ainda é obtida do seu servidor (você pode alterar esse comportamento, como veremos mais tarde).

A Cloudflare então fornece esses ativos estáticos do data center mais próximo do usuário, reduzindo o tempo de carregamento e diminuindo a largura de banda e a carga do servidor em nosso servidor. Para habilitar o CDN em seu site, a única coisa necessária é que Cloudflare esteja habilitado em seu site e não esteja no modo de desvio, ele mostrará uma nuvem laranja em seu registro NS se estiver por trás de Cloudflare. Como usuário do WordPress, você também tem a opção de usar outros CDNs, já escrevemos sobre isso, que você pode ler aqui.

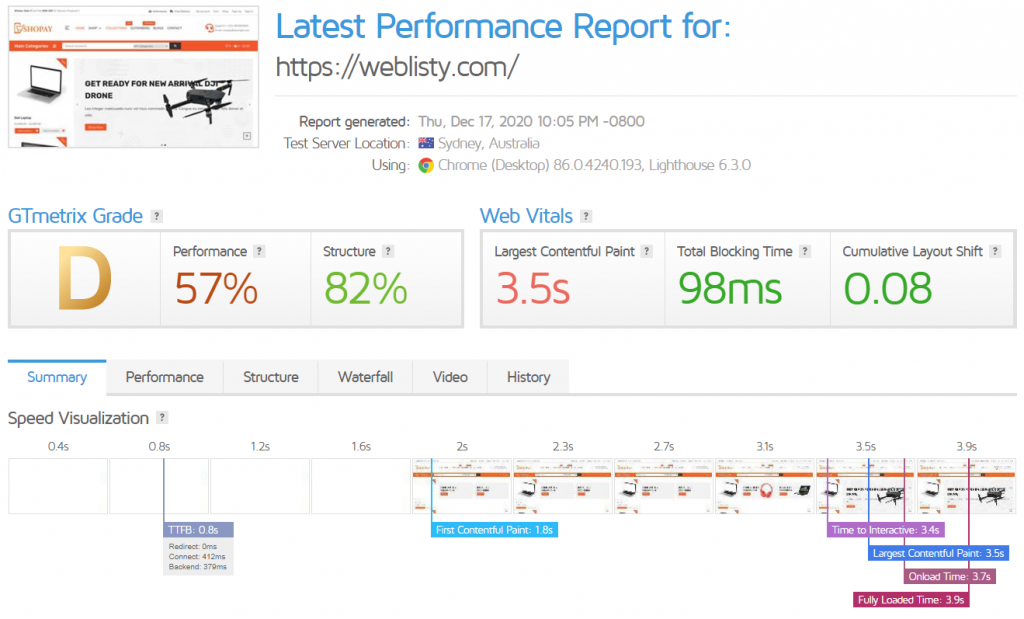

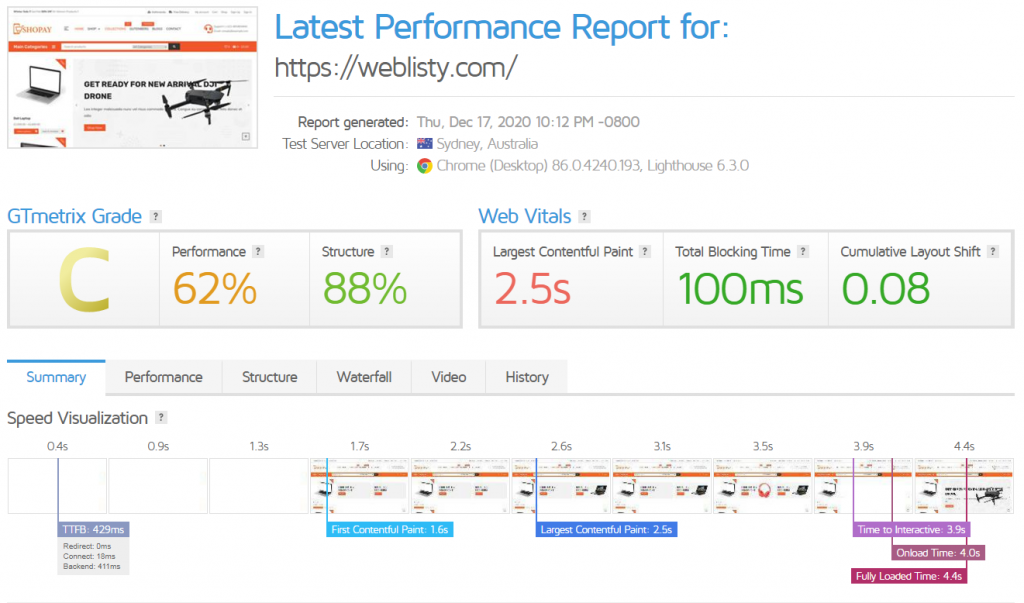

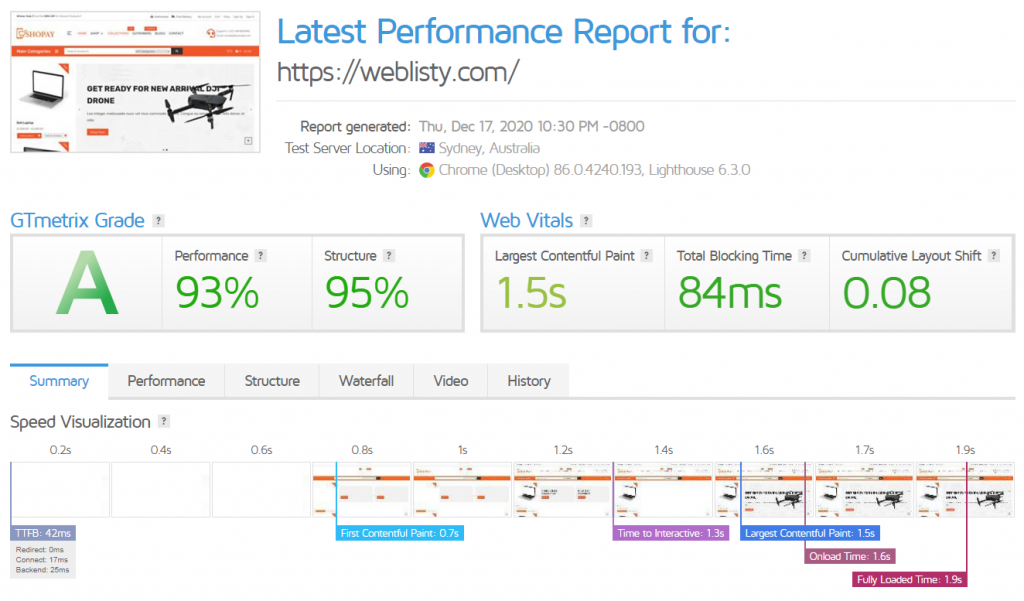

Aqui está uma comparação rápida do tempo de carregamento com CDN habilitado e CDN para um eCommerce Vanilla site atualmente, não há otimizações aplicadas (como o site está hospedado em um Datacenter em Dallas, fizemos o teste em Sydney)-

Como você pode ver, o site não está indo muito bem por padrão (estamos usando Gtmetrix), agora vamos habilitar o CDN após 2-3 atualizações, obtemos o seguinte (coisas melhoraram)

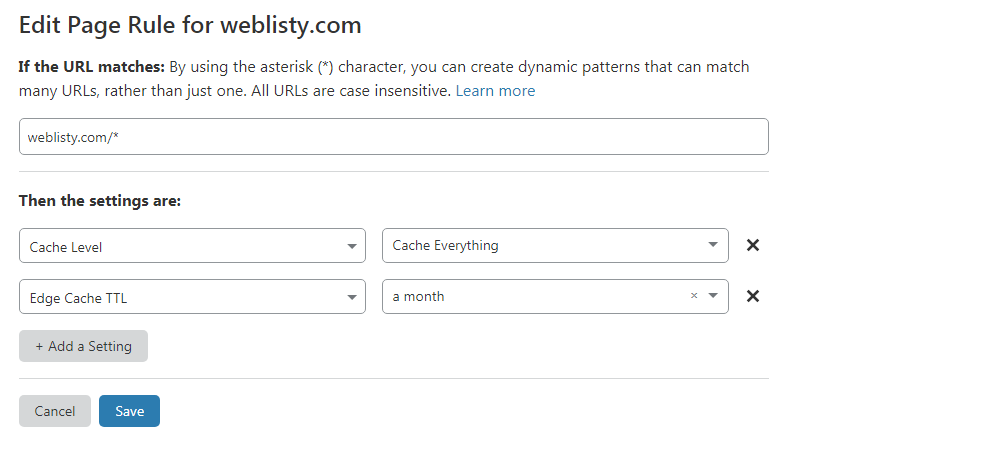

Se você deseja ir ainda mais longe e principalmente executar um site HTML estático, pode melhorar ainda mais as coisas e fazer com que o Cloudflare armazene em cache completamente seu site e carregue-o muito rápido no mundo todo. Para fazer isso, você precisará adicionar algumas regras de página no Cloudflare. Isso fará com que o Cloudflare até mesmo armazene em cache as páginas principais e reduza ainda mais o tempo para o primeiro byte (TTFB).

Como as regras da página não permitirão que você trabalhe diretamente em seu site, você precisará configurar uma entrada de arquivo hosts local em sua máquina, que aponta seu domínio diretamente para o servidor. Você pode ler sobre como definir esses registros de host. Isso também exigirá um plug-in Cloudflare instalado em seu site para limpar o cache quando você fizer as alterações. Você pode baixá-lo aqui ou usando a pesquisa interna Adicionar novos plug-ins do WordPress.

Aqui está uma rápida comparação com a regra ativada e o tempo de carregamento antes e depois de as regras serem implementadas. Você pode pensar nisso como sua própria alternativa gratuita ao Cloudflare APO.

Se desejar aumentar ainda mais os números com quase 100 avaliações no GTMetrix, você pode explorar o recurso nitro boost em nosso plug-in WPOhub que atrasa o carregamento do Javascript e aumenta o desempenho do Pagespeed e do GTMetrix.

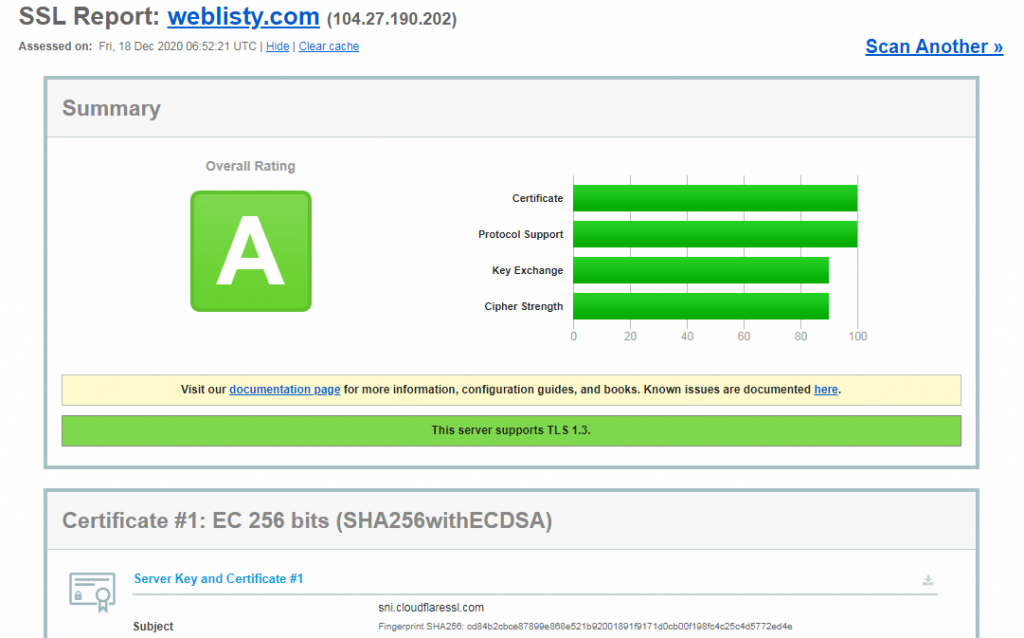

Cloudflare SSL

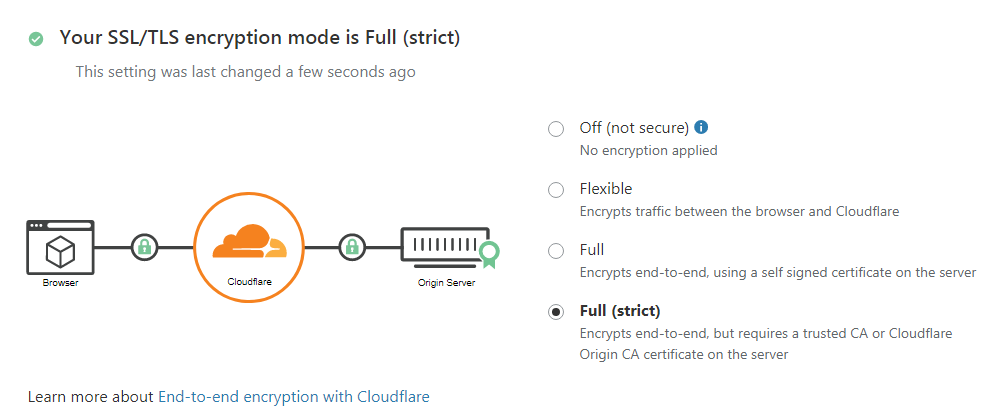

Outro grande recurso do Cloudflare é o SSL gratuito oferecido a todos os sites hospedados nele. Esse recurso garante que a comunicação entre seu site e os clientes seja segura e não possa ser espionada. Cloudflare oferece suporte a várias maneiras de configurá-lo. Cloudflare suporta três maneiras comuns-

Recomendamos o modo Completo ou Estrito. As configurações padrão geralmente são adequadas para a maioria das configurações, mas se necessário, você pode ajustar as seguintes configurações-

- Em Certificados do Edge, ative “Sempre usar HTTPS”, isso não permitirá o acesso não seguro ao seu site.

- Da mesma forma, defina “Versão mínima do TLS” para 1.2 conforme abaixo para que não seja considerado seguro, também se seu padrão de conformidade exigir.

- Da mesma forma, habilite “Reescritas HTTPS automáticas”, isso garantirá que você não receba um aviso de conteúdo misto ao migrar de um site http para um https.

Cloudflare Automatic Platform Optimization (APO)

By default Cloudflare only caches static assets for the sites and can cache pages if you require but this entails some extra steps to update and work with the site. By Defaults, Cloudflare also has this special setup with WordPress where if you use the provided WordPress plugin, even the pages are cached and does not require any special setups. With APO, all assets, including the pages, are moved to the edge nodes, reducing the TTFB for the site globally, giving a more positive experience overall. This functionality available as a 5$ paid addon on the free plan and requires an additional Cloudflare WordPress Plugin to be added to the site.

As this is a paid addon we will not be covering it here at the moment.

WordPress Firewall using Cloudflare

Another very useful feature of Cloudflare is the Web Application Firewall it offers on all sites. For a simple WordPress Firewall, we recommend at least 2 rules which will help you protect against content brute force attacks against the xmlrpc.php and wp-login.php , If you are using a strong password, you should not be worried, but a lot of requests from bots do cause excessive CPU and resource usage.

To get started we will first whitelist our own IP address. Under Firewall > Tools You can add your own IP ( google “whats my ip” to know your public ip), if you have a dynamic IP you can put in a IP range similar to the IP you are assigned at different times.

Next we go and add a few page rules to address the most common issues we usually see with a standard WordPress Site.

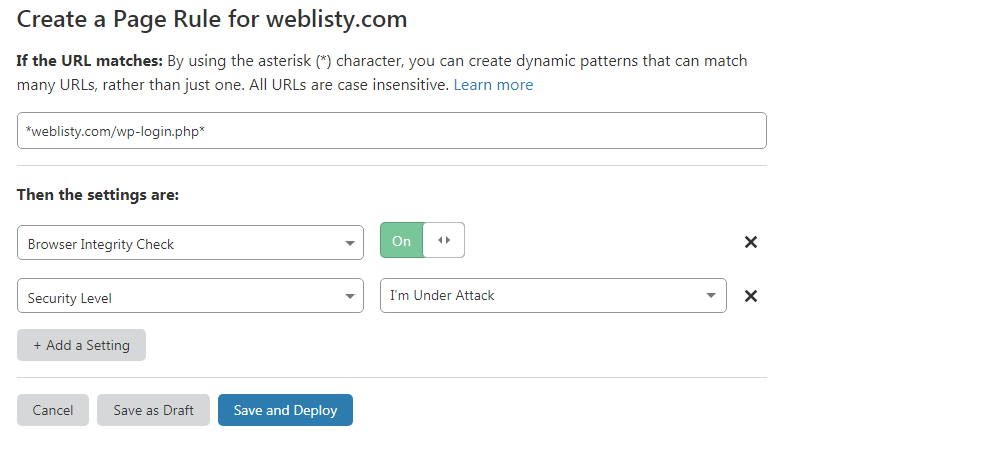

1. Block access to the wp-login.php, this page is used to login into your site and is a common endpoint for attackers to perform brute-force attacks on, so we will create a rule to check if the browser is being used and also perform additional checks to make sure it is not a bot.

Create a Page rules like given below and deploy –

You can also use a plugin like to hide WordPress login to avoid adding this rule.

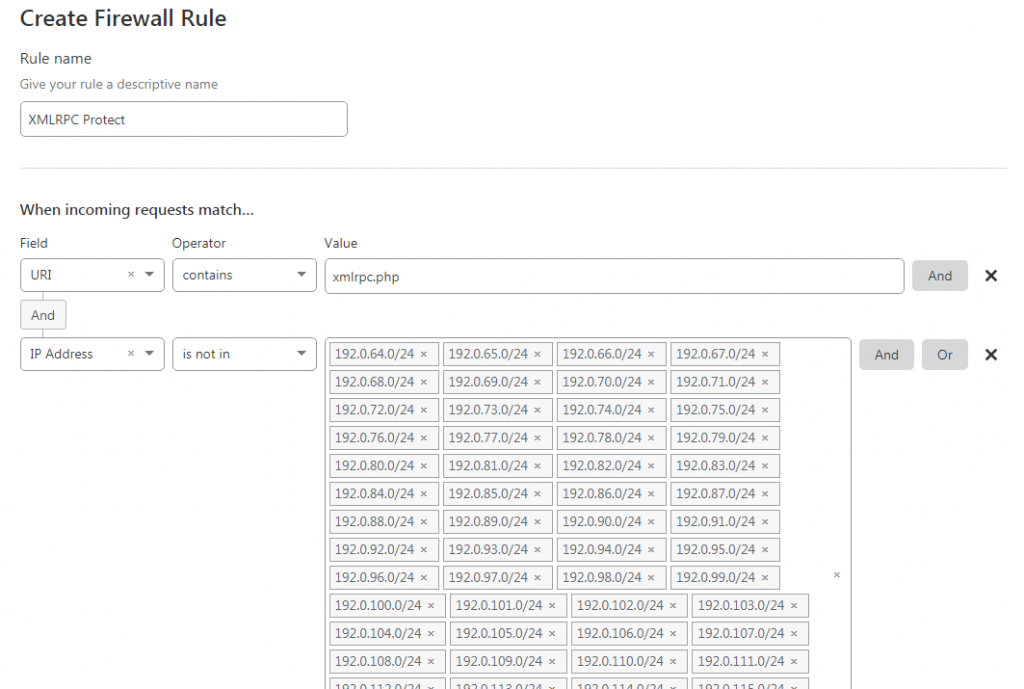

2. We will also restrict access to xmlrpc.php, so it is also not used for brute-force attacks on the site, So in Firewall under firewall Rules you can create the following rule, we will block all access other than to JetPack ( You can find a list of JetPack IP range on this page )

You can also use the expression below and build the rule –

|

(http.request.uri contains “xmlrpc.php” and not ip.src in {192.0.64.0/24 192.0.65.0/24 192.0.66.0/24 192.0.67.0/24 192.0.68.0/24 192.0.69.0/24 192.0.70.0/24 192.0.71.0/24 192.0.72.0/24 192.0.73.0/24 192.0.74.0/24 192.0.75.0/24 192.0.76.0/24 192.0.77.0/24 192.0.78.0/24 192.0.79.0/24 192.0.80.0/24 192.0.81.0/24 192.0.82.0/24 192.0.83.0/24 192.0.84.0/24 192.0.85.0/24 192.0.86.0/24 192.0.87.0/24 192.0.88.0/24 192.0.89.0/24 192.0.90.0/24 192.0.91.0/24 192.0.92.0/24 192.0.93.0/24 192.0.94.0/24 192.0.95.0/24 192.0.96.0/24 192.0.97.0/24 192.0.98.0/24 192.0.99.0/24 192.0.100.0/24 192.0.101.0/24 192.0.102.0/24 192.0.103.0/24 192.0.104.0/24 192.0.105.0/24 192.0.106.0/24 192.0.107.0/24 192.0.108.0/24 192.0.109.0/24 192.0.110.0/24 192.0.111.0/24 192.0.112.0/24 192.0.113.0/24 192.0.114.0/24 192.0.115.0/24 192.0.116.0/24 192.0.117.0/24 192.0.118.0/24 192.0.119.0/24 192.0.120.0/24 192.0.121.0/24 192.0.122.0/24 192.0.123.0/24 192.0.124.0/24 192.0.125.0/24 192.0.126.0/24 192.0.127.0/24})

|

Using these two basic rules we can block the most common brute force and automated threats the WordPress faces.