számú, sebezhető Microsoft SQL szervereket célozza  FARGO Ransomware Note (Kép jóváírása: ASEC)

FARGO Ransomware Note (Kép jóváírása: ASEC)

Az AhnLab Security Emergency Response Center (ASEC) egy új kiberbűnözői tevékenységet tár fel FARGO ransomware terjesztésére, amely sebezhető Microsoft SQL szervereket céloz meg.

„A GlobeImposter mellett a FARGO az egyik kiemelkedő zsarolóprogram, amely a sebezhető MS-SQL szervereket célozza meg” – mondta az ASEC. „Régebben Malloxnak is hívták, mert a.mallox fájlkiterjesztést használta.”

Az MS-SQL szerverek a Microsoft relációs adatbázis-kezelő rendszerére utalnak az adatok tárolására és lekérésére más szoftveralkalmazások számára. és internetes szolgáltatások. Ezzel a problémák okozása nagy problémákat jelenthet a vállalkozások számára.

Az ASEC szerint a fertőzés akkor következik be, amikor az MS-SQL folyamat letölt egy.NET fájlt a cmd.exe és a powershell.exe fájlokon keresztül. Ez a fájl ezután további rosszindulatú programokat tölt le és tölt be, ami egy BAT-fájl létrehozását és végrehajtását eredményezi, amely bizonyos folyamatokat és szolgáltatásokat zár le.

„A ransomware viselkedése azzal kezdődik, hogy befecskendezik az AppLaunch.exe-be, egy normál Windows-programba. ” – magyarázta az ASEC.”Megpróbál törölni egy rendszerleíró kulcsot egy bizonyos útvonalon, végrehajtja a helyreállítási deaktiválási parancsot, és bezár bizonyos folyamatokat.”

A kutatók szerint a zsarolóprogram titkosítja a fájlokat, de kizár néhányat, beleértve az elérési utakat és a kiterjesztéseket. , hogy a rendszer részben elérhető legyen. „A jellemző az, hogy nem fertőzi meg a Globeimposterhez társított fájlkiterjesztésű fájlokat, és ez a kizárási lista nemcsak a.FARGO.FARGO2 és.FARGO3 azonos típusú kiterjesztését tartalmazza, hanem a.FARGO4 kiterjesztést is, amelyről úgy gondolják, hogy a ransomware jövőbeli verziója” – tette hozzá az ASEC.

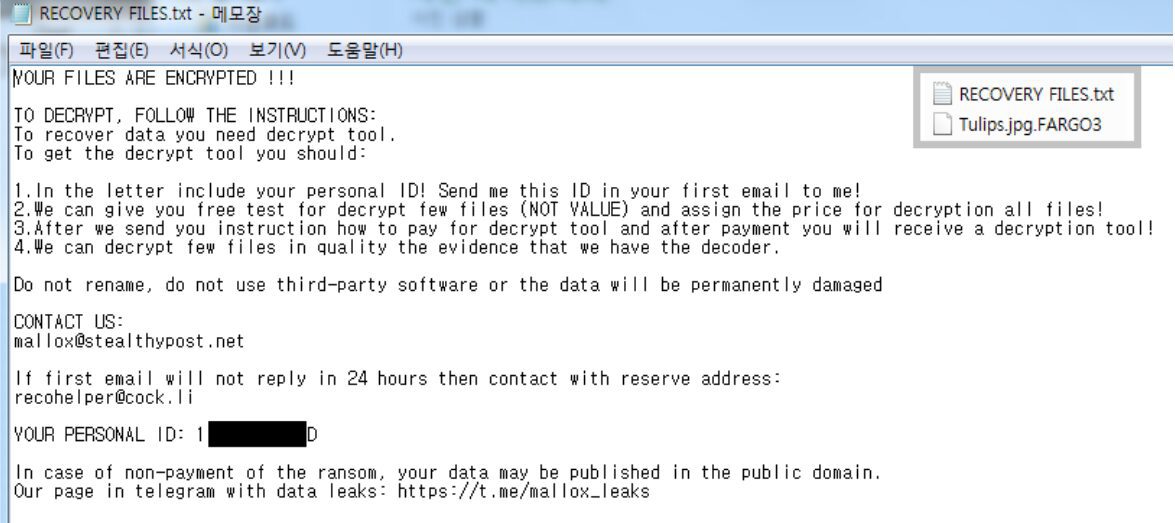

Ezt követően a kiberbűnözők átnevezik a titkosított fájlokat a.Fargo3 kiterjesztéssel (pl. OriginalFileName.FileExtension.Fargo3), míg a váltságdíjat generálják A rosszindulatú programok a „RECOVERY FILES.txt” fájlnévvel jelennek meg. Az üzenetben az áldozatok a rendszerfájl végleges törlésével fenyegetőznek, ha harmadik féltől származó szoftvert használnak a probléma megoldására. Ezenkívül a kiberbűnözők azt mondják, hogy nyilvánosságra hozzák az adatokat, ha az áldozatok nem hajlandók fizetni a váltságdíjat.

A kijavítatlan biztonsági rések mellett az ASEC kifejtette, hogy gyakran az MS-SQL és a MySQL szerverekhez hasonló adatbázis-kiszolgálók a célpontok. brute force támadások és szótári támadások a gyenge fiók hitelesítő adatai miatt. Ezzel az elemzőcsapat azt mondta, hogy ez megelőzhető, ha egyszerűen kezeljük a problémákat, és fokozott óvatossággal védjük a jelszavakat.”Az MS-SQL szerverek rendszergazdáinak olyan jelszavakat kell használniuk, amelyeket nehéz kitalálni a fiókjukhoz, és rendszeresen módosítani kell azokat, hogy megvédjék az adatbázis-kiszolgálót a brute force támadásoktól és a szótári támadásoktól, valamint frissítsenek a legújabb javításra a sebezhetőségi támadások megelőzése érdekében”– javasolta az ASEC.