Postmodern Studio/Shutterstock.com

Postmodern Studio/Shutterstock.com

IT管理ソフトウェア会社のKaseyaは、「信頼できるサードパーティ。」これは、Kaseyaが 7月4日のREvilランサムウェア攻撃からデータを回復するのに役立つはずです。 1,500を超える企業に影響を及ぼしました。

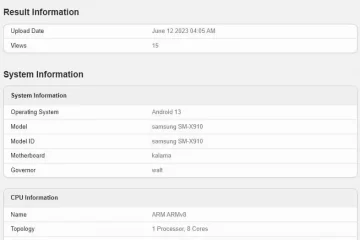

REvilは、東ヨーロッパで活動しているいくつかのランサムウェアグループの1つです。 Kaseyaが顧客にソフトウェアを配布するために使用するプラットフォームである同社のVSA製品の脆弱性を悪用して、Kaseyaに対してサプライチェーンランサムウェア攻撃を実行しました。 Kaseyaは、ハッキングが発生したとき、この脆弱性にパッチを適用するのに数日かかったと主張しています。

最終的に、REvilのランサムウェアはKaseyaの60の顧客と1,500を超えるダウンストリームネットワークに影響を及ぼしました。ランサムウェアグループは、ユニバーサル復号化ツールと引き換えに7000万ドルを要求しましたが、この時点まで、Kaseyaはそのような取引を回避していました。

では、KaseyaはどのようにしてREvilユニバーサル復号化キーを取得したのですか?可能性は低いですが、IT企業が7000万ドル以上をREvilグループにフォークした可能性があります。より説得力のある説明は、REvilまたはサードパーティ(おそらくホワイトハウスまたはクレムリン)がカセヤに無料で鍵を渡したということです。

もちろん、これは単なる憶測です。しかし、REvilのダークウェブサイトのいくつかはバイデン大統領とウラジーミルプチンの間の電話の後、先週姿を消した。

大統領はまた、将来の攻撃に影響が及ぶ可能性があること、およびランサムウェア操作をホストするサーバーを標的にすることで米国が正当化されることを確認しました。

KaseyaがREvil復号化ツールをどのように入手したかに関係なく、ソフトウェア会社は7月4日のランサムウェア攻撃(およびその他のREvil攻撃)で企業が失ったデータのロックを解除できるようになりました。この画期的な進歩により、将来発生するランサムウェア攻撃の数が減ることを願っています。

出典: The Guardian ( ZDNet