今日インターネットで行っていることの多くが

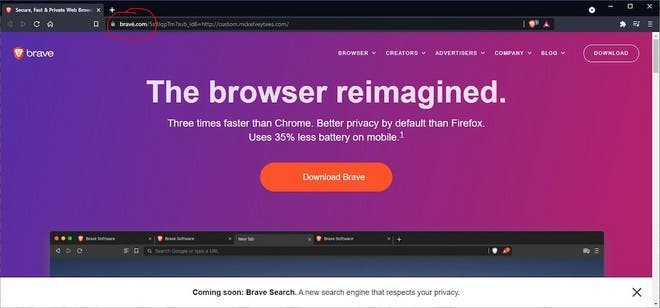

ArsTechnica 、非常に巧妙に作成された詐欺が最近Googleで発見されました。これは、BraveブラウザサイトのIDスプーフィングと、関連する上部に配信される広告の購入を組み合わせたものです。検索ページ。検索エンジンで見られたものから始めて、広告がBrave Webサイト(brave.com)によって公式に使用されているドメイン以外のドメインを指していることを観察することができます。彼らはmckelveytees.comと呼ばれるプロの衣料品取引ウェブサイトを引用しており、それはおそらくその詐欺の犠牲者でもありました。クリックすると、偽のサイトにアクセスするまで、ユーザーは中間ドメインに誘導されました。

Brave Browserの偽のWebサイトは、不注意なユーザーを簡単にだますことができます

偽のサイトについて話すときの大きな問題は、最も注意深いユーザーでさえ簡単にだまされる可能性があることです。これは、最初のチェックで詐欺をより実行可能にするための詐欺師の注意を示しています。このために、元のURLをマスクする文字列を使用します。代わりに、Braveと同様のドメインが表示されますが、文字Eにアクセントが含まれています。ただし、これは特定のユーザーの注意を引くだけのものです。

もちろん、セキュリティ認証についても疑問に思われるかもしれません。答えは「はい」です。サイトには有効なTLS証明書もあります。 HTTPSアクセスの従来のロックを示しています。

その結果、表示されたダウンロードボタンをクリックした人は誰でも、インストールファイルへのアクセスが保証されます。これには、実行可能ファイル内の303MB ISOに埋め込まれた、ArechClientおよびSectopRatと呼ばれるマルウェアが含まれています。幸いなことに、問題のケースは、BraveとNameCheapによる合図の後、Googleによってすでに正式に取り下げられています。また、詐欺の適用に使用された悪意のあるドメインの不連続性も含まれていました。

このケースは、Webをナビゲートするときに注意を払う必要がある最新の例です。詐欺師とハッカーは、ユーザーデータにアクセスし、情報を盗み、それから利益を得る方法を改善しようとしています。

ソース/VIA: